-

DVWA 靶场 Open HTTP Redirect 通关解析

前言

DVWA代表Damn Vulnerable Web Application,是一个用于学习和练习Web应用程序漏洞的开源漏洞应用程序。它被设计成一个易于安装和配置的漏洞应用程序,旨在帮助安全专业人员和爱好者了解和熟悉不同类型的Web应用程序漏洞。

DVWA提供了一系列的漏洞场景和练习环境,用户可以通过攻击这些漏洞场景来学习和实践漏洞利用技术。这些漏洞包括常见的安全问题,如SQL注入、跨站脚本攻击(XSS)、文件包含漏洞等。通过攻击这些漏洞,用户可以了解漏洞的原理、影响和防御方法。

DVWA提供了不同的安全级别,从低到高,以满足不同技能水平的用户需求。用户可以根据自己的能力选择适当的安全级别,并进行相应的练习和挑战。

DVWA还提供了一些额外的功能和工具,如Web代理、密码破解、弱密码检测等,以帮助用户更好地理解和处理漏洞问题。

总之,DVWA是一个用于学习和练习Web应用程序漏洞的开源应用程序。它提供了一系列的漏洞场景和练习环境,帮助安全专业人员和爱好者提高对Web应用程序安全的理解和实践能力。通过使用DVWA,用户可以加深对Web应用程序漏洞的认识,并学习如何有效地保护Web应用程序免受攻击。

介绍

HTTP 重定向攻击(HTTP Redirect Attack)是一种网络攻击,利用 HTTP 协议中的重定向机制,将用户引导至恶意网站或非法页面,进而进行钓鱼、恶意软件传播等恶意行为。攻击者通常通过操控重定向响应头或 URL 参数实现这种攻击。

HTTP 重定向基本原理

HTTP 重定向是一种用于通知客户端(如浏览器)请求的资源已被移动到另一个位置的机制,通常由服务器发送 3xx 系列状态码响应。常见的重定向状态码包括:

- 301 Moved Permanently:永久重定向,表示请求的资源已被永久移动到新的 URL。

- 302 Found:临时重定向,表示请求的资源临时在另一个 URL 上。

- 303 See Other:建议客户端使用 GET 方法获取资源。

- 307 Temporary Redirect:临时重定向,保持请求方法不变。

- 308 Permanent Redirect:永久重定向,保持请求方法不变。

HTTP 重定向攻击方式

HTTP 重定向攻击主要利用了合法的重定向机制,通过各种方式将用户重定向到恶意网站。常见的攻击方式包括:

-

开放重定向(Open Redirect):

- 攻击者通过操控网站的 URL 参数,实现对重定向目标的控制。例如,合法网站的 URL 参数

redirect=http://example.com被替换为redirect=http://malicious.com,导致用户被重定向到恶意网站。

- 攻击者通过操控网站的 URL 参数,实现对重定向目标的控制。例如,合法网站的 URL 参数

-

钓鱼攻击(Phishing):

- 攻击者利用重定向将用户引导到伪装成合法网站的恶意网站,诱骗用户输入敏感信息(如登录凭证、银行账号)。

-

恶意软件传播(Malware Distribution):

- 攻击者通过重定向将用户引导到托管恶意软件的网站,诱骗用户下载和安装恶意软件。

一、Low

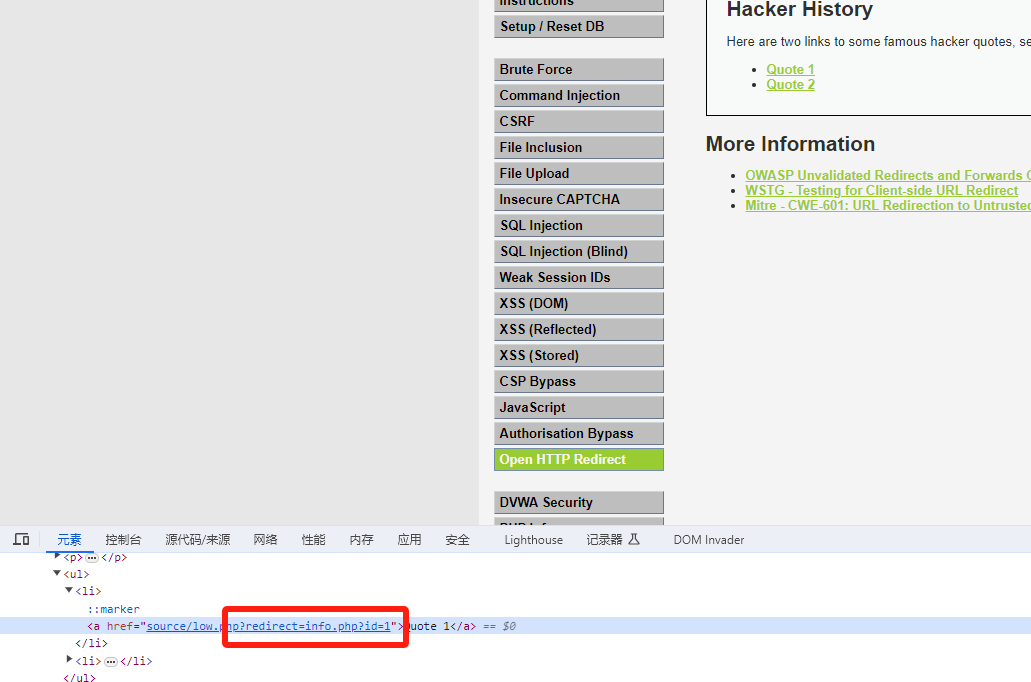

打开靶场,点击第一个链接发现有参数

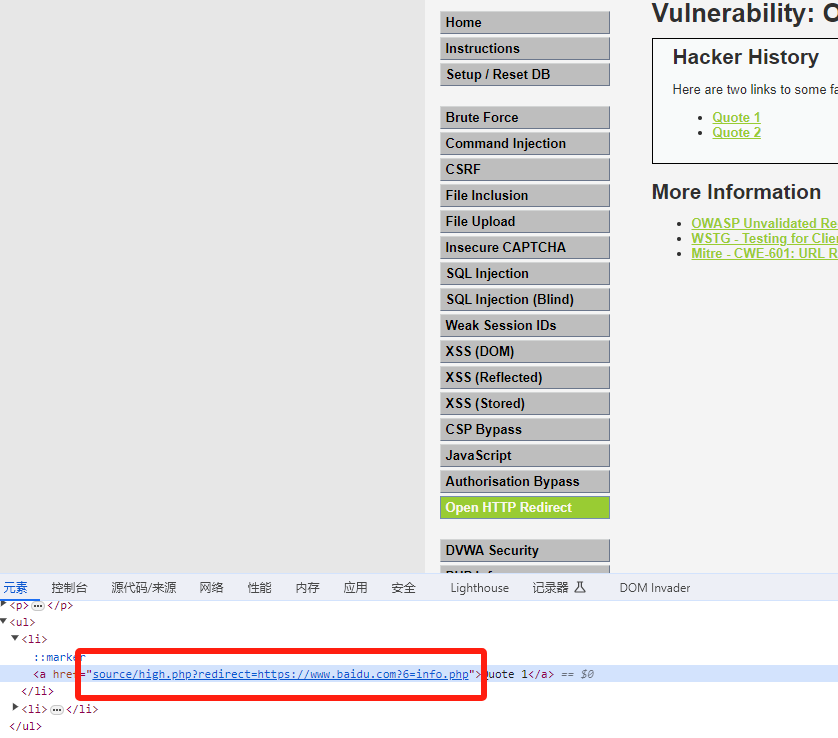

查看 a 链接详情获得具体参数

直接构造 payload

?redirect=https://www.baidu.com

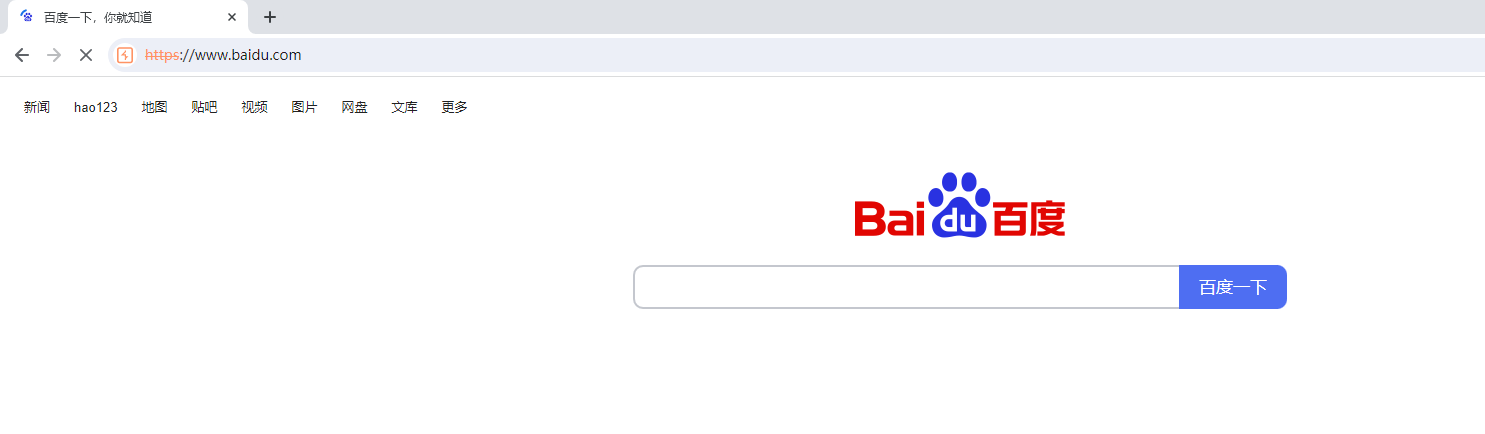

成功跳转!

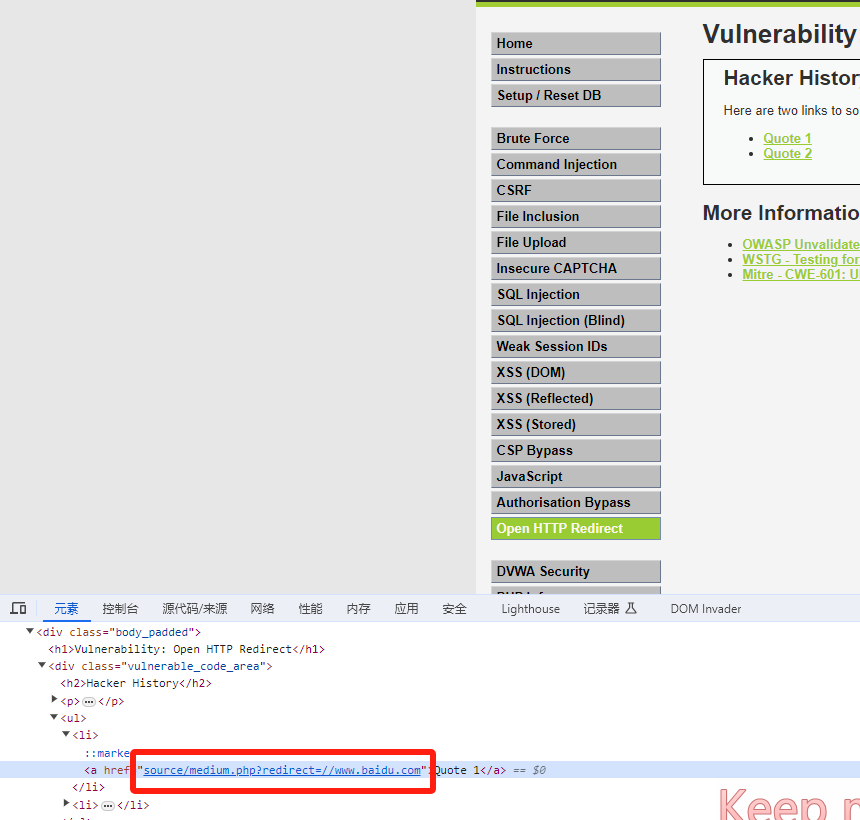

二、Medium

这一关增加了过滤,判断目标 URL 中是否包含

http://或者https://,如果包含则拒绝重定向表示 URL 时,如果没有明确指定协议,直接以

//开头,则表示使用和当前页面相同的协议构造 payload

?redirect=//www.baidu.com

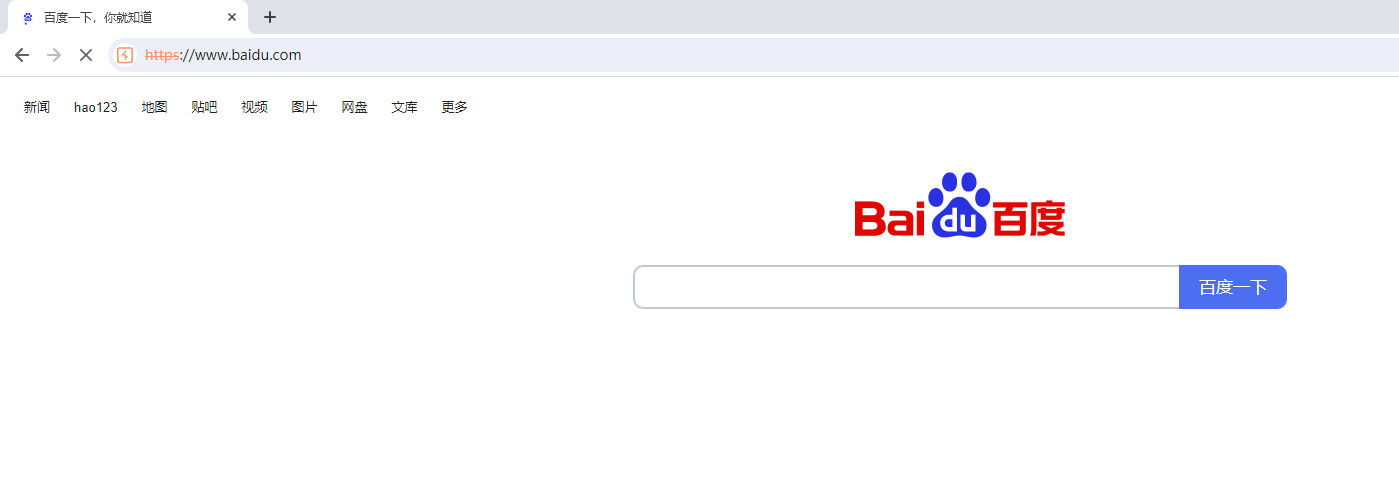

跳转成功!!

三、High

目标 URL 中必须包含

info.php这个子串,否则拒绝重定向构造 payload

?redirect=https://www.baidu.com?6=info.php

跳转成功!!!

-

相关阅读:

智能SQL生成:后端技术与LLM的完美结合

Sui Move Object讲解

一边分拆、一边冲刺港股上市,美的集团加快资本运作步伐

Figma 插件学习(一)

系统时间和系统文件

WEB前端网页设计 CSS网页代码 基础参数(三)

【LeetCode】链表OJ题

Matlab基本语法(一)

程序员基础能力系列(1)——vim快捷键总结

SAP ABAP 定义事件以及处理事件

- 原文地址:https://blog.csdn.net/2302_82189125/article/details/139803215