-

【无标题】

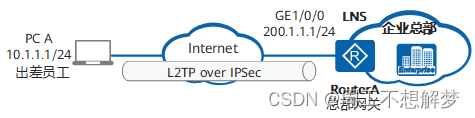

配置远程拨号用户通过L2TP over IPSec方式接入总部的示例

组网需求

如图1所示,某企业使用RouterA作为总部网关。企业的出差员工用PC A通过L2TP拨号与总部建立通信。为了保证出差员工接入内网的安全性,企业希望在出差员工和总部网关之间建立一个IPSec隧道。

本示例配置步骤在PC终端上以Windows 7系统为例。

出差员工与总部之间是建立基于主机到网关的IPSec隧道,因此需要基于传输模式建立IPSec隧道。

操作步骤

- 配置RouterA

- #

- sysname RouterA //配置设备名称

- #

- l2tp enable //启用L2TP功能

- #

- ipsec proposal prop //配置IPSec安全提议

- encapsulation-mode transport

- #

- ike proposal 5 //配置IKE安全提议

- #

- ike peer peer1 v1 //配置IKE对等体及其使用的协议时,不同的软件版本间的配置有差异:V200R008之前的版本命令为ike peer peer-name [ v1 | v2 ]。V200R008及之后的版本命令为ike peer peer-name和version { 1 | 2 },如果对等体IKEv1和IKEv2版本同时启用,设备发起协商时会使用IKEv2协议,响应协商时则同时支持IKEv1协议和IKEv2协议。自V200R008版本到V200R021版本,缺省情况下,对等体IKEv1和IKEv2同时启用。如果设备需要使用IKEv1协议,则可以执行命令undo version 2;V200R021及之后版本,缺省情况下,启用对等体IKEv2版本。如果设备需要使用IKEv1协议,需要先执行命令version 1,再执行命令undo version 2。

- pre-shared-key cipher %^%#JvZxR2g8c;a9~FPN~n'$7`DEV&=G(=Et02P/%\*!%^%# //配置预共享密钥认证字为“YsHsjx_202206”,以密文显示,该命令在V2R3C00以前的版本中为“pre-shared-key huawei”,以明文显示

- ike-proposal 5

- #

- ipsec policy-template temp1 10 //配置策略模板

- ike-peer peer1

- proposal prop

- #

- ipsec policy policy1 1 isakmp template temp1 //配置安全策略

- #

- ip pool lns //配置IP地址池,用于设备为接入PC分配私网IP地址

- gateway-list 192.168.1.1

- network 192.168.1.0 mask 255.255.255.0

- #

- aaa //配置LNS的本地用户名和类型,用于认证接入的用户

- local-user huawei password cipher %^%#_<`.CO&(:LeS/$#F\H0Qv8B]KAZja3}3q'RNx;VI%^%#

- local-user huawei privilege level 15

- local-user huawei service-type ppp

- #

- interface Virtual-Template1 //配置虚拟PPP用户的用户名和密码,PPP验证方式和IP地址

- ppp authentication-mode chap

- remote address pool lns

- ip address 192.168.1.1 255.255.255.0

- #

- interface GigabitEthernet1/0/0

- ip address 200.1.1.1 255.255.255.0

- ipsec policy policy1

- #

- l2tp-group 1 //设置一个L2TP组并配置相关属性

- undo tunnel authentication

- allow l2tp virtual-template 1

- #

- ip route-static 0.0.0.0 0.0.0.0 200.1.1.2 //配置静态路由,保证两端路由可达

- #

- return

- 配置PC A

# 修改Windows注册表,

单击“开始 > 运行”,输入regedit打开注册表,找到路径HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\PolicyAgent,新建DWORD值,名称为AssumeUDPEncapsulationContextOnSendRule,取值为2;找到路径HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Rasman\Parameters,新建DWORD值,名称为ProhibitIpSec,取值为1,修改完成后重启PC。

# 创建L2TP连接。

单击“开始 > 控制面板 > 网络和Internet > 网络和共享中心”,选择“设置新的连接或网络”。

出现“设置连接或网络”界面,选择“连接到工作区”,单击“下一步”。

选择“使用我的Internet连接(VPN)(I)”。

输入要连接的Internet地址(RouterA的IP地址),并单击“下一步”。

输入用户名和密码。

# 创建IP安全策略。

单击“控制面板”->“系统和安全”->“管理工具”->“本地安全策略”。

接下来进入IP安全策略的属性窗口的规则页,即将“使用‘添加向导’”的勾选取消,并选择“添加”以添加规则。

# 配置安全策略的属性。-

配置“IP筛选器列表”

使用“添加向导”的勾选取消,并选择“添加”以添加IP筛选器。

图6 添加“IP筛选器”界面

接下来配置IP筛选器的属性,编辑“地址”页签,分别将“我的IP地址”作为源地址、总部网关的IP地址作为目标地址,选择数据流镜像匹配。

编辑“协议”页签,选择数据的协议类型为“任何”。

编辑“描述”页签,可以为该IP筛选器添加描述。

单击“确定”,回到IP筛选器列表属性页,可看到新编辑的IP筛选器。

单击“确定”回到IP安全策略的规则页面。

-

配置“筛选器操作”

选择“筛选器操作”页签,并单击“编辑”。

出现筛选器操作的属性页面,并单击“添加”。

出现“安全方法”属性页面,选择“自定义”的“设置”选项。

出现“自定义安全方法”的属性页面,请进行设置。

依次单击“确定”回到“筛选器操作”页签。

MD5、SHA1、DES和3DES算法存在安全隐患,请谨慎使用。

-

配置“身份验证方法”

选择“身份验证方法”页签,并单击“编辑”。

出现身份验证方法的属性页面,即选择“预共享密钥”方法,预共享密钥为YsHsjx_202206,

-

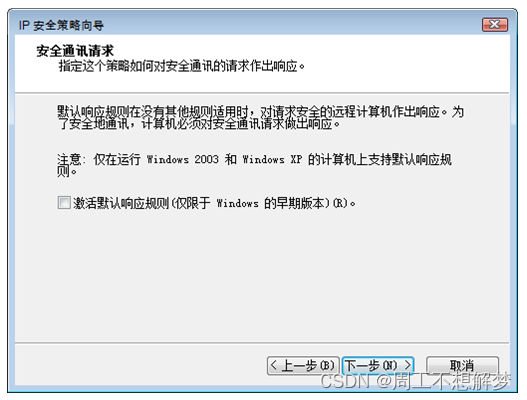

配置“隧道设置”,即选择安全协议对数据的封装模式

选择“隧道设置”页签,选择“此规则不指定IPSec隧道(T)”即传输模式。

-

配置“连接类型”

选择“连接类型”页签,保持原有选项“所有网络连接”。

-

配置“密钥交换”,即配置IKE安全提议

单击“应用”,回到IP安全策略属性界面,并选择“常规”页签,选择“设置”。

进入“密钥交换设置”界面,选择“方法”。

进入“密钥交换安全方法”界面,选择“添加”。

添加下列安全方法,并单击“确定”。

回到IP安全策略属性界面,单击“确定”,完成IP安全策略的配置。

# 应用IP安全策略。

回到“本地安全策略”页面,右击配置好的IP安全策略,单击“分配”,即将IP安全策略在PC上应用。

在“网络连接”中选择已配置好的L2TP连接。输入用户名和密码,就可以进行L2TP连接了。

-

- 验证配置结果

# 配置成功后,在PC A上执行ping操作仍然可以ping通RouterA,它们之间的数据传输将被加密,在RouterA上执行命令display ipsec statistics esp可以查看数据包的统计信息。

# 在RouterA上执行display ike sa和display ipsec sa命令,可以看到IPSec隧道配置成功的信息。

- 配置RouterA

-

相关阅读:

opencv(5): 滤波器

vmware虚拟机(ubuntu)&远程开发&golang、python环境安装

python文件打包找不到文件路径

运算符、流程控制

AI实战 | 手把手带你打造智能待办助手

实现Ubuntu交叉编译程序和Nvida Nano运行程序

15个必须知道的sql优化技巧(荣耀典藏版)

Spark-机器学习(3)回归学习之线性回归

LangChain 2模块化prompt template并用streamlit生成网站 实现给动物取名字

打印字符串,数组,对象,函数的原型方法

- 原文地址:https://blog.csdn.net/2301_76769041/article/details/134049658