-

vulnhub之MATRIX-BREAKOUT 2 MORPHEUS

信息收集

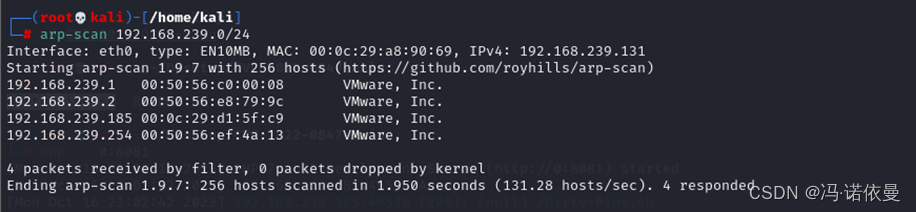

输入命令:arp-scan 192.168.239.0/24,探测存活主机,发现192.168.239.185

对存活主机进行端口扫描,发现:22、80、81端口

浏览器访问http://192.168.239.185:81是一个登录界面

浏览器访问http://192.168.239.185,发现如下。

对http://192.168.239.185进行端口扫描,发现robots.txt、graffiti.txt、/graffiti.php目录

访问http://192.168.239.185/graffiti.php,发现有一个输入框

输入之后,使用Burp抓包,发现存在file字段,猜测可能存在文件读取漏洞,【此外,输入框还存在存储型XSS漏洞】

漏洞利用

使用php伪协议读取源码,并进行base64解码

Nebuchadnezzar Graffiti Wall \n"; } fclose($handle); ?>

Enter message:

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

发现存在任意文件写入漏洞,file字段为文件名,message字段为文件内容,故构造payload写入一句话木马

利用蚁件进行链接,并上传php-reverse-shell.php

漏洞提权

本地监听1234端口,浏览器访问http://192.168.239.185/php-reverse-shell.php,反弹成功

输入python3 -c “import pty;pty.spawn(‘/bin/bash’);”,模拟交互式页面,查看home目录下的用户目录,未发现可疑信息。

上传linpeas.sh和pspy64s【GitHub上下载】,至目标服务器

对linpeas.sh和pspy64s使用chmod +x linpeas.sh、chmod +x pspy64s赋权,并执行。pspy64s未发现可疑信息。linpeas.sh发现存在CVE-2022-0847【DirtyPipe提权漏洞】

从GitHub上下载漏洞exp,并上传到目标服务器,之后使用chmod +x 文件名进行赋权。最后提权成功。

-

相关阅读:

一文看懂分布式存储架构

如何处理linux 自动执行的sh脚本

node.js知识系列(4)-每天了解一点

项目管理PMP考试技巧

我的创作纪念日

数据库理论知识及相关发展方向

C++并发线程之 互斥量、lock_guard类模板、死锁

Netty编解码机制(二)

dify接入文心一言出错

国家开放大学 练习题

- 原文地址:https://blog.csdn.net/weixin_42478365/article/details/133882908