-

云原生Kubernetes:K8S资源控制之污点与容忍

目录

一、理论

1.污点

(1)作用

节点亲和性,是Pod的一种属性(偏好或硬性要求) ,它使Pod被吸引到一类特定的节点。Taint则相反,它使节点能够排斥一类特定的PodTaint和Toleration相互配合,可以用来避免Pod被分配到不合适的节点上。每个节点上都可以应用一个或多个taint,这表示对于那些不能容忍这些taint的Pod,是不会被该节点接受的。如果将toleration应用于Pod上,则表示这些Pod可以(但不一定)被调度到具有匹配taint的节点上。

使用kubectl taint命令可以给某个Node节点设置污点, Node被设置上污点之后就和Pod之间存在了一种相斥的关系,可以让Node拒绝Pod的调度执行,甚至将Node已经存在的Pod驱逐出去。

(2)组成

污点的组成格式如下:

key-value:effect每个污点有一个key和value作为污点的标签,其中value可以为空, effect描述污点的作用。

当前taint effect支持如下三个选项:

- NoSchedule:表示k8s将不会将Pod调度到具有该污点的Node上

- PreferNoschedule:表示k8s将尽量避免将Pod调度到具有该污点的Node上

- NoExecute:表示k8s将不会将Pod调度到具有该污点的Node上,同时会将Node上已经存在的Pod驱逐出去

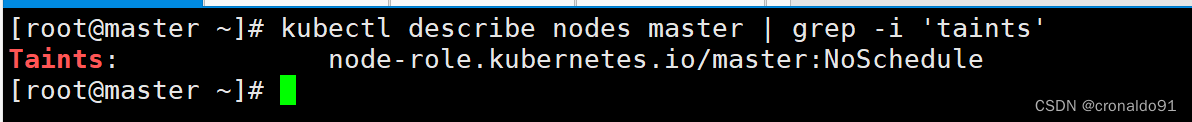

- [root@master ~]# kubectl describe nodes master | grep -i 'taints'

- Taints: node-role.kubernetes.io/master:NoSchedule

(3) 设置、查看、去除污点

- #为node01节点设置污点 key1=value1:NoSchedule. NoSchedule便是pod不调度到这个节点

- [root@master ~]# kubectl taint nodes node01 key1=value1:NoSchedule

- node/node01 tainted

- #通过describe 查看节点详细信息查看污点,并不区分大小写过滤 ‘key'

- [root@master ~]# kubectl describe node node01 | grep -i 'key1'

- Taints: key1=value1:NoSchedule

- [root@master ~]#

- #删除node01的污点key1:NoSchedule

- [root@master ~]# kubectl taint node node01 key1:NoSchedule-

- node/node01 untainted

- [root@master ~]# kubectl describe node node01 | grep -i 'key1'

(4)示例

- [root@master demo]# kubectl get pods -o wide

- NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

- myapp01 1/1 Running 0 29s 10.244.1.143 node01

- myapp02 1/1 Running 0 17s 10.244.2.110 node02

- myapp03 1/1 Running 0 9s 10.244.1.144 node01

- [root@master demo]#

- #设置node01节点,不允许将pod调度到上面,同时还会驱逐该节点上的pod

- [root@master demo]# kubectl taint node node01 check=mycheck:NoExecute

- node/node01 tainted

- #node01节点上的pod被驱逐

- [root@master demo]# kubectl get pods -o wide

- NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

- myapp02 1/1 Running 0 84s 10.244.2.110 node02

注意:如果是Deployment或者StateFulSet资源类型,为了未出副本数量,则会在其他的node上创建新的pod

2.容忍

(1)作用

容忍(Tolerations)

设置了污点的Node将根据taint的effect : Noschedule, PreferNoschedule, NoExecute和Pod之间产生互斥的关系, Pod将在一定程度上不会被调度到Node上。但我们可以在Pod上设置容忍(Tolerations) ,意思是设置了容忍的Pod

将可以容忍污点的存在,可以被调度到存在污点的Node上。

(2)示例

① 将两个节点都设置污点

- #将node02也打上污点NoExecute。node01和node02都有此污点

- [root@master demo]# kubectl taint node node02 check=mycheck:NoExecute

- node/node02 tainted

- [root@master demo]# vim pod3.yaml

- apiVersion: v1

- kind: Pod

- metadata:

- name: myapp01

- labels:

- app: myapp01

- spec:

- containers:

- - name: with-node-affinity

- image: soscscs/myapp:v1

- [root@master demo]# kubectl apply -f pod3.yaml

- pod/myapp01 created

- #此时,两个节点都设置了NoExecute,所以,pod无法调度

- root@master demo]# kubectl get pods -o wide

- NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

- myapp01 0/1 Pending 0 23s

② 在pod上配置容忍

- [root@master demo]# vim pod3.yaml

- apiVersion: v1

- kind: Pod

- metadata:

- name: myapp01

- labels:

- app: myapp01

- spec:

- containers:

- - name: with-node-affinity

- image: soscscs/myapp:v1

- tolerations:

- - key: "check"

- operator: "Equal"

- value: "mycheck"

- effect: "NoExecute"

- tolerationSeconds: 3600

- #其中的 key、vaule、effect 都要与 Node 上设置的 taint 保持一致

- #operator 的值为 Exists 将会忽略 value 值,即存在即可

- #tolerationSeconds 用于描述当 Pod 需要被驱逐时可以在 Pod 上继续保留运行的时间

- #如果不设置tolerationSeconds,则pod将不限时

- #在配置了pod的容忍后,pod的状态变为了running

- [root@master demo]# kubectl get pods -o wide

- NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

- myapp01 1/1 Running 0 6m18s 10.244.2.111 node02

③ 注意事项

- #当不指定 key 值时,表示容忍所有的污点 key

- tolerations:

- - operator: "Exists"

- #当不指定 effect 值时,表示容忍所有的污点作用

- tolerations:

- - key: "key"

- operator: "Exists"

- #有多个 Master 存在时,防止资源浪费,可以如下设置

- kubectl taint nodes Master-Name node-role.kubernetes.io/master=:PreferNoSchedule

④ node更新时对pod的操作

- #如果某个 Node 更新升级系统组件,为了防止业务长时间中断,可以先在该 Node 设置 NoExecute 污点,把该 Node 上的 Pod 都驱逐出去

- kubectl taint nodes node01 check=mycheck:NoExecute

- #此时如果别的 Node 资源不够用,可临时给 Master 设置 PreferNoSchedule 污点,让 Pod 可在 Master 上临时创建

- kubectl taint nodes master node-role.kubernetes.io/master=:PreferNoSchedule

- #待所有 Node 的更新操作都完成后,再去除污点

- kubectl taint nodes node01 check=mycheck:NoExecute-

3. Pod启动阶段

(1) Pod过程的步骤

Pod 创建完之后,一直到持久运行起来,中间有很多步骤,也就有很多出错的可能,因此会有很多不同的状态。

一般来说,pod 这个过程包含以下几个步骤:- 调度到某台 node 上。kubernetes 根据一定的优先级算法选择一台 node 节点将其作为 Pod 运行的 node

- 拉取镜像

- 挂载存储配置等

- 运行起来。如果有健康检查,会根据检查的结果来设置其状态。

(2)Pod启动的5种状态

phase 的可能状态有:

- ●Pending:表示APIServer创建了Pod资源对象并已经存入了etcd中,但是它并未被调度完成(比如还没有调度到某台node上),或者仍然处于从仓库下载镜像的过程中。

- ●Running:Pod已经被调度到某节点之上,并且Pod中所有容器都已经被kubelet创建。至少有一个容器正在运行,或者正处于启动或者重启状态(也就是说Running状态下的Pod不一定能被正常访问)。

- ●Succeeded:有些pod不是长久运行的,比如job、cronjob,一段时间后Pod中的所有容器都被成功终止,并且不会再重启。需要反馈任务执行的结果。

- ●Failed:Pod中的所有容器都已终止了,并且至少有一个容器是因为失败终止。也就是说,容器以非0状态退出或者被系统终止,比如 command 写的有问题。

- ●Unknown:因为某些原因无法取得 Pod 的状态,通常是因为与 Pod 所在主机通信失败。

4. 故障排除步骤

- 1.查看Pod事件

- kubectl describe TYPE NAME_PREFIX

- 2.查看Pod日志(Failed状态下)

- kubectl logs

[-c Container_NAME] - 3.进入Pod(状态为running,但是服务没有提供)

- kubectl exec –it

bash - 4.查看集群信息

- kubectl get nodes

- 5.发现集群状态正常

- kubectl cluster-info

- 6.查看kubelet日志发现

- journalctl -xefu kubelet

5.对节点执行维护操作

- kubectl get nodes

- //将 Node 标记为不可调度的状态,这样就不会让新创建的 Pod 在此 Node 上运行

- kubectl cordon

#该node将会变为SchedulingDisabled状态 - //kubectl drain 可以让 Node 节点开始释放所有 pod,并且不接收新的 pod 进程。drain 本意排水,意思是将出问题的 Node 下的 Pod 转移到其它 Node 下运行

- kubectl drain

--ignore-daemonsets --delete-local-data --force - --ignore-daemonsets:无视 DaemonSet 管理下的 Pod。

- --delete-local-data:如果有 mount local volume 的 pod,会强制杀掉该 pod。

- --force:强制释放不是控制器管理的 Pod,例如 kube-proxy。

- 注:执行 drain 命令,会自动做了两件事情:

- (1)设定此 node 为不可调度状态(cordon)

- (2)evict(驱逐)了 Pod

- //kubectl uncordon 将 Node 标记为可调度的状态

- kubectl uncordon

- 如果node的标记为 cordon ,则经过scheduler调度的pod,无法调度到那个节点。

- 而使用nodeName 进行指定,则跳过了scheduler 调度过程,因此不会受到cordon的影响

二、实验

1.污点

(1)组成

(2) 设置、查看、去除污点

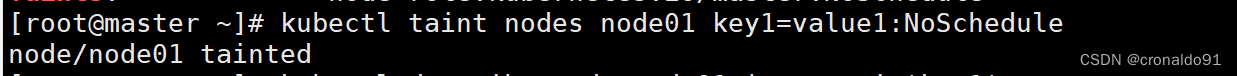

为node01节点设置污点 key1=value1:NoSchedule. NoSchedule便是pod不调度到这个节点

通过describe 查看节点详细信息查看污点,并不区分大小写过滤 ‘key'

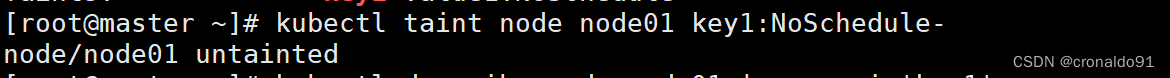

删除node01的污点key1:NoSchedule

显示已删除

(3)示例

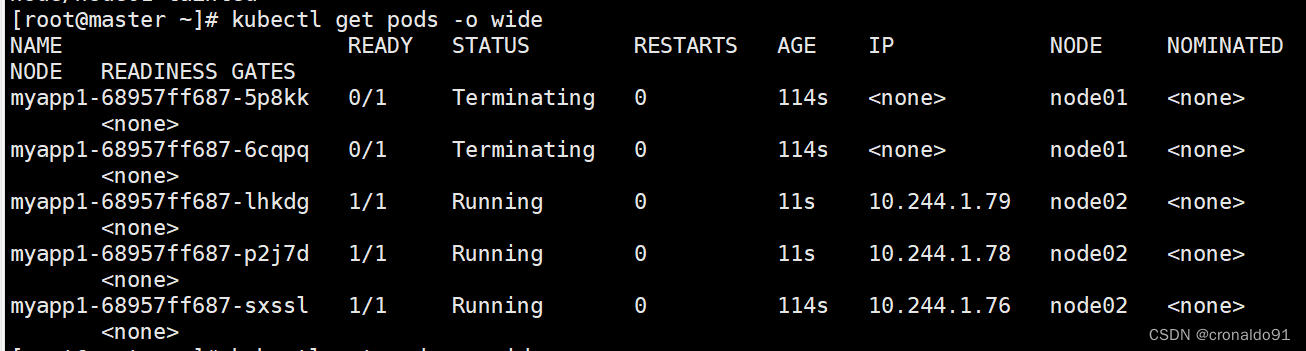

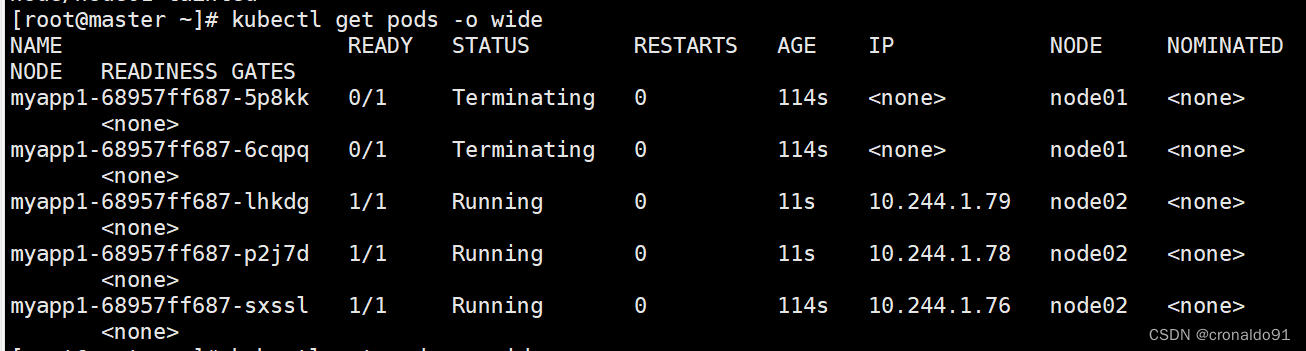

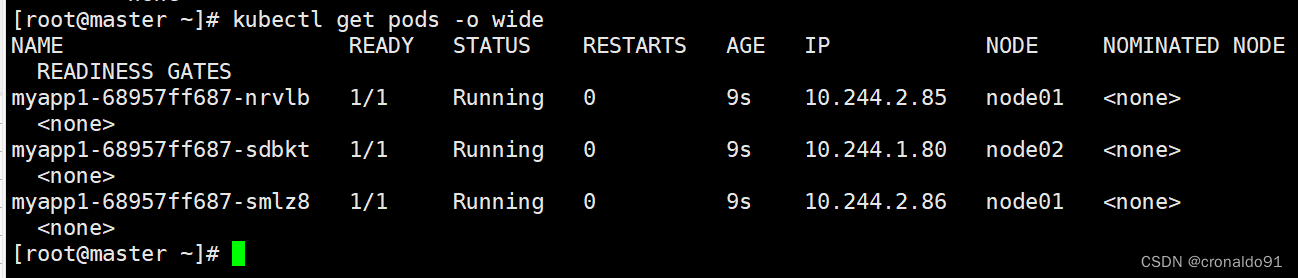

查看已存在的pod信息

设置node01节点,不允许将pod调度到上面,同时还会驱逐该节点上的pod

node01节点上的pod被驱逐

全部调度到node02节点

注意:如果是Deployment或者StateFulSet资源类型,为了未出副本数量,则会在其他的node上创建新的pod

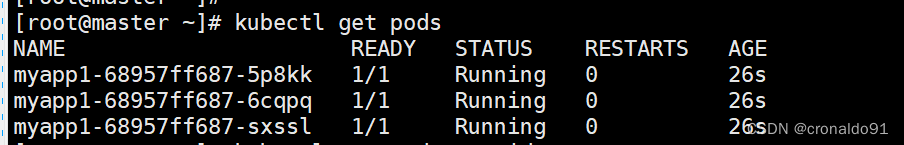

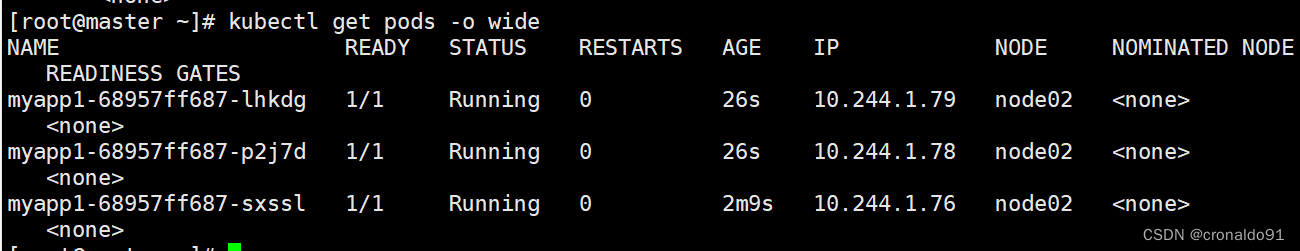

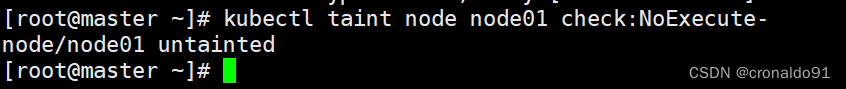

去掉污点并重新生成资源

node01节点又可以被调度

2.容忍

(1)示例

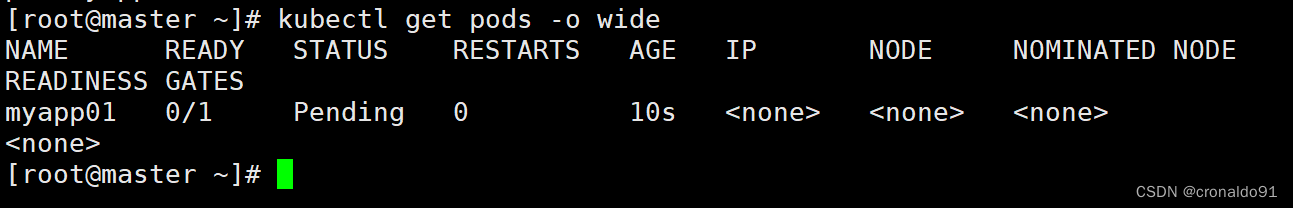

① 将两个节点都设置污点

编写资源清单文件

生成资源

此时,两个节点都设置了NoExecute,所以,pod无法调度

② 在pod上配置容忍

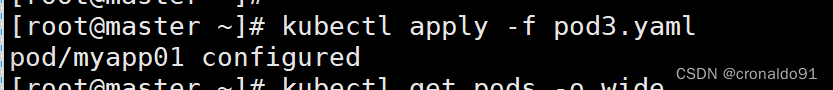

编制资源清单文件

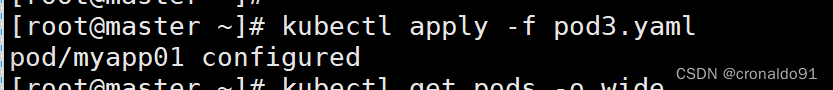

生成资源

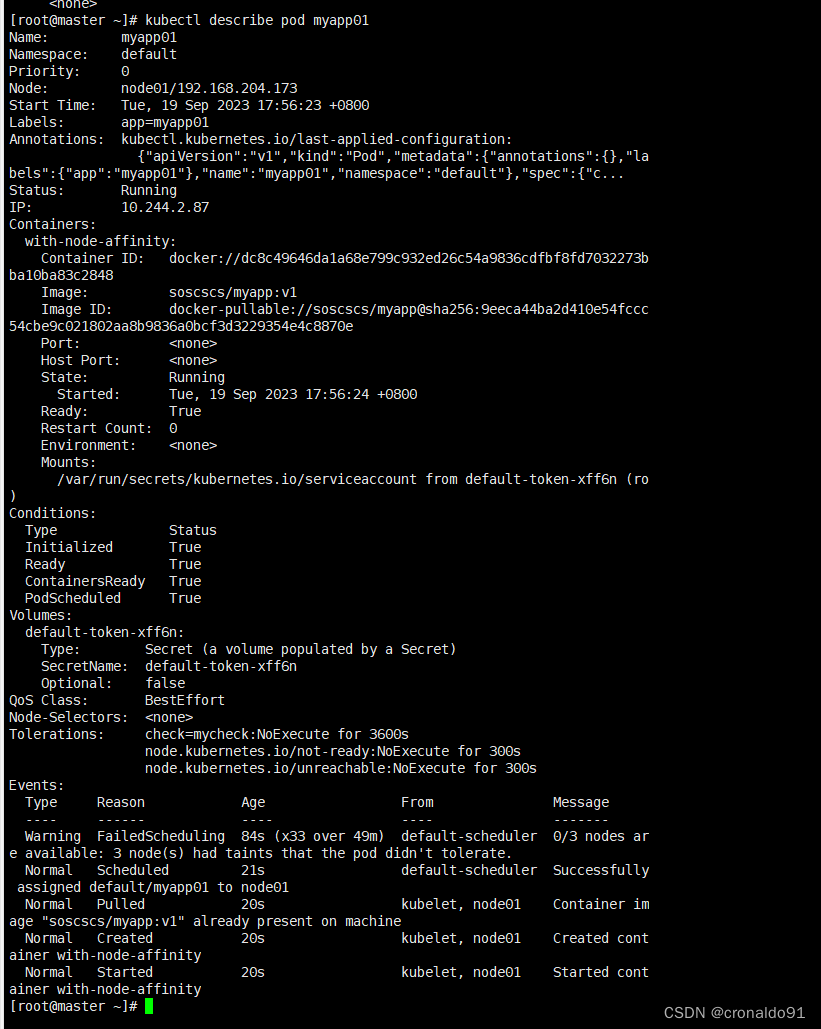

查看信息,在配置了pod的容忍后,pod的状态变为了running

查看详细信息

三、问题

1.pod上配置容忍生成资源报错

(1)报错

(2)原因分析

关键字“effect”写错

(3)解决方法

关键字“effect”

修改前:

修改后:

成功:

四、总结污点的组成格式如下:

key-value:effect当前taint effect支持如下三个选项:

- NoSchedule:表示k8s将不会将Pod调度到具有该污点的Node上

- PreferNoschedule:表示k8s将尽量避免将Pod调度到具有该污点的Node上

- NoExecute:表示k8s将不会将Pod调度到具有该污点的Node上,同时会将Node上已经存在的Pod驱逐出去

-

相关阅读:

CefSharp自定义缓存实现

凌恩客户文章|《Microbiome》:宏基因组构建反刍动物全消化道超1万个MAGs新进展

C++函数重载

JDK20 + SpringBoot 3.1.0 + JdbcTemplate 使用

学好此文,国家赠送金手铐和职业套装,数年管吃管住-HTTP请求夹带(HTTP request smuggling)

231n-图像线性分类

树莓派环境配置

守护安全|AIRIOT城市天然气综合管理解决方案

OpenHarmony、HarmonyOS打开编辑 PDF 等操作的三方组件使用教程

纯html文件引入elementUI组件库要点记录

- 原文地址:https://blog.csdn.net/cronaldo91/article/details/133033159