-

iptables防火墙

一,安全技术和防火墙

1.1 安全技术

入侵检测系统:特点是不阻断任何网络访问,量化,定位来自内外网络的威胁情况,主要以提供报警和事后监督为主,提供有针对性的的指导措施和安全决策依据,类似于监控系统一般采用旁路部署(默默看着你)方式

入侵防御系统:以透明模式工作,分析数据包的内容如:溢出攻击,拒绝服务攻击,木马,蠕虫,系统漏洞等进行准确的分析判断,在判定喂攻击行为后立即予以,阻断,主动而有效的保护网络的安全,一般采用在线部署方式。

防火墙:隔离功能,工作在网络或主机边缘,对进出网络或主机的数据包给予一定的规则检查,并在匹配某规则时有规则定义的行为进行处理的一组功能的组件,基本上的实现都是默认情况下关闭所有的通过型访问,只开放允许访问的策略,会将希望外网访问的主机放在DMZ网络中。

1.2 防火墙分类

- 包过滤防火墙:网络层对数据包进行选择,选择的依据是系统内设置的过滤逻辑,被称为访问控制列表(ACL),通过检查数据流每个数据的源地址,目的地址,所有端口号和协议状态等因素,或他们的组合来确定谁都允许该数据包通过。

- 优点:对用户来说透明,处理速度快且易于维护缺点:无法检查应用层数据,如病毒等

- 缺点:无法检查应用层数据,如病毒等

- 应用层防火墙:应用层防火墙/代理服务型防火墙,也成为代理服务器。将所有跨越防火墙的网络通信链路分为两段。内外网用户的访问都是通过代理服务器上的“链接”来实现优点:在应用层对数据进行检测比较安全。

二,linux防火墙的基本知识

Linux防火墙是由Netfilter组件提供的,Netfilter工作在内核空间,集成在linux内核中

Netfilter 是Linux 2.4.x之后新一代的Linux防火墙机制,是linux内核的一个子系统。Netfilter采用模块化设计,具有良好的可扩充性,提供扩展各种网络服务的结构化底层框架。Netfilter与IP协议栈是无缝契合,并允许对数据报进行过滤、地址转换、处理等操作

2.1防火墙工具介绍

iptables

由软件包iptables提供的命令行工具,工作在用户空间,用来编写规则,写好的规则被送到netfilter,告诉内核如何处理信息包

firewalld

从CentOS 7 版开始引入了新的前端管理工具软件包:

firewalld

firewalld-config

nftables

它重用了netfilter框架的许多部分,例如连接跟踪和NAT功能。它还保留了命名法和基本iptables设计的几个部分,例如表,链和规则。就像iptables一样,表充当链的容器,并且链包含单独的规则,这些规则可以执行操作,例如丢弃数据包,移至下一个规则或跳至新链三,iptables

3.1概述

Linux 的防火墙体系主要工作在网络层,针对 TCP/IP 数据包实施过滤和限制,属于典型的包过滤防火墙(或称为网络层防火墙)。Linux 系统的防火墙体系基于内核编码实现, 具有非常稳定的性能和高效率,也因此获得广泛的应用。

netfilter/iptables:IP 信息包过滤系统,它实际上由两个组件 netfilter 和 iptables组成。 主要工作在网络层,针对IP数据包,体现在对包内的IP地址、端口等信息的处理。

3.2iptables四表五链

四表 raw 主要用来决定是否对数据包进行状态跟踪包含两个规则OUTPUT,PREROUTING mangle 修改数据包内容,用来做流量整形的,给数据包设置标记,包含五个规则链:INPUT、OUTPUT、FORWARD、PREROUTING、POSTROUTING nat 负责网络地址转换,用来修改数据包中的源、目标地址和端口,包含三个规则链:OUTPUT、PREROUTING、POSTROUTING filter 负责过滤数据包,确定是否放行该数据包(过滤),包含三个表链:PREROUTING、POSTROUTING、OUTPU 五链 INPUT 处理出战数据包,一般不在此链上做配置 OUTPUT 处理转发数据包,匹配流经本机的数据包 FORWORD 处理转发数据包,匹配流经本机的数据包 PREROUTING 在进行路由选择钱处理数据包,用来修改目的地址,用来DNAT。相当于把内网服务器的IP和端口映射到路由的外网IP和端口上 POSTROUTING 在进行路由选择后处理数据包,用来修改源地址,用来做SNAT。相当于内网通过路由器NAT转换功能实现内网主机通过一个公网IP地址上网

四,iptables 工具使用

4.1安装iptables

在安装之前我们需要先关闭自带的firewalld防火墙,再装iptables

- 关闭防火墙

- systemctl stop firewalld

- systemctl disable firewalld

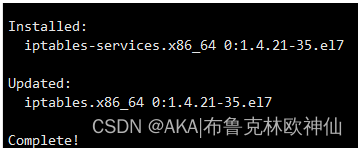

- 安装

- yum -y install iptables iptables-services

-

相关阅读:

基于微信小程序的图书管理系统设计与实现(源码+lw+部署文档+讲解等)

滑动窗口详解

动态自适应可变加权极限学习机ELM预测算法附Matlab代码

让学前端不再害怕英语单词(二)

Unity 公用函数整理【一】

JSP自定义标签(foreach标签与select标签的自定义方式)

你以为的直线,在多维空间里是复杂的曲线

安全性表现不错 ORICO双C口pd100w数据线怎么样

活动功能->状态模式的使用

Spring Could 核心组件知识点, 看这篇就够了!

- 原文地址:https://blog.csdn.net/m0_54594153/article/details/126344286