-

技能大赛试题剖析:文件上传渗透测试

实验环境说明:

渗透机:(Kali Linux 2.0)用户名:root 密码:toor

渗透机:(Kali Linux 1.0)用户名:root 密码:toor

靶 机:(Windows )用户名:administrator 密码:Abc.123 ip:172.16.100.17

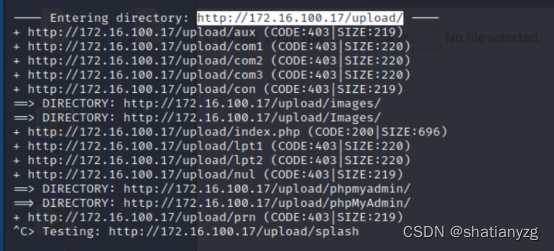

1.通过本地PC中渗透测试平台Kali2.0对靶机进行网站目录暴力枚举测试,通过分析扫描结果,找到上传点并使用火狐浏览器访问包含上传点的页面,并将访问成功后的页面第一行的第一个单词作为Flag值提交;

Flag:{upload}

2…访问成功后上传名为backdoor.php的php一句话木马至服务器,打开控制台(使用vnc)使用网站安全狗检测本地是否存在木马,若检测出存在木马,则将木马所在的绝对路径作为Flag值提交,若未检测出木马则提交false;

Flag{ C:/phpStudy/PHPTutorial/wwW/upload/uploads/backdoor.php}

3…通过本地PC中渗透测试平台Kali2.0对w

-

相关阅读:

申报仙桃市2023年度知识产权项目主体、类别及程序

Java如何用EasyExcel插件对Excel进行数据导入和数据导出

JavaScript中的作用域及作用域链(es6)

Win10系统无法安装geforce game ready driver?

聚观早报 | iPhone 14 系列正式发布;腾讯增持育碧股票至9.99%

pytorch定义datase多次重复采样

redis缓存问题(数据库一致性,穿透,雪崩,击穿)

MySQL事务

一个简单的UDP客户端和服务端的完整C++示例

MyBatis-----3、MyBatis获取参数值的两种方式(重点,面试可能会问)

- 原文地址:https://blog.csdn.net/shatianyzg/article/details/126180269