-

内存取证入门第二题

安浔杯的一道原题,题目链接。

链接:https://pan.baidu.com/s/1bytz9mF_IOBrXY_NYtIgNQ

提取码:2j3s

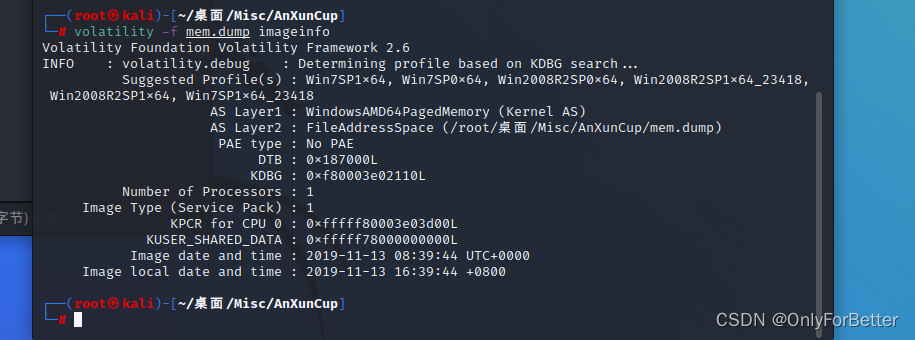

--来自百度网盘超级会员V2的分享一、查看系统版本

volatility -f mem.dump imageinfo文件比较大,耐心等待。使用Win7SP1x64

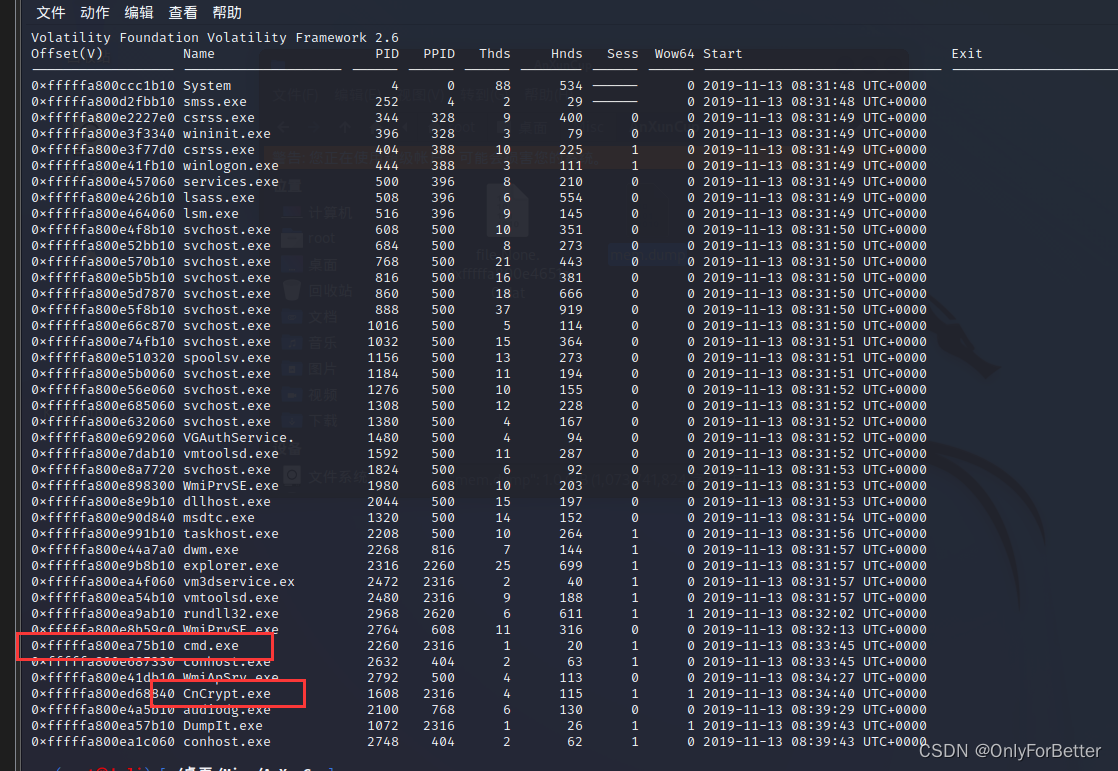

二、 查看可疑进程

发现卷加密进程cncrypt.exe。 基本猜测其是最后加密了一下,因此下面我们需要找密码,然后需要将cncrypt.exe 操作的文件dump下来。

volatility -f mem.dump --profile=Win7SP1x64 pslist

三、dump file和查找密码

3.1 dump加密后的文件

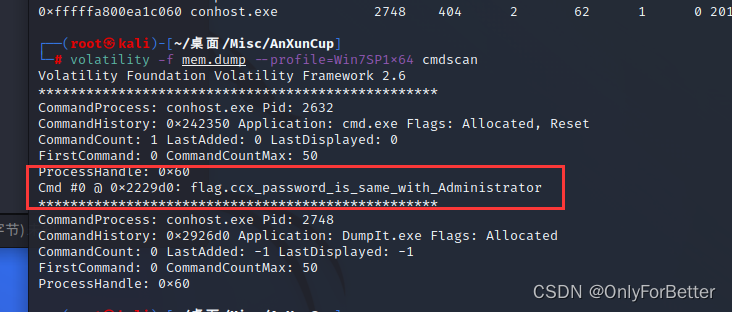

volatility -f mem.dump --profile=Win7SP1x64 cmdscan发现加密了一个flag.ccx文件,并且知道他的密码就是管理员账号的密码。

找找那个文件的地址。

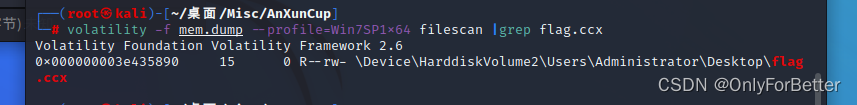

volatility -f mem.dump --profile=Win7SP1x64 filescan |grep flag.ccx

把那个地址的文件dump下来

- //--dump-dir=flag表示把他放在当前文件夹下的flag文件夹(自己建的)

- volatility -f mem.dump --profile=Win7SP1x64 dumpfiles -Q 0x3e435890 --dump-dir=flag

3.2查找密钥

去找系统管理员的密码。 两种办法:一种是hashdump,一种是直接用软件。第二种比较简洁。

3.2.1 hashdump

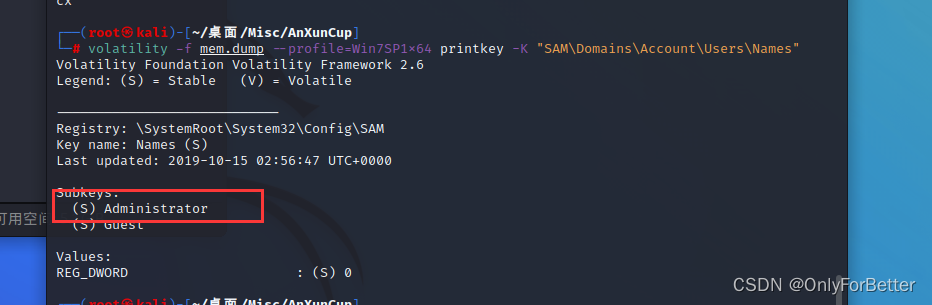

window的SAM存储了用户,我们先去看看那都有什么用户。发现存在管理员,结合提示,就是要找他的密码。

volatility -f mem.dump --profile=Win7SP1x64 printkey -K "SAM\Domains\Account\Users\Names"

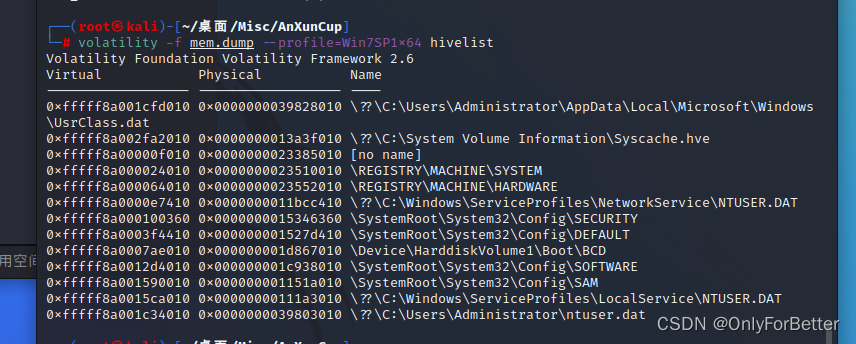

然后我们需要获取system、SAM的虚拟地址。

volatility -f mem.dump --profile=Win7SP1x64 hivelist

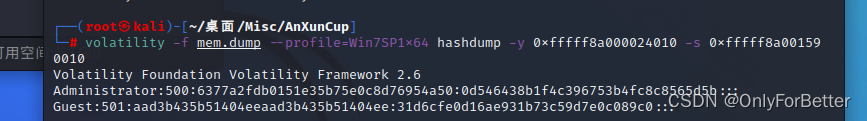

Hashdump获取用户的密码的哈希值。然后拿哈希值,找个在线网站查找明文。

volatility -f mem.dump --profile=Win7SP1x64 hashdump -y 0xfffff8a000024010 -s 0xfffff8a001590010

哈希值为: 0d546438b1f4c396753b4fc8c8565d5b

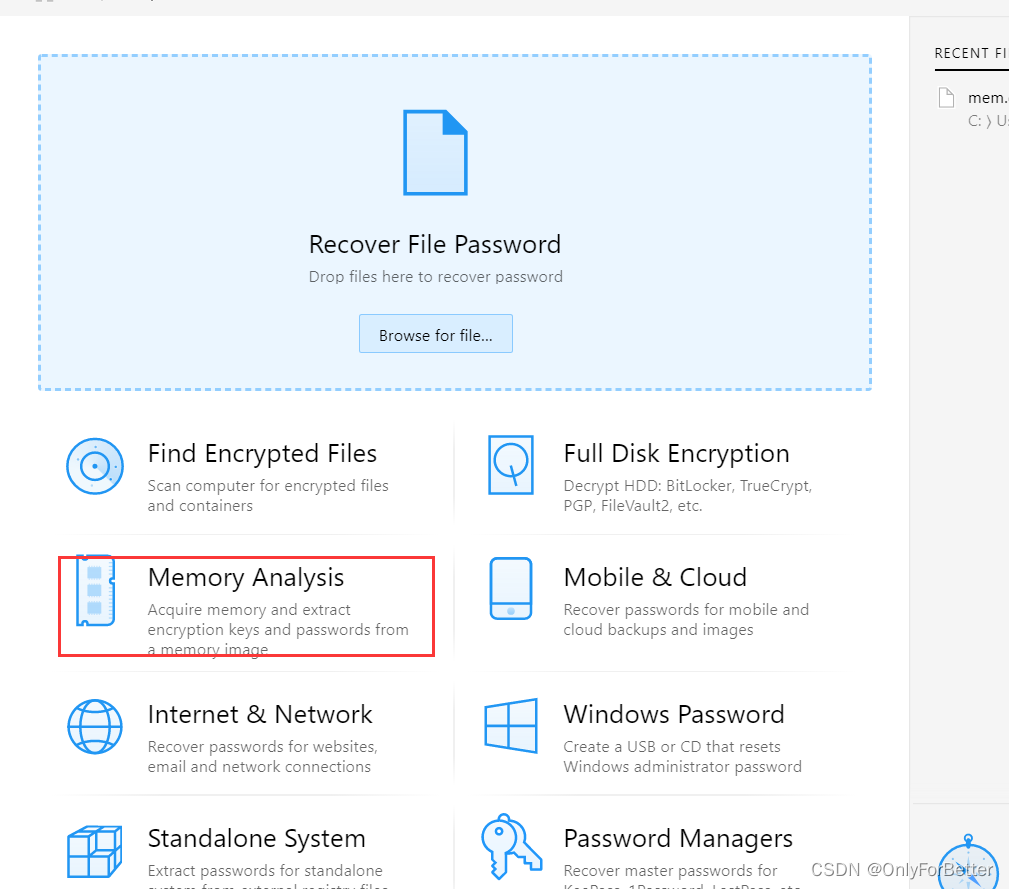

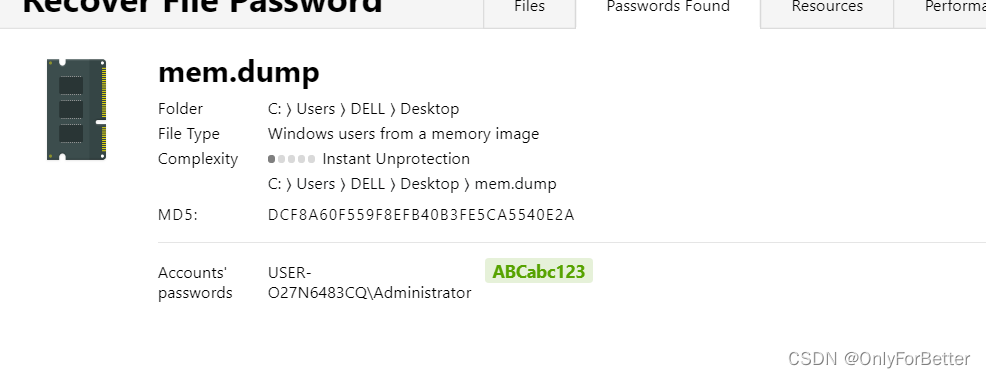

3.2.2使用软件自动寻找

由于我们已经确定了系统版本就是window,所以只选window就行,速度更快。

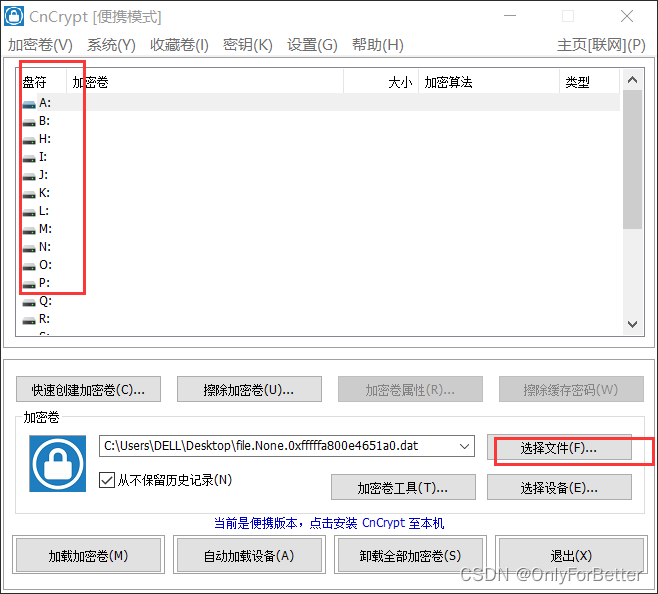

四、挂载文件并解密

查看进程其实使用cncrypt加密的,因此我们去把这个下载下来,然后用这个软件加载dump出来的flag文件,然后输入刚才找到的密钥解密即可。

软件地址:

链接:https://pan.baidu.com/s/12ogHiTBvm26Q3KVTA5xDjg

提取码:k9fx

--来自百度网盘超级会员V2的分享上面那些盘符随便选一个,然后选择文件挂载就行。然后点 加载加密卷,输入密码就可以打开了。

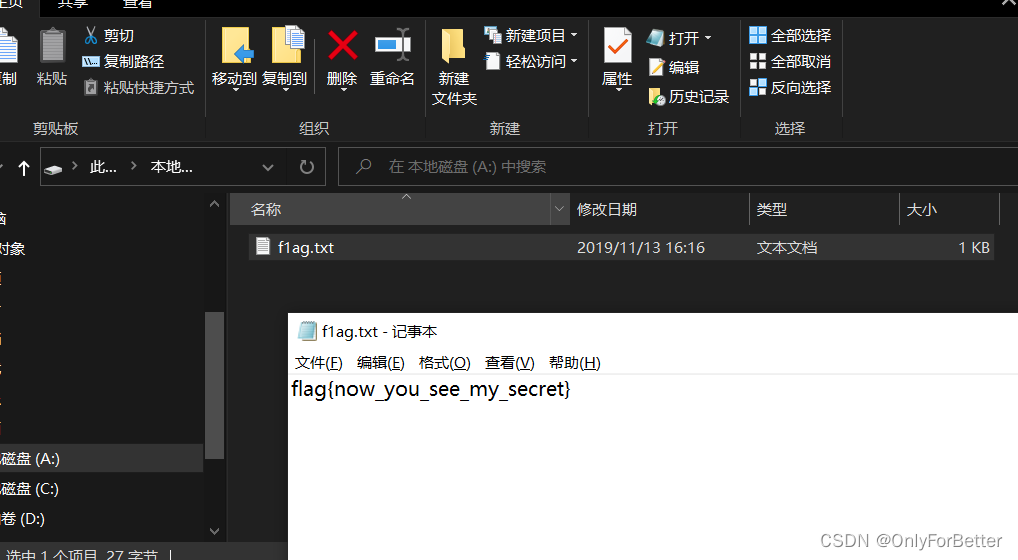

得到flag。

-

相关阅读:

C#底层库--操作Excel帮助类(读取、导出表格)

Java练习题2021-1

【DRAM存储器十一】SDRAM介绍-各类读操作详解,附带解释了几个重要时序参数

C语言日记——调试篇

【SpringBoot学习】46、SpringBoot 集成 Uniapp 实现微信公众号授权登录

硬盘格式化了怎么恢复数据

【zeno】zeno如何为自定义节点添加功能(apply函数和ZENDEFNODE初探)

找不到msvcr120.dll无法执行代码?教你6种方法快速解决问题

信息学奥赛一本通:1141:删除单词后缀

初识html

- 原文地址:https://blog.csdn.net/hacker_zrq/article/details/125579150