-

网络安全--使用Kali进行ARP欺骗(详细教程)

一.前言

本次依然使用Kali系统演示ARP欺骗,导致局域网目标设备无法上网。

根据我国《刑法》第二百八十六条的规定,违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役,后果特别严重的,处五年以上有期徒刑。 谨慎操作,请勿违法!二.准备

1.虚拟机

使用Windows主流虚拟机软件:VMware虚拟机

产品:VMware® Workstation 16 Pro

版本:16.2.3 build-193765362.系统

Kali系统

3.网络环境

要想进行局域网攻击,攻击设备和被攻击设备一定要在一个局域网中,即处于同一网段。被攻击者可以是Windows、Linux,MAC还未测试。

本次的攻击者:字段 内容 攻击者 Kali 类型 虚拟机 IP 192.168.123.118 本次的被攻击者(靶机):

字段 内容 被攻击者 Windows10 类型 物理主机 IP 192.168.123.24 三.原理

1.ARP协议

地址解析协议,即ARP(Address Resolution Protocol),是根据IP地址获取物理地址的一个TCP/IP协议。主机发送信息时将包含目标IP地址的ARP请求广播到局域网络上的所有主机,并接收返回消息,以此确定目标的物理地址;收到返回消息后将该IP地址和物理地址存入本机ARP缓存中并保留一定时间,下次请求时直接查询ARP缓存以节约资源。地址解析协议是建立在网络中各个主机互相信任的基础上的,局域网络上的主机可以自主发送ARP应答消息,其他主机收到应答报文时不会检测该报文的真实性就会将其记入本机ARP缓存;由此攻击者就可以向某一主机发送伪ARP应答报文,使其发送的信息无法到达预期的主机或到达错误的主机,这就构成了一个ARP欺骗。ARP命令可用于查询本机ARP缓存中IP地址和MAC地址的对应关系、添加或删除静态对应关系等。相关协议有RARP、代理ARP。NDP用于在IPv6中代替地址解析协议。——摘自百度

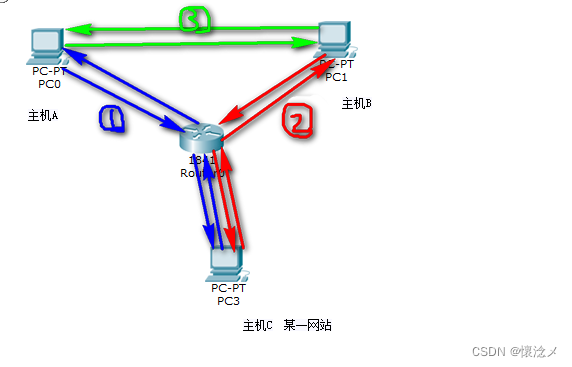

2.具体原理

第一步:假设主机A访问某网站,那么要告知某网站我的IP和MAC地址,但这是以广播的方式告知的;

第二步,由于是广播方式告知,猥琐的B主机也知道了A的IP和Mac地址,于是猥琐的B主机把自己伪装成某网站,给A发送回复,A误以为B就是某网站,因此更新了自己本机的ARP缓存;

第三步,两者建立连接,A不断将自己的请求发给B,可怜的某网站被挂在一边了。如果B又把自己伪装成主机A,从而转发A的请求给某网站,然后网站C再回复给"A"(实为主机B)转发给A,那相当于A的流量都从B经过,这就是步骤4,因此B可以实现会话劫持;如果B给A的是一个假地址,那么A就永远上不了网了。四.实战

1.实战准备

1.1扫描可攻击的目标

在Kali终端输入,

fping -asg 192.168.123.0/24- 1

扫描可攻击的目标,发现有四台是存活的

其中192.168.123.1为网关 192.168.123.24为本次目标Windows10主机 192.168.123.118为Kali局域网IP

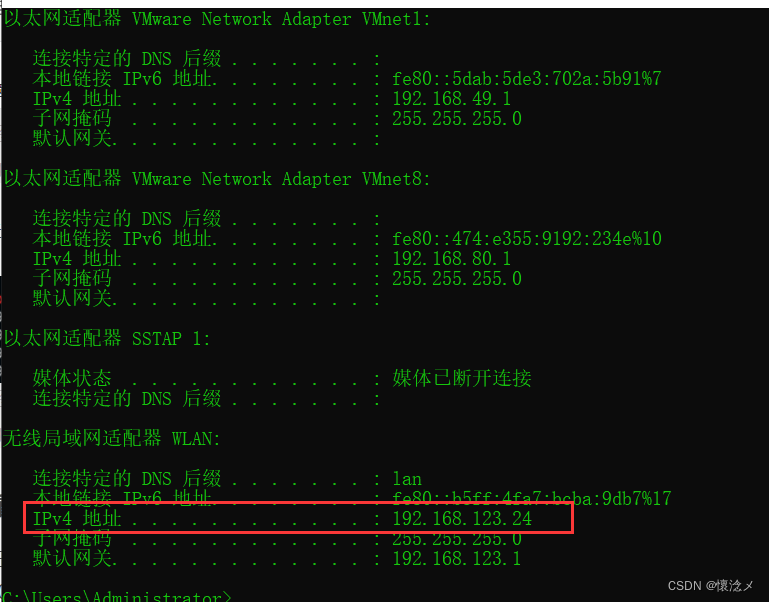

1.2查看目标IP

上一步已经扫描出来了所有局域网IP,本次操作是为了确认目标(靶机)IP,防止误伤。

在Windows10的命令提示符输入ipconfig- 1

查看本机的局域网IP,确认一下

2.开始实战

在Kali终端中输入

arpspoof -i 网卡 -t 靶机IP地址 网关- 1

我的就是

arpspoof -i eth0 -t 192.168.123.24 192.168.123.1- 1

解释一下参数:

字段 内容 -i 指定网卡 -t 持续不断攻击 3.效果

3.1Kali

Kali中持续不断地发送arp应答包,进行ARP欺骗

3.2Windows10

Windows10已经无法进行网络访问了,QQ也掉线了

在Windows10的DOS中输入arp -a- 1

查看局域网中的IP-MAC对照表

发现Win10的192.168.123.1(网关)的MAC地址已经变成了Kali eth0网卡的MAC地址

4.停止攻击

在Kali终端按下

Ctrl+c即可5.验证

再次在Windows10的DOS中输入

arp -a- 1

网关的MAC已经变回来了,因为ARP欺骗停止了,也证明了我们刚才的ARP欺骗成功了!五.总结

本次使用Kali系统演示了ARP欺骗的全过程,实验结果满足预期,期间也参考了一些资料,如果有哪些地方不对的或者有更好的改进方法,请指出,让我们共同努力,一起进步!

六.参考

-

相关阅读:

Latex语法学习09:如何编写一本书

【FPGA+PWM】基于FPGA的三相PWM整流器移相触发电路的设计与实现

QT CmakeLists配置python

【vulnhub靶场】PRIME:1打靶过程记录

【读书笔记】【More Effective C++】基础议题(Basics)

精彩回顾:CACTER邮件数据防泄露EDLP亮相2022世界互联网大会

BI零售数据分析方案,看了就想拥有

CLion配置visual studio(msvc)和JOM多核编译

Squid代理服务器(缓存加速之Web缓存层)

汉字与英文对照表

- 原文地址:https://blog.csdn.net/a1397852386/article/details/125580806