-

随心玩玩(九)kali linux学习(待更新)

写在前面:又是不想学习的一天,随意玩点别的东西吧,不知不觉来到第⑨篇了

深夜梦回录

下载地址:http://old.kali.org/kali-images/

下载一个amd64 isovmware绿色安装:http://xz.w10a.com/Small/VMware8_ch_pj.rar

打开vm,创建新的虚拟机,典型,选择iso文件,选择linux系统,版本选择debian 8.x 64位

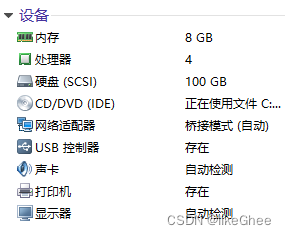

设置一下设备

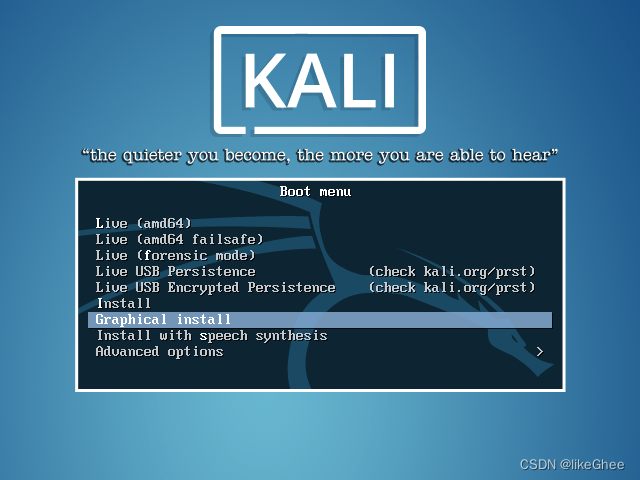

进入虚拟机,选择图形化安装

选择简体中文,然后看这着来,继续,安装即可设置主机名,域名,用户密码,设置磁盘,默认即可

不使用网络镜像,到时候去设置中国源

GRUB安装至主引导器,是,/dev/sda

耐心等待重启

输入用户和密码

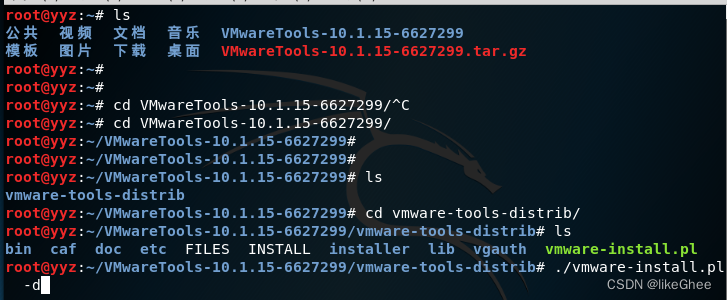

安装VM tools,点位置,选到压缩包,复制到主目录

再点到主目录,再点压缩包,提取到此处

打开终端,进入目录,安装.pl文件

安装VM tools后可以自适应尺寸,输入reboot重启一下系统,查看选择自适应配置apt国内源,打开终端

vim /etc/apt/sources.list编辑模式,复制中科大的源进来,按鼠标滚轮(linux中复制键是ctrl+insert或者鼠标拉选,粘贴键是shift+insert或者是鼠标滚轮)

deb表示软件的位置,deb-src表示软件源代码位置

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib- 1

- 2

记得保存一下快照,毕竟下面瞎搞骚操作很容易崩系统

在sources.list获取源获取最新的软件包列表

安装一下签名

wget archive.kali.org/archive-key.asc

apt-key add archive-key.asc

apt update信息收集

信息收集的方式可以分为两种:被动和主动。

被动信息收集方式是指利用第三方的服务对目标进行访问了解,比例:Google搜索。

主动的信息收集方式:通过直接访问、扫描网站,这种将流量流经网站的行为。比如: nmap扫描端口。DNS

查询dns

nslookup www.baidu.com

dig www.baidu.com

反向查询域名

dig -x 114.114.114.114

查询DNS服务器bind版本信息

dig txt chaos version.bind @ns3.dnsv4.comtxt 记录类型

chaos 类级别

version 版本信息查询域名信息

whois.aliyun.com

whois www.baidu.commaltego收集子域名信息

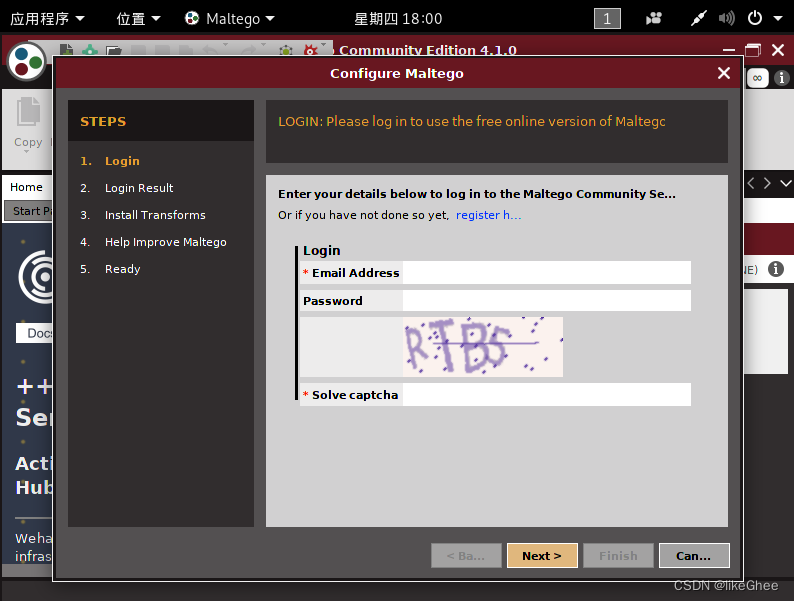

注册一个账号

www.paterva.com/web7/community/community.php

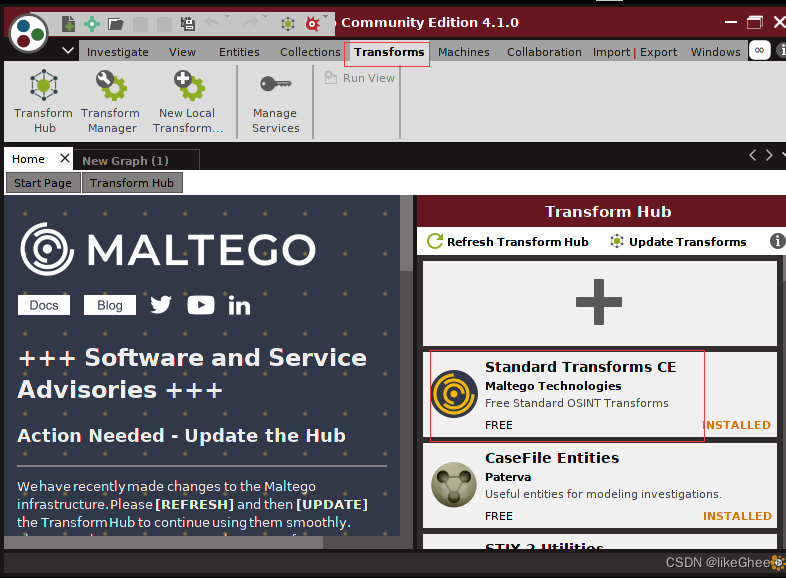

打开maltegoCE,登录账号,默认一直下一步即可

下载transforms

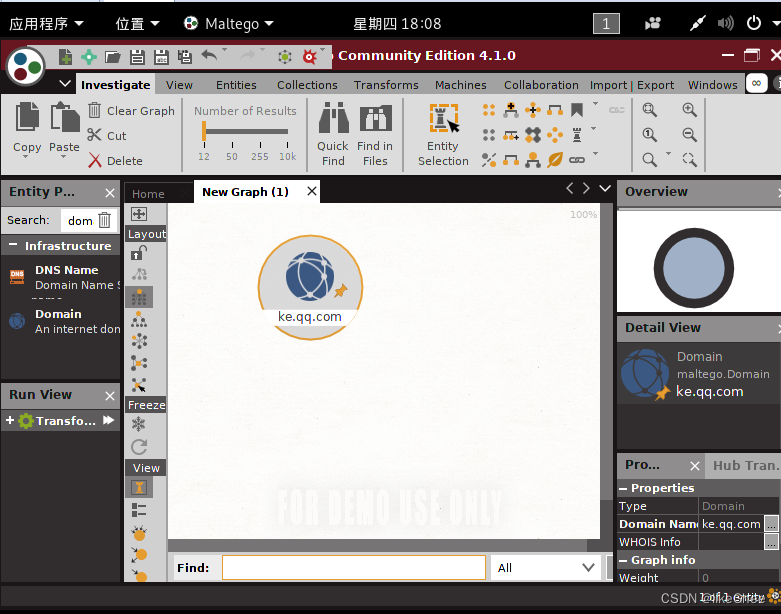

search domain 选择domain,拖拽进来,修改ip,ke.qq.com ,右键选择 ALL Transforms,选择第二项 To DNS Name

Shondan信息收集

www.shodan.io

google搜索

site:.jp

inurl:admin.php

inurl:admin_login.php

intitle:后台登录

开放目录搜索文件

intitle:index.of .bash_history

intitle:index.of .my.cnf

intitle:index.of config_global.php

查找缓存页面

cache:baidu.com

filetype:torrent

filetype:pdf

intext:user.sql intitle:index.of

site:amazonaws.com filetype:xls password

google-hacking-databasearping查看局域网ip是否冲突

arping 192.168.1.1 -c 1 | grep "bytes from" | cut -d " " -f 5 -

相关阅读:

案例分享|生产环境MQ集群一个非常诡异的消费延迟排查

GaussDB之应用无损透明(ALT)

Exercise 09

freeRTOS学习(三)

LINUX -SQL笔记(自学用)

后端项目-菩提阁

jdk8 | Function<T,R>实践应用

如何使用前端框架(React、Angular、Vue.js等)?该如何选择?

Linux初始化mysql后外网无限制访问

甲骨文真的要开放Java EE?

- 原文地址:https://blog.csdn.net/qq_19841133/article/details/125529559