-

实战回忆录:从Webshell开始突破边界

正文

某授权单位的一次渗透,由于使用的php框架,某cms的上传,从实现webshell开始。

详情

添加监听,生成木马文件更改应用程序名称隐藏上线。

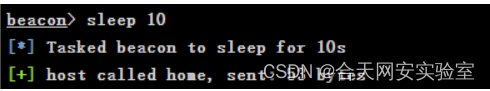

修改休眠时间为10秒

查看主机名

whoami

抓取明文密码

果然权限不够,提权

各种土豆尝试一波提权,根据补丁的话没搜到,

winserver2012的提权这里ms16-075是可以的,但是奇怪的是CS未上线,上传脚本上线CS

然而并没有上线,试错的成本是高的

【----帮助网安学习,以下所有学习资料免费领!加weix:yj009991,备注“ csdn ”获取!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

查询一下

winserver 2012的版本提权,上传了多个脚本不行,CS的插件刚好碰到,其实第一次尝试的时候不知道为什么是失败的,真是奇怪了重新起一个监听

继续提权,

ms-058是可以提权

第二次才成功提权

修改睡眠时间,不建议太长也不建议太短,抓取明文密码

成功抓取到明文密码,尝试能不能远程登录,因为前期信息搜集的时候3389是开的。

成功登录

尝试写定时任务进项权限维持,这里的话选择计划任务或者dll劫持类的其实都可以,这里我选择的是计划任务,毕竟授权项目也不担心其他的问题,根据前面的

systeminfo信息此时我们相当于已经拿到了域控的权限,可以继续进行内网横向和域渗透

该网段的pc比较少,内网一般都有其他ip,直接扫描B段

获取到大量的内网终端信息,但是win10居多,win10的445端口的利用一般都会被拦掉,直接扫描有没有服务类的,如ftp

虚拟终端可执行,但无回显,只能远程上去

内网存在大量终端,但是没有服务器,服务器的话就只有这一台,小的域,那么这个时候内网的网络拓扑大致是有了,445的话内网存在大量主机开放

但是尝试了几个利用都没成功,基本上winserver的服务器的话拿到shell的概率可能比较高,win10的主机之前也没成功过,这次也未成功拿到

shell

根据获取到的明文密码,密码喷洒来进行爆破

得到某些账户的密码。

查询当前登录的域用户

根据前面查询的主机名确定主机ip地址为

192.168.0.119,pth上线完事儿。小结

不清楚是不是蜜罐,但是内网的基本上没什么服务器,域的话用户量也不大,反正写报告交差就完事儿了。

-

相关阅读:

Maven核心概念全解析

PostMan工具介绍及安装使用

Docker学习-Docker底层原理和常用命令

centos 7.9同时安装JDK1.8和openjdk11两个版本

新零售数智化转型,需要怎样的数据底座?

浅聊python函数装饰器和闭包

深度学习-inception模块介绍

Win10系统电脑没有键盘怎么启用软键盘

【金九银十必问Java面试题】面试遇到宽泛的问题,这么回答就稳了,谈谈你对Redis的理解

策略梯度方法介绍——确定性策略梯度定理

- 原文地址:https://blog.csdn.net/qq_38154820/article/details/125486340