-

春秋云境靶场CVE-2022-25578漏洞复现(利用htaccess文件进行任意文件上传)

前言

此文章只用于学习和反思巩固文件上传漏洞知识,禁止用于做非法攻击。注意靶场是可以练习的平台,不能随意去尚未授权的网站做渗透测试!!!

一、CVE-2022-25578靶场概述

Taocms v3.0.2 允许攻击者通过任意编辑 .htaccess 文件来执行代码注入。

靶场地址在春秋云境官网https://yunjing.ichunqiu.com/

二、CVE-2022-25578复现需要知道的知识点

- 1、什么是htaccess文件?

- 2、上传htaccess文件的条件是什么?

- 3、htaccess文件的作用是什么?

1、什么是htaccess文件

htaccess文件(或者分布式配置文件),全称是Hypertext Access(超文本入口)。提供了针对目录改变配置的方法,

即,在一个特定的文档目录中放置一个包含一个或多个指令的文件,

以作用于此目录及其所有子目录。作为用户,所能使用的命令受到限制。管理员可以通过Apache的AllowOverride指令来设置。2、上传htaccess文件的条件是什么?

- 1、首先要有上传文件的地方,而且没有过滤后缀名htaccess

- 2、而且对方apache服务器得开启htaccess文件,需要在httpd.conf文件配置。

- 3、并且还要有特定的环境

3、htaccess文件的作用是什么?

htaccess文件简单来说是会把此目录及其所有子目录的所有文件当作php代码执行。(这是取决于htaccess文件内容是什么,这里我只是举了其中一个情况,不过这种情况伤文件,可能把正常文件也当作php文件,导致网站奔溃也是有可能的)

三、CVE-2022-32991漏洞复现

- 1、信息收集

- 2、找上传点

- 3、上传后蚁剑连接getshell

1、信息收集

打开网站,发现什么都没有搜刮一波发现没有文件上传点

但是我们知道这是一个taocms后台管理系统,我们上网搜一下taocms之前有没有报过漏洞,找一找taocms有没有后台登录地址,如果没办法就要想办法登录后台管理系统。

这里网上搜了一下搜到了后台默认账号密码,以及后台地址常用是/admin下。(如图所示)

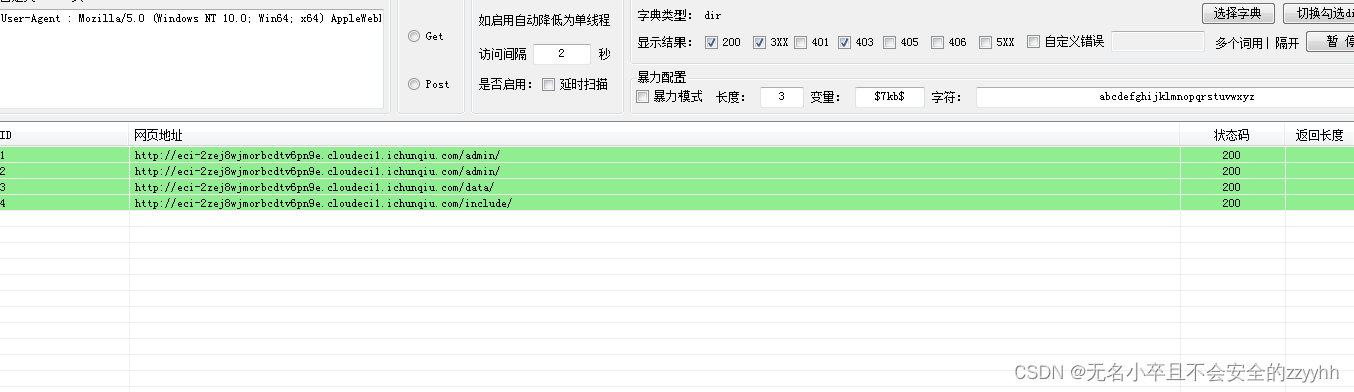

我们实在不行也可以利用御剑找一找有没有其他隐藏路径的网站,找到了admin路径,点开发现就是后台网站。(如图所示)

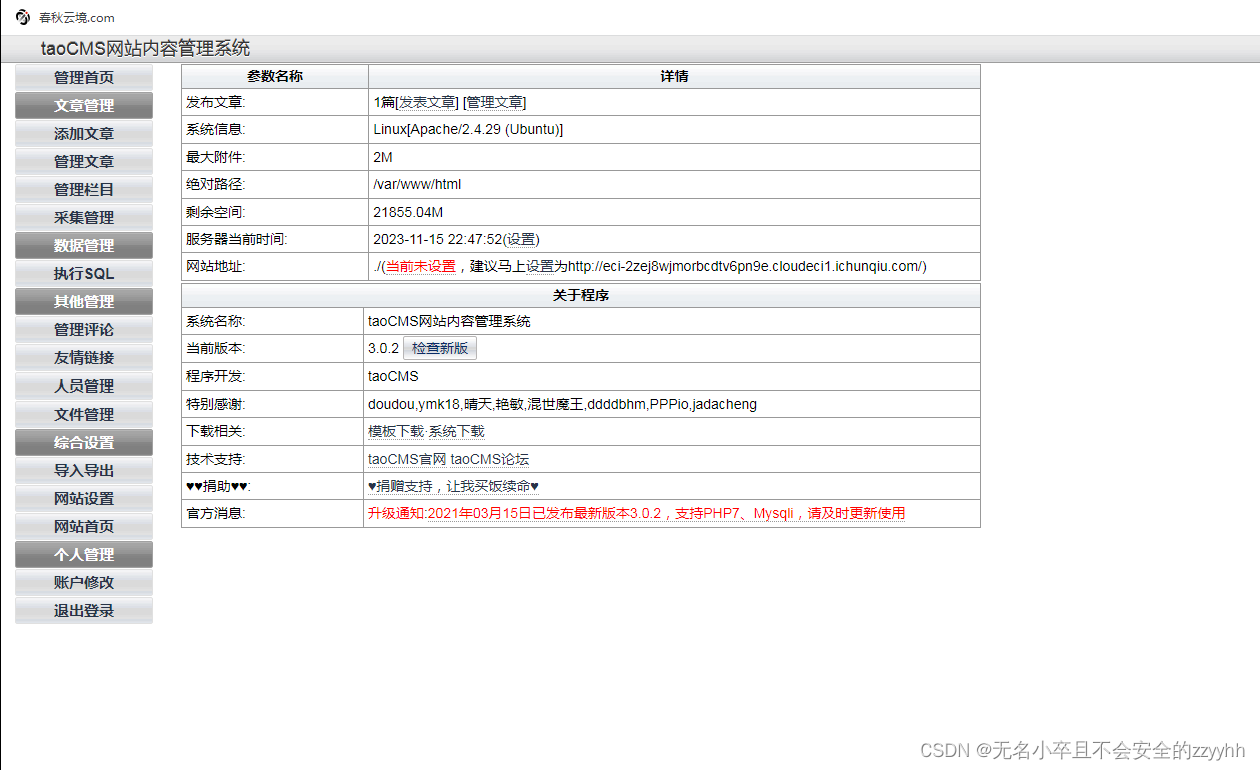

我们试一试默认账号密码能不能登陆,如果不行还得用bp弱口令爆破密码。

发现默认密码登录成功

2、找上传点

现在就找有没有上传的地方了,经过查找发现添加文章可以上传图片,

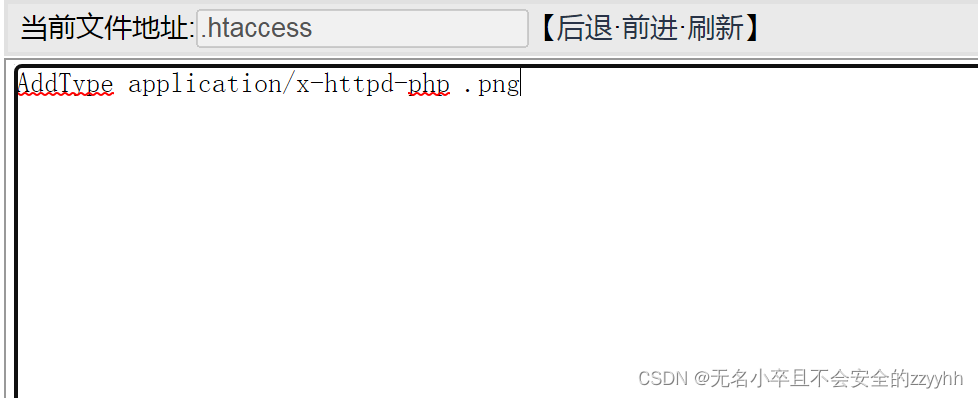

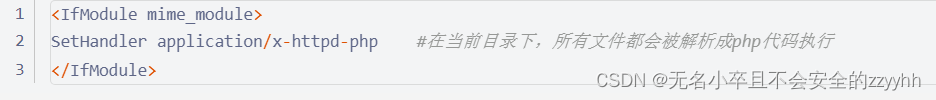

还有文件管理好像也能上传文件。但是发现点新建文件页面是空白,貌似不太行。但是发现文件管理有htaccess文件我们可以修改它为可以把png图片识别为php代码执行。这里我修改是把png文件当php代码解析。(如图所示)

这里我保存htaccess文件,建议不要用这个代码,可能会把当前目录下的正常文件搞坏,然后后台网站会异常。(如图所示)

接下来就是制作图片马了

这里我演示window情况

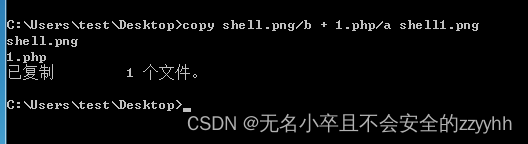

先搞一个正常图片,这里我搞一张shell.png图片,然后在搞一个1.php文件上面写上一句话木马(如图所示)

然后打开cmd

然后就发现桌面多了一个一模一样的图片,其实图片里面有木马了。(这里我生成到桌面了,好操作)

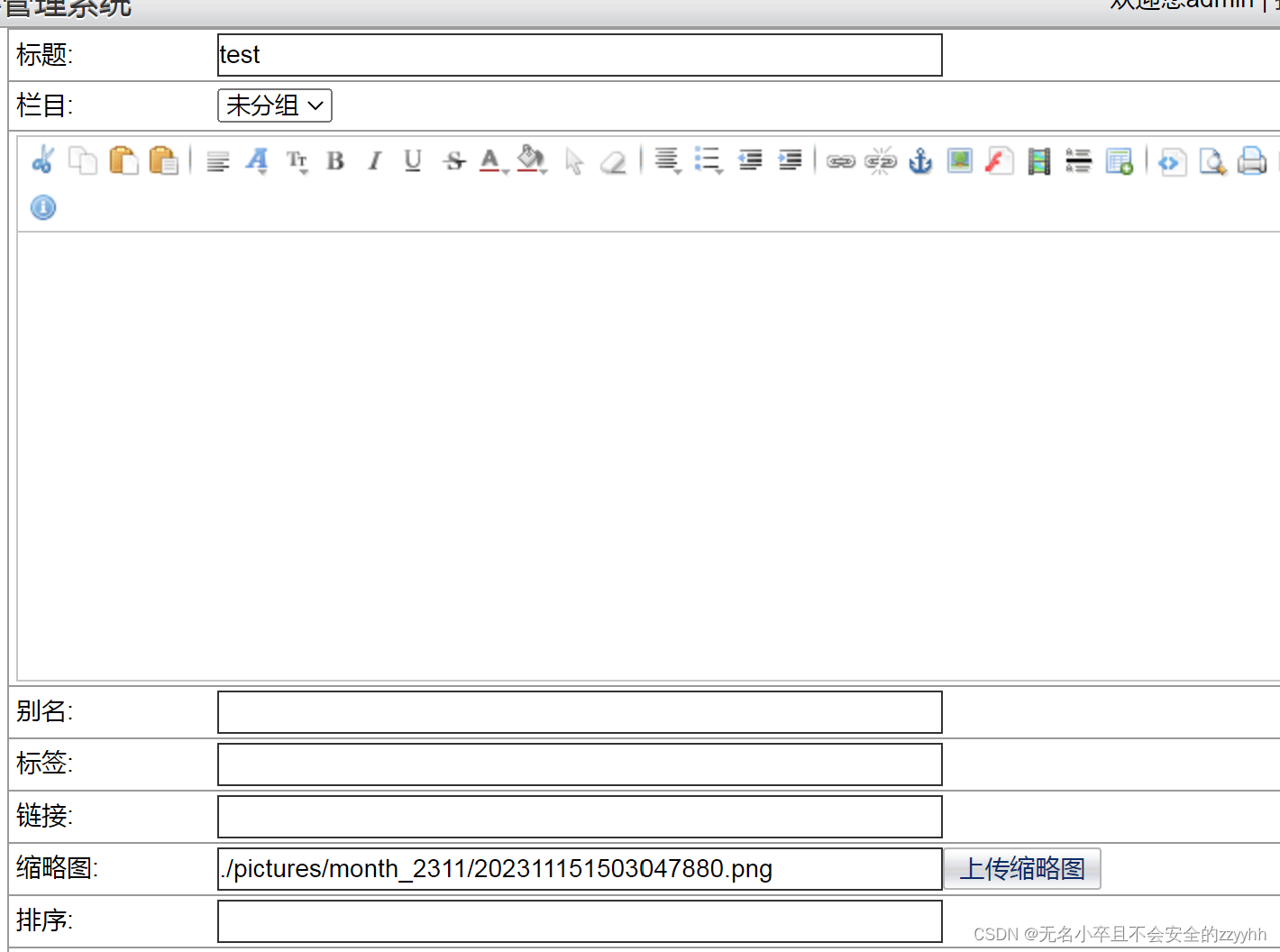

因为刚刚说到在文件管理貌似新建不了文件,那我们去添加文章那上传文件吧

上传图片马

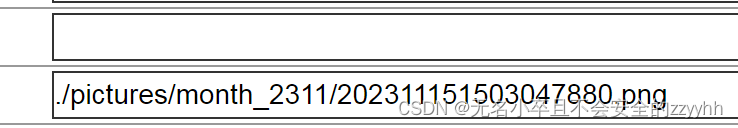

文章成功添加,然后点编辑文章看到刚刚上传的图片马的保存的绝对路径

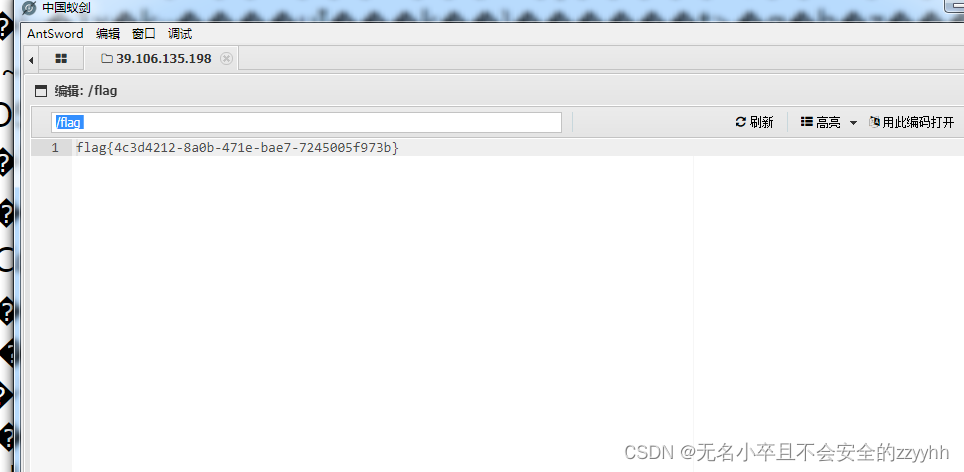

3、上传后蚁剑连接getshell

现在连接蚁剑

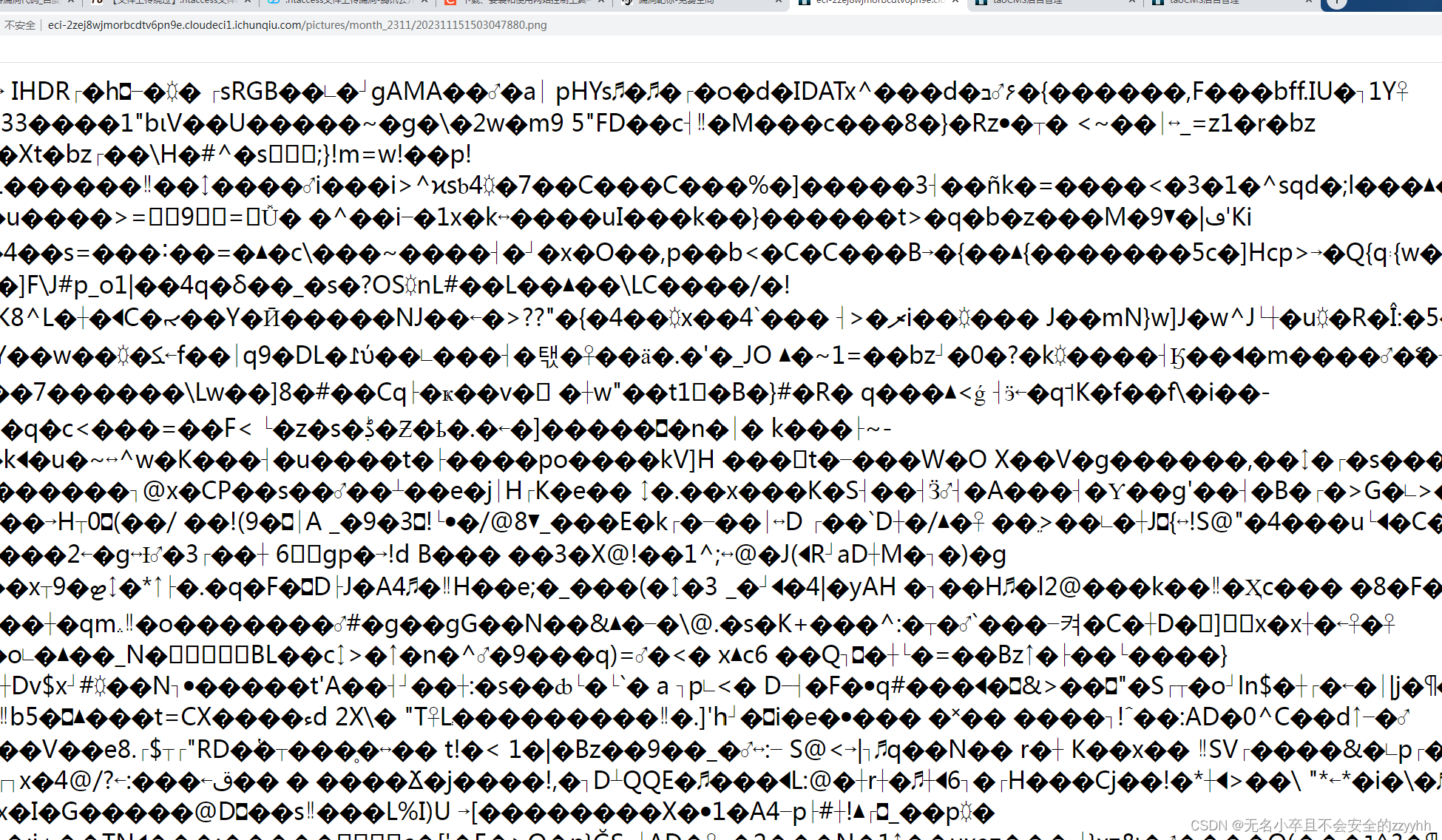

这里我们先访问一遍图片马地址

乱码是正常的,因为当作php解析了,我们复制图片马网址然后去蚁剑连接

由于我写的一句话木马post参数是shell,自然连接密码也就是shell了

这里记得勾选base64编码

找到flag文件,拿到flag总结

这一关是利用htaccess文件进行任意文件上传,条件非常严格,得要特定环境。这个漏洞恰好htaccess文件可以编辑,而且其文件也和picture文件同一个目录下,导致我们可以利用htaccess文件上传webshell去getshell了。此文章是小白自己为了巩固文件上传漏洞而写的,大佬路过请多指教!

-

相关阅读:

通过代码生成代码的 文件

设计模式整理

C++异常

通常程序员并不想知道实际业务场景,因为他们觉得不需要知道

JS宏任务与微任务

Linux---(七)Makefile写进度条(三个版本)

web期末网站设计大作业 奶茶店网站美食餐饮网站设计与实现(HTML+CSS+JavaScript)

使用 Vue3 + ts 开发一个ProTable

Vue2【vue 的指令与过滤器、品牌列表案例】

中国单反相机行业供需趋势及投资风险研究报告

- 原文地址:https://blog.csdn.net/zyh1588/article/details/134430835