-

STM32的BOOT1和BOOT0查找及配置-都有BOOT1引脚的

STM32 BOOT0和BOOT1引脚查找

STM32是有BOO0和BOOT1的,有的芯片原理图没有标注BOOT1,但是可以正在手册查到BOOT0和BOOT1引脚的。

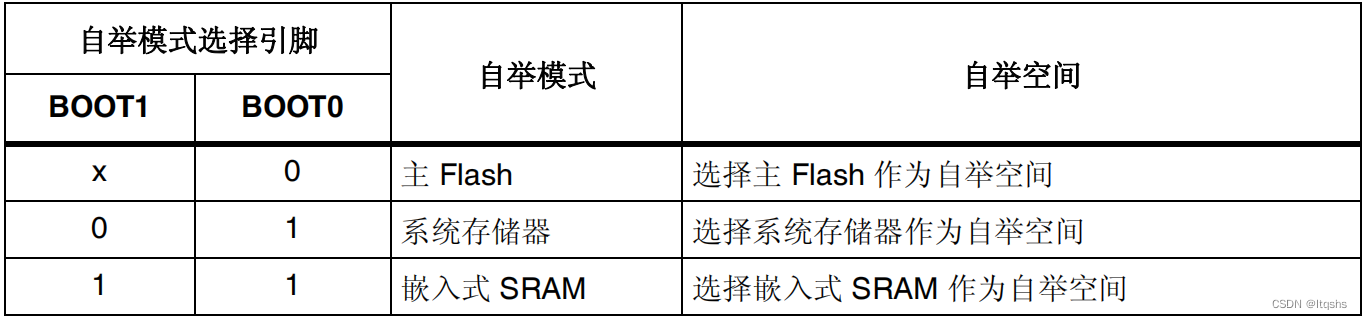

STM32 BOOT配置方式

1)主Flash

主Flash起始地址为0x08000000,它指的是STM32内置Flash,通常我们烧录的代码就是存放在这个位置。常用的烧录Slink就是这种2)系统存储器

系统存储器起始地址为0x1FFF0000,这种模式启动的程序功能是由芯片厂家设置的,STM32在出厂时会这个区域内置一段BootLoader, 也就是我们常说的ISP程序, 这是一块ROM,出厂后无法修改。我们要使用的DFU就是放在这里。3)嵌入式SRAM

嵌入式SRAM起始地址为0x20000000,既然是SRAM,自然也就没有程序存储的能力了,这个模式一般用于程序调试。假如我只修改了代码中一个小小的 地方,然后就需要重新擦除整个Flash,比较的费时,可以考虑从这个模式启动代码(也就是STM32的内存中),用于快速的程序调试,等程序调试完成后,在将程序下载到SRAM中。几乎不用这种模式 -

相关阅读:

44、DeVRF

邮件群发软件

为什么别人家的ChatGPT比我家的更聪明?

Flume学习笔记(4)—— Flume数据流监控

Android 12.0 默认授予应用权限

礼貌请问以下这个图片怎么更改?

Python文件存读取

猿创征文 |【MySQL数据库一SQL 语句】

makefile template

埃隆·马斯克的 AI 聊天机器人 Grok 已经上线

- 原文地址:https://blog.csdn.net/qq_21794157/article/details/134059490