-

DDoS渗透与攻防实战 (一) : 初识DDoS

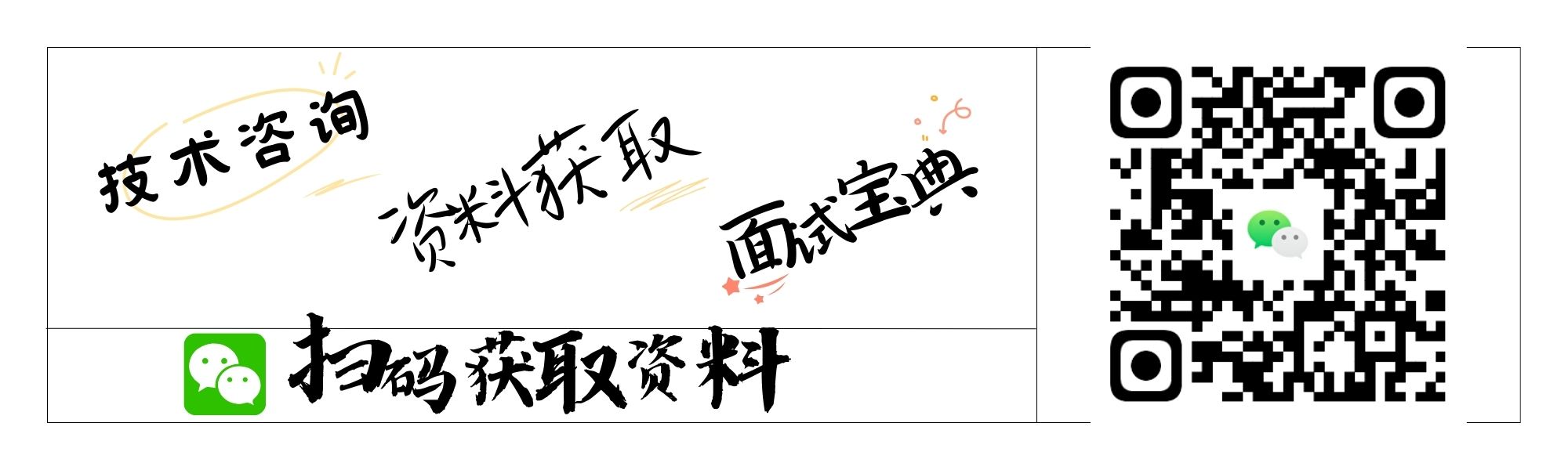

(此图摘自《Web脚本攻击与防御技术核心剖析》一书,作者:郝永清先生)

DDoS,即 Distributed Denial of Service ,可译为分散式阻断服务攻击。

上图与DDoS的字面已经清楚的表述出了此类攻击的原理,勿需多言。这类攻击泛滥存在的主要原因之一是网络服务的开放性,这一特点导致了DDoS攻击无法根本杜绝,目前主要应对策略是积极防御与消极防御。

典型DDoS的攻击方式:

死亡之Ping

icmp封装于IP报文之中,而IP对于很大的数据载荷采用分片传输的策略,而接收方需要对这些IP分片进行重组,如果接收方的重组算法不能很好地处理意外情况,后果会很严重,典型的意外情况包括:

- 连续分片的偏移量之间不符合它们应该的逻辑关系,攻击者伪造出这样的一系列分包是很容易的;

- 重组完成后的IP头与数据载荷,总长度竟超过了IP报文总长2^16字节(64kB)的限制,一个实现的例子是,前面各分片一律正常,唯有最后一个IP分片的数据载荷尽量填充到最大,如达到以太网最大传输单元MTU 1500字节上限,这样重组后的报文总长度就达到了约(64kB+1500B-20B-8B=65.44kB)的大小。

这种攻击方式附加了对目标系统协议栈算法的漏洞利用。

泪滴TearDrop

泪滴攻击指的是向目标机器发送损坏的IP包,诸如重叠的包或过大的包载荷。借由这些手段,该攻击可以通过TCP/IP协议栈中分片重组代码中的bug来瘫痪各种不同的操作系统。(此段摘自维基百科中文,实现方式可参考上死亡之Ping)

UDP洪水

UDP是一种无连接协议,当数据包通过 UDP 发送时,所有的数据包在发送和接收时不需要进行握手验证。当大量 UDP 数据包发送给受害系统时,可能会导致带宽饱和从而使得合法服务无法请求访问受害系统。遭受 DDoS UDP 洪泛攻击时,UDP 数据包的目的端口可能是随机或指定的端口,受害系统将尝试处理接收到的数据包以确定本地运行的服务。如果没有应用程序在目标端口运行,受害系统将对源IP发出 ICMP 数据包,表明“目标端口不可达”。某些情况下,攻击者会伪造源IP地址以隐藏自己,这样从受害系统返回的数据包不会直接回到僵尸主机,而是被发送到被伪造地址的主机。有时 UDP 洪泛攻击也可能影响受害系统周围的网络连接,这可能导致受害系统附近的正常系统遇到问题。然而,这取决于网络体系结构和线速。(此段摘自维基百科中文)

TCP RST 攻击

TCP协议存在安全漏洞,正常的TCP连接可以被非法的第三方复位,这是因为TCP连接通讯不包含认证的功能。如,在已知连接的五元组的情况下,攻击者可以伪造带有RST/SYN标志的TCP报文或普通数据报文,当其sequence number落在TCP连接的滑动窗口范围内,可能导致会话终止或者虚假数据插入。

TCP 全连接攻击

庞大的攻击群同时地、不断地与目标服务器建立正常的TCP连接,从而严重影响正常用户的连接服务。

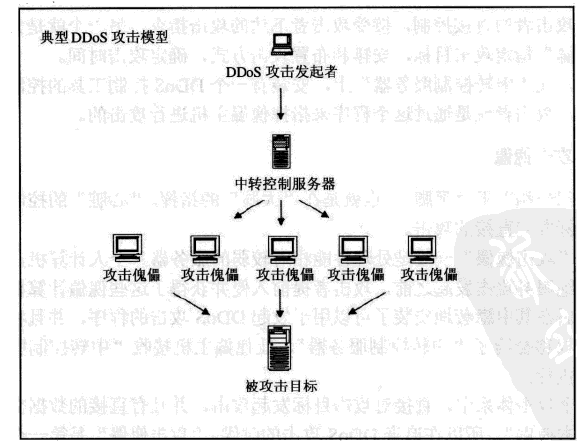

Syn Flood

攻击者向目标服务器发送大量(伪造源IP地址、伪造源端口、正确目标IP地址、正确目标端口)tcp syn数据包,目标服务器为了维持这么大量的虚假连接,大量的tcp状态机维持在了SYN_RCVD状态,严重地影响了处理速度与消耗了系统资源,而反观攻击者,伪造并发送这些小数据包,各项资源消耗都极低,对于网络传输速度为3Mb/s的一个攻击者来说,攻击包的速率大约可达每秒(3Mb/8/40=9830)个,如果网络传输速度达到30Mb/s,单个攻击者的攻击包速率可为98300/s,如果再考虑到分布式攻击,情况将变得极为恶劣。

CC攻击

CC,即 Chanllenge Collapsar ,可直译为 黑洞挑战,CC攻击是 DDoS 攻击的一种类型,使用代理服务器向受害服务器发送大量貌似合法的请求,巧妙之处在于,网络上有许多免费代理服务器,甚至很多都支持匿名代理,所以其优点为:

- 攻击者事先不需要抓取攻击傀儡,但仍需得到可用的、符合要求的代理 ip:port 列表;

- 匿名代理,使得追踪变得非常困难,但并非不可能!

四层及以下的DDoS防御:

新型攻击方式的产生、流行,必然导致对应防御策略的出现。

而针对四层及四层以下的DDoS攻击,现在的硬件防火墙大多都能对死亡之Ping、icmp洪水、泪滴等做到很好的防御效果,所以,这里重点介绍SynFlood的若干防御策略:

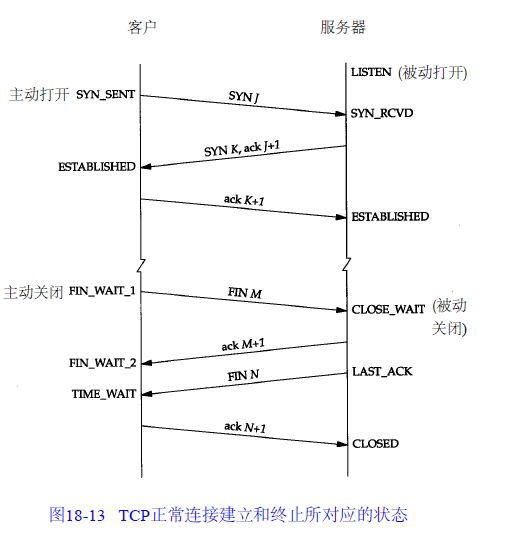

- SynCookie:等到系统资源到达某一临界点,内核协议栈启用SynCookie机制,进行Syn包源IP:PORT验证,它本身是一种非常巧妙的实现;

- SynProxy:即Syn代理,一般可在前端防火墙上实现(LVS在内核层实现了这一功能,原理为SynCookie+Proxy);

- SynCheck:对Syn包依据一定的规则进行检验,以过滤掉一部分不规则的包;

- SynFirstDrop:Syn首包丢弃策略,但如果攻击者将伪造的Syn报文发送两次,这种方法就失去了效果(国内部分防火墙产品就是采取的这种方法)。

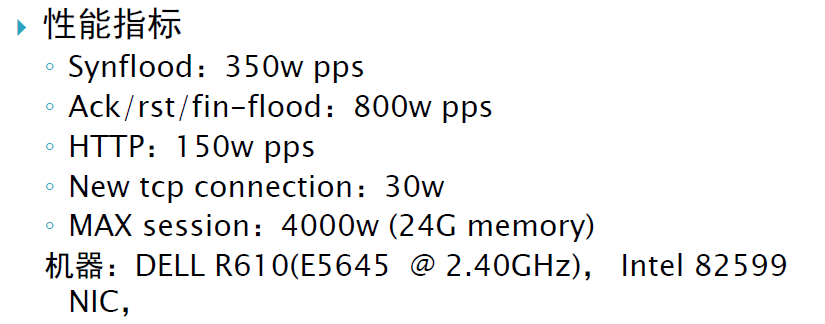

以上的这些常见防御方法都可以分别通过硬件和软件来实现,一般来讲,硬件防火墙处理能力要比软件方法强,但价格也更加昂贵,尽管软件实现性能会有下降,但也没有太差,例如,ipvs工作于内核层,淘宝在大部分网站使用其作为Director,下面是一些官方数据:

如果在上面这些数据的基础之上,前端Director实现集群以分担系统负载,性能将会更佳,可见软件防火墙在使用的得当的情况之下,能极大降低系统成本,而且性能理想,这是经过淘宝的系统实际验证了的。

我将会在接下来的文章里讲述针对应用层的DDoS攻击的实现、防范,以及一个防火墙内核模块的实现。如有问题或者建议,欢迎留言讨论!

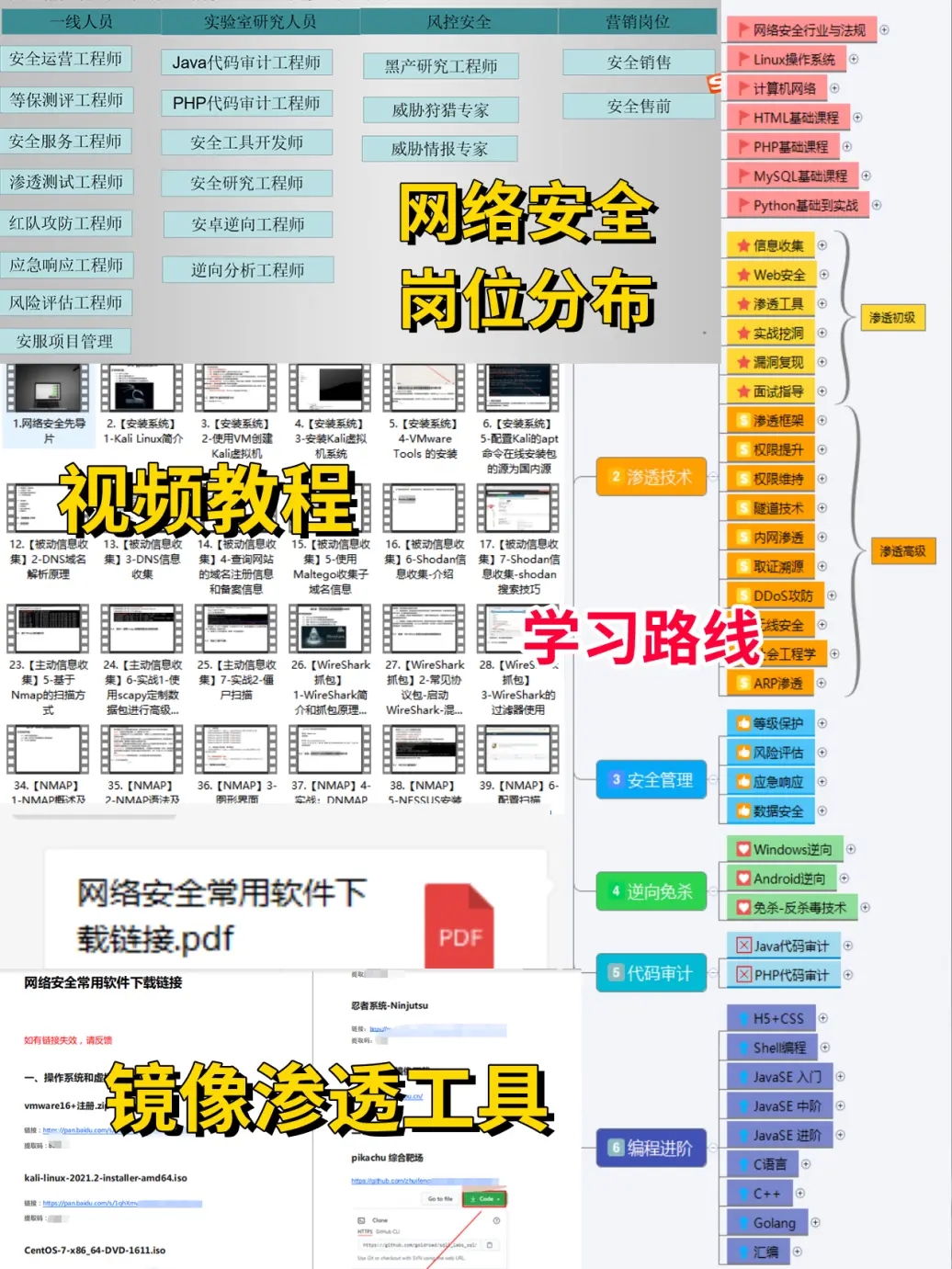

网络安全零基础入门

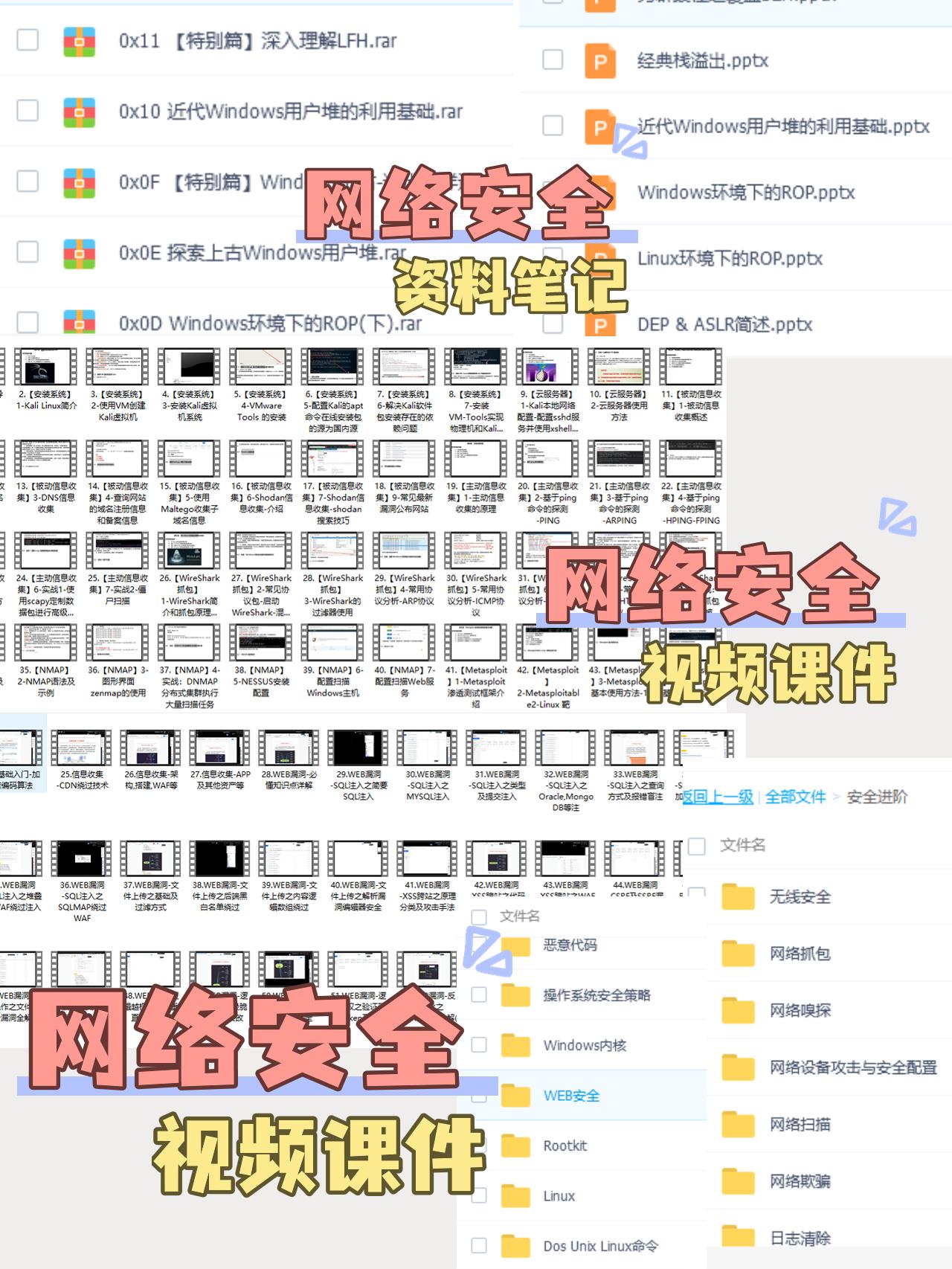

01.网络安全学习路线对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

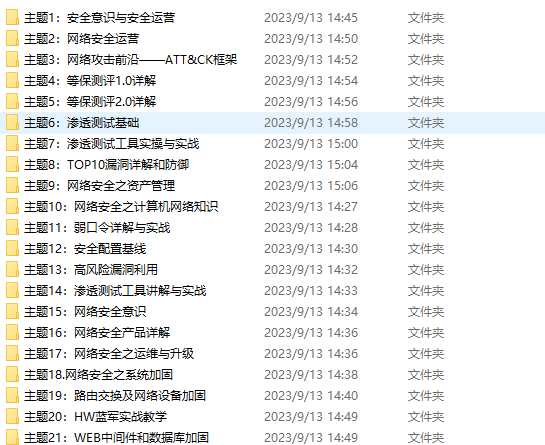

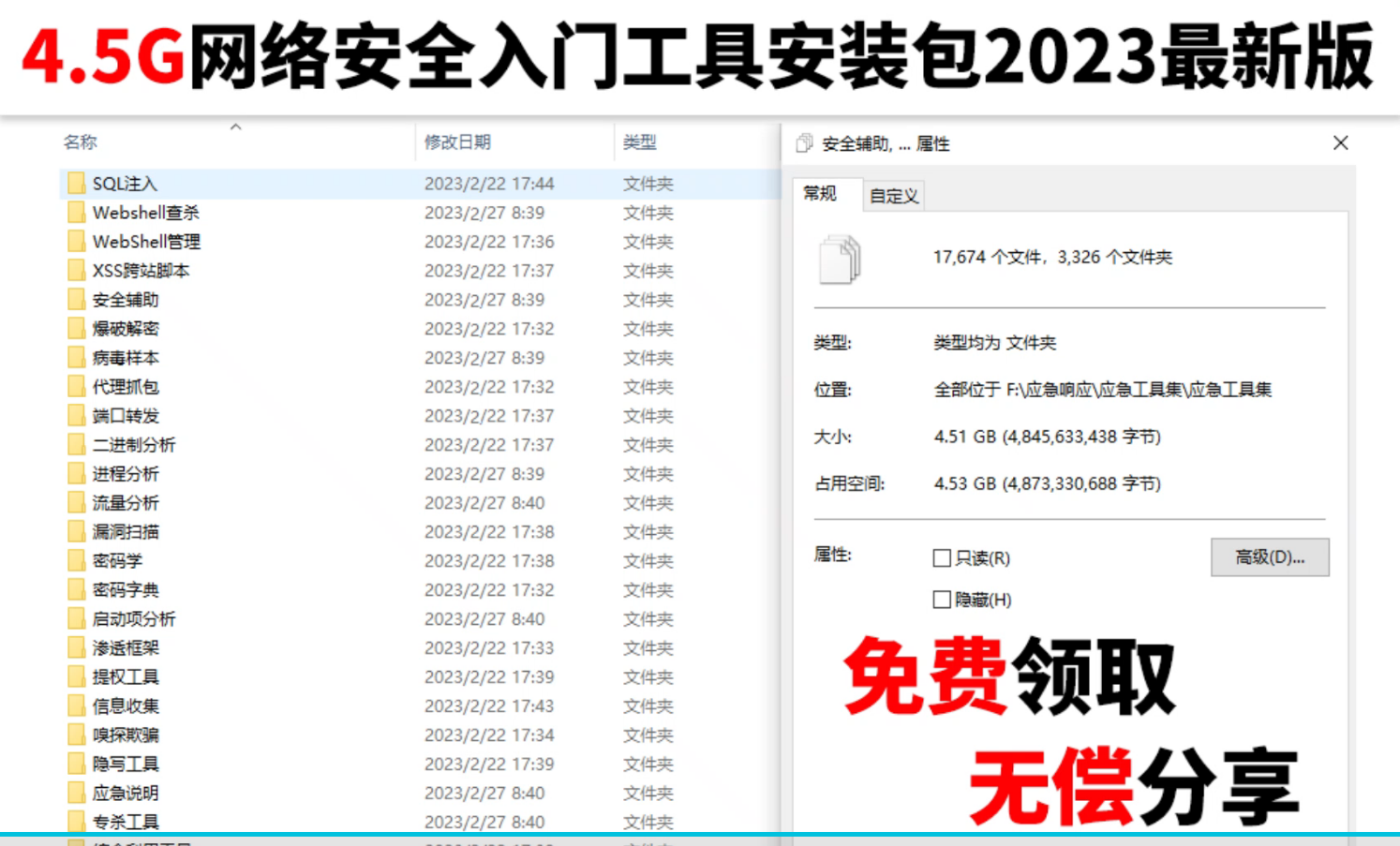

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料,需要的小伙伴可以给我点点关注~

03.与视频配套的文章也有

最后

统计数据显示,目前我国网安人才缺口达140万之多…

不管你是网络安全爱好者还是有一定工作经验的从业人员

不管你是刚毕业的行业小白还是想跳槽的专业人员

都需要这份超级超级全面的资料

几乎打败了市面上90%的自学资料

并覆盖了整个网络安全学习范畴

来 收藏它!一定会对你的学习有所帮助!朋友们如果有需要全套网络安全入门+进阶学习资源包,可以点我领取如遇扫码问题,可以在评论区留言领取哦)~

-

相关阅读:

@ControllerAdvice + @ExceptionHandler 定义全局异常

品达通用权限系统(Day 5~Day 6)

2.深入理解多线程底层执行的原理

Jenkins java8安装版本安装

如何在LeetCode刷题时,遇到一个代码量更多的但是运行时间却更短?

Day1讲题题单

vue 自定义指令简单记录

Sentinel介绍与使用 收藏起来

Swagger之学习使用

设计模式:建造者模式(C#、JAVA、JavaScript、C++、Python、Go、PHP)

- 原文地址:https://blog.csdn.net/text2207/article/details/133297692