-

DDoS攻击和CC攻击

DDoS是(Distributed Denial of Service,分布式拒绝服务)攻击和CC(Challenge Collapsar,挑战黑洞) 攻击是两种常见且具有破坏性的攻击类型,它们可以对网络基础设施和在线业务造成重大损害。为了抵御这些攻击,IP风险查询变得至关重要。

DDoS攻击:DDoS攻击旨在通过同时发送大量网络请求来超载目标服务器或网络,使其无法正常工作。攻击者通常使用大量被感染的计算机(僵尸网络)来协同发起攻击,以增加攻击威力。

CC攻击:CC攻击是一种通过持续发起大量的HTTP请求或连接请求来占用服务器资源的攻击。攻击者通常使用自动化脚本或恶意软件来执行此类攻击,以削弱服务器的性能或使其无法正常响应合法请求。

一、DDos攻击

Dos攻击(Denial-of-Service Attack,拒绝服务攻击)也称洪水攻击,是一种网络攻击手法,其目的在于使目标计算机的网络或系统资源耗尽,使服务暂时中断或停止,导致其正常用户无法访问。DoS是单机与单机之间的攻击。

DDoS攻击(Distributed Denial-of-Service Attack,分布式拒绝服务攻击》是照客使用网络上两个或两个以上被攻陷的计算机作“概尸”向特定的目标发动“拒绝服务”式攻击。

DDoS是DoS攻击的一种方法。DDoS攻击发起者一般针对重要服务和知名网站进行攻击,如银行、信用卡支付网关,甚至是根域名服务器等。

如何判断业务是否已道受DDoS攻击?通常出现以下情况时,业务可能已遭受DDoS攻击:

(1在网络和设备正常的情况下,服务器突然出现连接断开、访问卡顿、用户掉线等情况。

(2)服务器CPU或内存占用率出现明显增长。

(3)网络出方向或入方向流量出现明显增长。

(4)业务网站或应用程序突然出现大量的未知访问。

(5)登录服务器失败或者登录过慢。

二、DDoS 攻击的类型

DDoS攻击可以具体分成两种形式:带宽消耗型和资源消耗型。它们都是通过大量合法或伪造的请求占用大量网络以及资源,以达到瘫痪网络和系统的目的。

1、应用层DDoS攻击

此类攻击有时称为第7层DDoS攻击(指OSI模型第7层),其目的是耗尽目标资源。

攻击目标是生成网页并传输网页响应HTTP请求的服务器层。在客户端执行一项HTTP请求的计算成本比较低,但目标服务器做出响应却可能非常昂贵,因为服务器通常必须加载多个文件并运行数据库查询才能创建网页。第7层攻击很难防御,因为难以区分恶意流量和合法流量。

应用层DDoS攻击类似于同时在大量不同计算机的Web浏览器中一次又一次地孩下刷新,大量HTTP请求涌向服务器,导致拒绝服务。

2、传输层DDoS攻击

传输层DDoS攻击主要包括Syn Flood、Ack Flood、UDP Flood、ICMP Flood、RstFlood等。以Syn Flood攻击为例,它利用了TCP的三次握手机制,当服务端接收到一个Syn请求时,服务端必须使用一个监听队列将该连接保存一定时间。因此,通过向服务端不停地发送Syn请求,但不响应Syn+Ack报文,从而消耗服务端的资源。当监听队列被占满时,服务端将无法响应正常用户的请求,以达到拒绝服务攻击的目的。

3、DNS DDoS攻击

DNS DDoS攻击主要包括DNS Request Flood、DNS Response Flood、DNS Query Flood、权威服务器攻击等。以DNS Query Flood攻击为例,其本质上执行的是真实的Query请求,属于正常业务行为。但如果多台傀儡机同时发起海量的域名查询请求,服务端无法响应正常的Query请求,从而导致拒绝服务。

三、DoS/DDoS 攻击防护

DoS/DDoS攻击的防御方式通常为入侵检测、流量过滤和多重验证,旨在将堵塞网络带宽的流量过滤掉,而正常的流址可正常通过。

1、防火墻

防火墻可以设置规则,例如允许或拒绝特定通信协议、端口或P地址。当攻击从少数不正常的IP地址发出时,可以简单地使用拒绝规则阻止一切从攻击源正发出的通信。

复杂攻击难以用简单的规则来阻止,例如80端口(网页服务)遭受攻击时不可能拒绝端口所有的通信,因为其同时会阻止合法流量。此外,防火墙可能处于网络架构中过后的位置,路由器可能在恶意流量达到防火墙前即被攻击影响。然而,防火墻能有效地防止用户从启动防火墻后的计算机发起攻击。

2、路由器/交换机

路由器、交换机、硬件防火墻等设备要尽量选用知名度高、口碑好的产品。大多数交换机有一定的速度限制和访问控制能力。有些交换机提供自动速度限制、流量整形、后期连接、深度包检测和假卫过滤功能,可以检测并过滤拒绝服务攻击。

3、带宽保证

网络带宽直接决定了能抗受攻击的能力,假若仅仅只有10MB带宽的话,无论采取什么措施都很难对抗现在的SYNFlood攻击。所以,最好选择100MB的共享带宽,挂在1000MB的主干上。

4、流量清洗

当获取到流量时,通过DDoS防御软件的处理将正常流量和恶意流量区分开,正常流量回注客户网站,恶意流量则屏蔽。这样一来站点能够保持正常地运作,仅仅处理真实用户访问网站带来的合法流量。

5、SYN Cookie缓解SYN Flood攻击

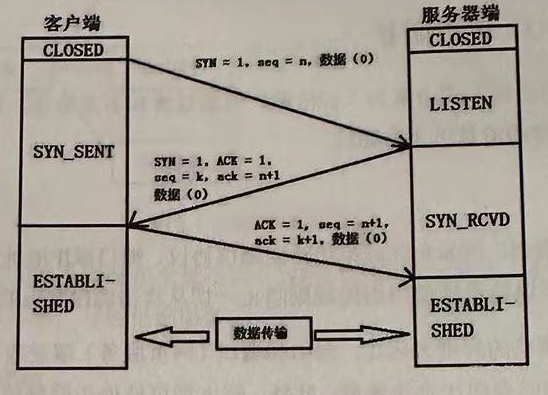

产生SYN Flood(一种DoS攻击方式):在建立三次握手(完整流程见图8-3)时,第二次和第三次握手双方分别分配缓存和变量供建立连接使用。在第一次握手时,如果攻击者不断发送TCP SYN包给服务器,就会造成服务器很大的系统开销,进而导致系统不能正常工作。

解决方法:SYN Cookie就是在服务器端第一次收到客户端的SYN包时不分配数据区,而是通过seq计算一个Cookie值附带到SYN ACK的初始序列号(在第二次握手的包中)中,下一次(即第三次握手)如果序列号= 初始序列+1就分配资源(这里说明一下,第一次客户端seq是一个随机数,服务器收到后也发送seq随机数,但是ACK的值却是客户端的seq+1,客户端也是这样,客户端ACK的值是服务器的seq+1)。简单来说,就是发送给客户端,返回消息检查后才分配资源,之前是一来就分配好了。

IP风险查询的重要性:

IP风险查询是识别和阻止DDoS攻击和CC攻击的关键一步。以下是为什么IP风险查询如此重要的几个原因:

1.攻击者IP识别:通过查询IP地址,网络管理员可以确定与恶意活动相关的攻击者IP地址。这有助于将这些IP地址列入黑名单或采取其他阻止措施,以防止它们对网络造成更多威胁。

2. 实时监控:IP风险查询工具可以提供实时监控,以便及早发现潜在的攻击。通过监测大量连接请求或异常流量,管理员可以迅速采取行动来抵御攻击。

3. 自动化防御: 一些IP风险查询工具具备自动化防御功能,可以根据事先定义的规则来自动阻止恶意IP地址的访问。这有助于降低人工干预的需求,加快应对攻击的速度。

4. 数据分析:查询IP地址还有助于进行数据分析,以识别攻击的模式和趋势。这有助于网络管理员采取预防措施,以减少未来的攻击风险。

选择适合的IP风险查询工具:

选择适合您需求的IP风险查询工具至关重要。这些工具的功能可以包括实时监控、攻击者IP地址识别、流量分析和自动化防御等。确保您的选择与您的网络环境和业务需求相匹配,以确保网络的安全性和可用性。

在网络攻击不断增多的环境中,抵御DDoS攻击和CC攻击是网络安全的关键挑战之一。通过使用IP风险查询工具,您可以及早发现攻击,识别攻击者IP地址,采取自动化防御措施,并分析攻击模式,从而提高网络的安全性和稳定性。

-

相关阅读:

【EMC专题】案例:非接开启后液晶屏闪烁怎么就不是非接的问题?

WordPress wp-file-manager 文件上传漏洞 CVE-2020-25213

AVR汇编(六):分支指令

微服务实战系列之Nacos

selenium多窗口、多iframe切换、alert切换

linux php-fpm进程 cpu占用过高 解决方法

Visual Studio Code (VS Code)安装教程

4种Javascript类型检测的方式

分类和回归-支持向量机SVM算法

WEB应用防火墙是什么,数据库被篡改了怎么办,数据泄漏了用什么防

- 原文地址:https://blog.csdn.net/summer_fish/article/details/133016819