-

Nmap漏洞检测实战

任务要求

环境要求

1、PC终端一个(博主是Win11电脑,读者要注意)

1、nmap安装包(7.9.2版本)下载地址 提取码:hqlk

2、VM虚拟机(一台为 Kali Linux,一台为Windows XP SP2)

如何实现只在一个PC上,搭建同一个网段的Win11(IP:155.148)、Kali Linux(IP:155.152)、Windows xp(IP:155.150)三套系统,且能互相Ping 通,请参考基于Kali搭建SSH弱口令靶机并用Nmap实现排查这篇文章,以NAT模式作为实验环境。

2、Redis数据库

3、MongoDB数据库

4、VNC服务端软件题目要求

1、安装 Nmap 工具,检测指定主机端口开放、服务版本和操作系统版本。

2、能利用Nmap工具对远程服务器进行渗透测试,检测远程 Windows 主机系统漏洞。

2、能利用Nmap工具对远程服务器进行渗透测试,检测远程 Linux 主机系统和服务漏洞。

3、远程工具渗透登录测试。正文

1.1、安装 Nmap 工具

由于Windows11系统对Nmap7.93以后的版本不兼容(以后不一定),所以本次实战选用Nmap7.9.2。

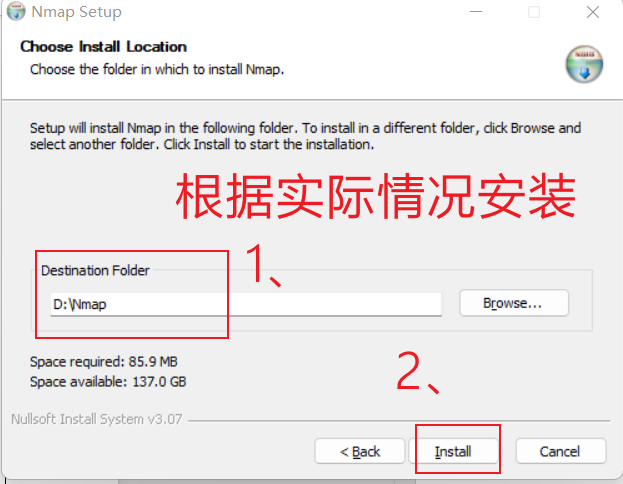

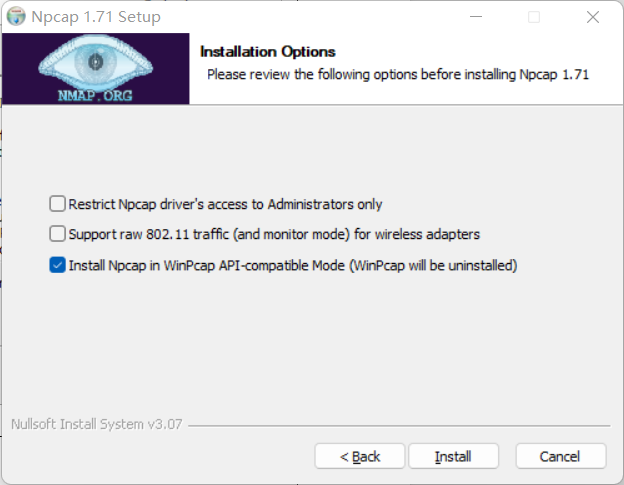

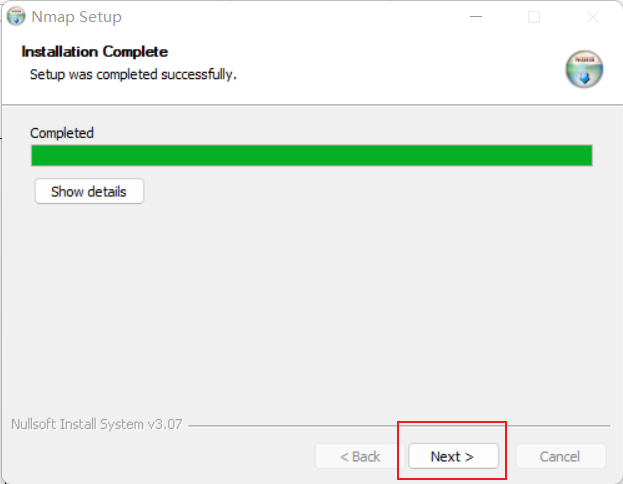

安装过程如下图所示,除了安装路径外,安装过程只需要按照软件默认设置不断点击下一步即可。

1.2、检查环境变量

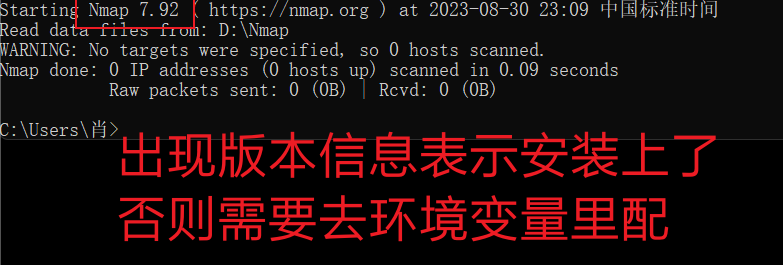

安装好后,输入

win+R,在命令行里,输入nmap -v,检查一下nmap是否配置到环境变量里面去。

出现版本信息表示安装上了,没出现版本信息,则需要去系统里检查一下环境变量。

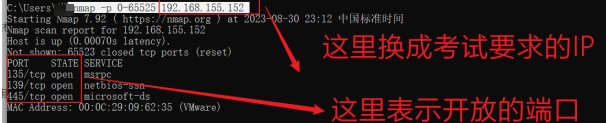

1.3、检测指定主机端口开放

这里通过如下命令,扫描VM搭建的windows XP

nmap nmap -p 0-65535 192.168.155.150- 1

将得到如下结果

135、139、445都是高危端口,说明可以进一步渗透。1.4、检测服务版本

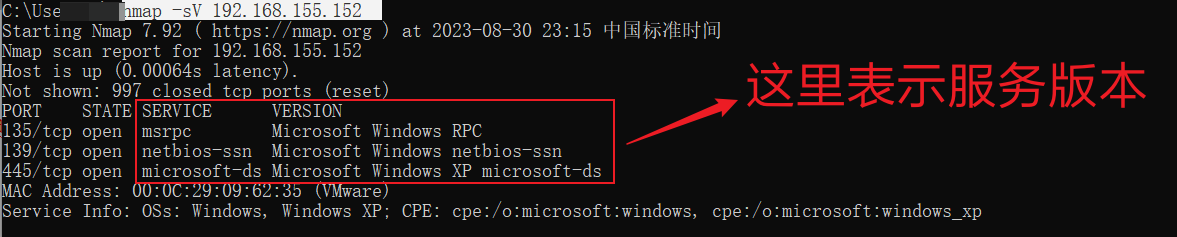

接着,在命令行输入

nmap -sV 192.168.155.150- 1

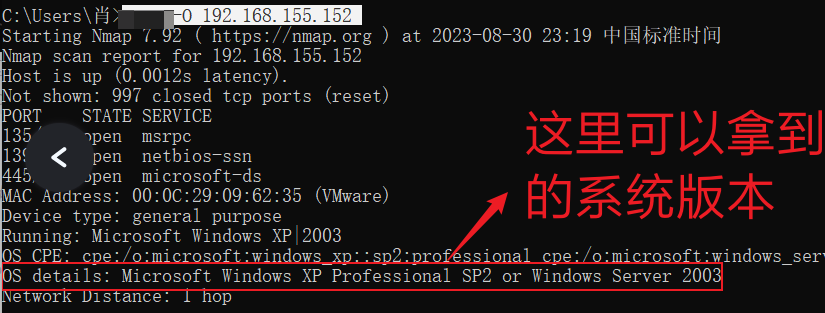

1.5、检测操作系统版本

接着,在命令行输入

nmap -O 192.168.155.150- 1

提醒一下,这不是零,是大写字母O (os :操作系统,简称)

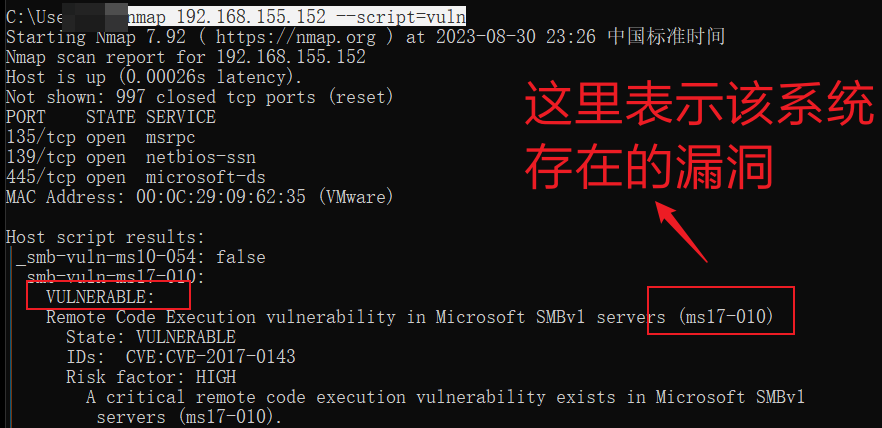

2.1、检测远程 Windows 主机系统漏洞

接着,在命令行输入

nmap 192.168.155.150 --script=vuln- 1

可以根据Nmap自带的脚本,扫出来Windows XP系统的漏洞

3.1、检测远程Linux主机系统漏洞

接着,在命令行输入

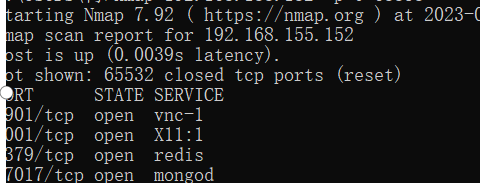

nmap -sV 192.168.155.152 (注意,此时的IP已是另一台主机了)- 1

可能扫出来以下三个端口:

其中,5901是VNC端口,6379是Redis端口,27017是MongoDB端口,后两者数据库如果没设置密码,弱口令容易爆破出来。4.1、远程工具渗透登录测试

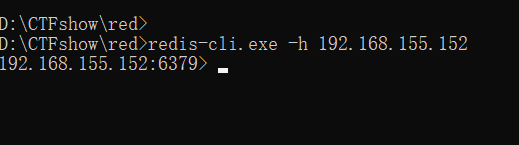

REDIS服务验证:

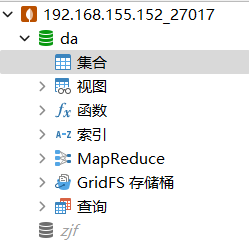

Mongodb服务验证:

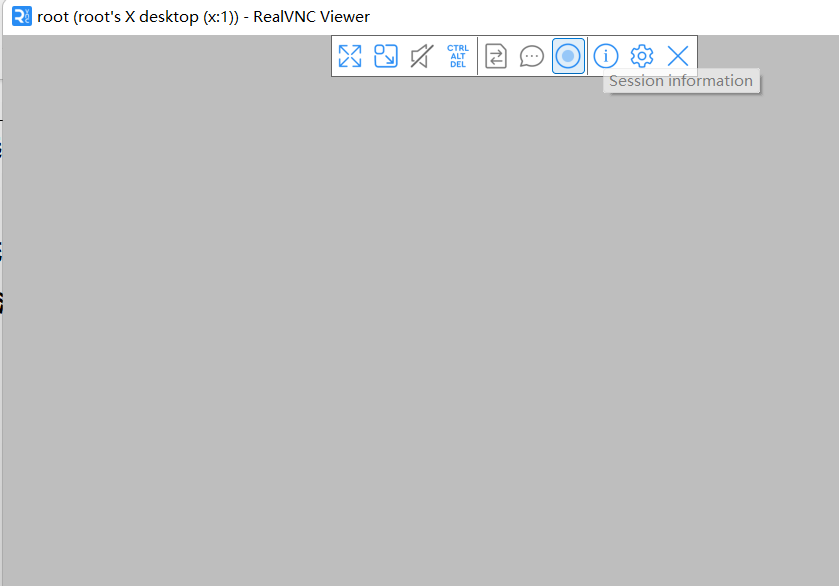

VNC服务验证(不知道为啥我的VNC客户端打开KALI Linux是雪花屏):

-

相关阅读:

【什么是摆线减速器?设计、3D 打印和测试】

shell脚本之grep命令

C++中的各种函数及用法(4)

Kotlin语言(可空性,安全调用,空合并操作符,异常,截取函数,分割函数,replace,比较,类型转换,遍历)

软件测试 - Linux的远程连接

计算机网络 | TCP 连接的建立 和 TCP 连接的断开

【笔试真题记录】2023滴滴编程第二题

讲解LCD1602自定义字符原理

Vue+Swiper实现轮播图效果

python中arrow库用法详解

- 原文地址:https://blog.csdn.net/qq_25953411/article/details/132751702