-

驱动开发:内核无痕隐藏自身分析

在笔者前面有一篇文章

《驱动开发:断链隐藏驱动程序自身》通过摘除驱动的链表实现了断链隐藏自身的目的,但此方法恢复时会触发PG会蓝屏,偶然间在网上找到了一个作者介绍的一种方法,觉得有必要详细分析一下他是如何实现的进程隐藏的,总体来说作者的思路是最终寻找到MiProcessLoaderEntry的入口地址,该函数的作用是将驱动信息加入链表和移除链表,运用这个函数即可动态处理驱动的添加和移除问题。具体的实现过程可能包括以下步骤:

- 寻找

MiProcessLoaderEntry函数的入口地址。这可以通过分析内核符号表、反汇编内核代码或使用其他技术手段来完成。一旦找到了该函数的地址,就可以在代码中引用它。 - 调用

MiProcessLoaderEntry函数。通过调用MiProcessLoaderEntry函数,可以将驱动信息加入到相应的链表中或从链表中移除。具体的参数和调用方式可能会根据具体情况而有所不同,需要根据目标系统的内核版本和架构进行适配。 - 隐藏进程。通过正确地使用

MiProcessLoaderEntry函数,可以实现进程隐藏的效果。涉及到将驱动信息从相应的链表中移除,使得系统在查找进程信息时无法获取到被隐藏的进程。

MiProcessLoaderEntry 是 Windows 内核中的一个函数,用于处理驱动加载和卸载时的链表操作。负责将驱动的加载信息添加到内核的驱动链表中,或者从链表中移除已卸载的驱动。

- MiProcessLoaderEntry(pDriverObject->DriverSection, 1) 添加

- MiProcessLoaderEntry(pDriverObject->DriverSection, 0) 移除

在驱动加载时,系统会调用

MiProcessLoaderEntry函数将新加载的驱动模块添加到内核的驱动链表中,以便系统在需要时可以访问和管理这些驱动。在驱动卸载时,系统会再次调用MiProcessLoaderEntry函数,从链表中移除已卸载的驱动模块。通过调用

MiProcessLoaderEntry函数,可以在加载和卸载驱动时动态处理驱动的添加和移除。这种方法可以被用来隐藏驱动模块,使其在链表中不可见,从而达到一定程度的隐蔽性。对于不同版本的 Windows 内核,MiProcessLoaderEntry 函数的具体实现可能会有所不同。因此,在使用这个函数进行进程隐藏时,需要根据目标系统的内核版本和架构进行适配和调试,确保方法的有效性和稳定性。

那么如何找到

MiProcessLoaderEntry函数入口地址就是下一步的目标,寻找入口可以总结为;- 1.寻找

MmUnloadSystemImage函数地址,可通过MmGetSystemRoutineAddress函数得到。 - 2.在

MmUnloadSystemImage里面寻找MiUnloadSystemImage函数地址。 - 3.在

MiUnloadSystemImage里面继续寻找MiProcessLoaderEntry即可。

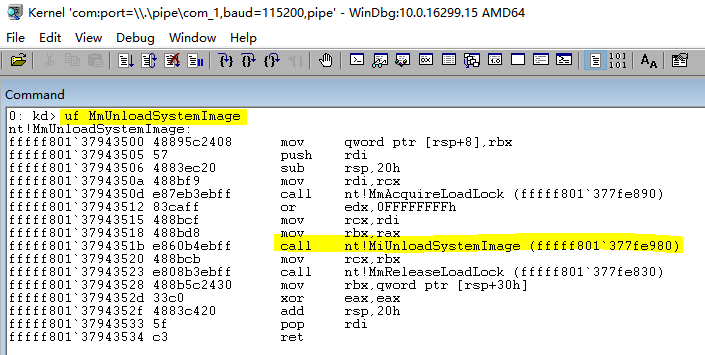

搜索

MmUnloadSystemImage可定位到call nt!MiUnloadSystemImage地址。

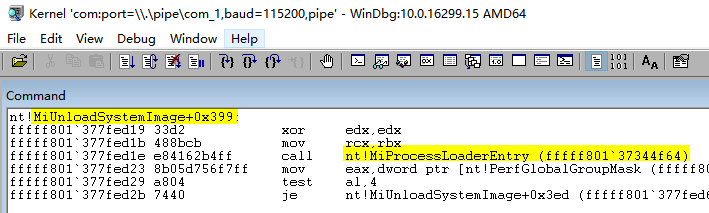

搜索

MiUnloadSystemImage定位到call nt!MiProcessLoaderEntry即得到了我们想要的。

根据前面

枚举篇系列文章,定位这段特征很容易实现,如下是一段参考代码。// PowerBy: LyShark // Email: me@lyshark.com #include#include typedef NTSTATUS(__fastcall *MiProcessLoaderEntry)(PVOID pDriverSection, BOOLEAN bLoad); // 取出指定函数地址 PVOID GetProcAddress(WCHAR *FuncName) { UNICODE_STRING u_FuncName = { 0 }; PVOID ref = NULL; RtlInitUnicodeString(&u_FuncName, FuncName); ref = MmGetSystemRoutineAddress(&u_FuncName); if (ref != NULL) { return ref; } return ref; } // 特征定位 MiUnloadSystemImage ULONG64 GetMiUnloadSystemImageAddress() { // 在MmUnloadSystemImage函数中搜索的Code /* lyshark.com: kd> uf MmUnloadSystemImage fffff801`37943512 83caff or edx,0FFFFFFFFh fffff801`37943515 488bcf mov rcx,rdi fffff801`37943518 488bd8 mov rbx,rax fffff801`3794351b e860b4ebff call nt!MiUnloadSystemImage (fffff801`377fe980) */ CHAR MmUnloadSystemImage_Code[] = "\x83\xCA\xFF" // or edx, 0FFFFFFFFh "\x48\x8B\xCF" // mov rcx, rdi "\x48\x8B\xD8" // mov rbx, rax "\xE8"; // call nt!MiUnloadSystemImage (fffff801`377fe980) ULONG_PTR MmUnloadSystemImageAddress = 0; ULONG_PTR MiUnloadSystemImageAddress = 0; ULONG_PTR StartAddress = 0; MmUnloadSystemImageAddress = (ULONG_PTR)GetProcAddress(L"MmUnloadSystemImage"); if (MmUnloadSystemImageAddress == 0) { return 0; } // 在MmUnloadSystemImage中搜索特征码寻找MiUnloadSystemImage StartAddress = MmUnloadSystemImageAddress; while (StartAddress < MmUnloadSystemImageAddress + 0x500) { if (memcmp((VOID*)StartAddress, MmUnloadSystemImage_Code, strlen(MmUnloadSystemImage_Code)) == 0) { // 跳过call之前的指令 StartAddress += strlen(MmUnloadSystemImage_Code); // 取出 MiUnloadSystemImage地址 MiUnloadSystemImageAddress = *(LONG*)StartAddress + StartAddress + 4; break; } ++StartAddress; } if (MiUnloadSystemImageAddress != 0) { return MiUnloadSystemImageAddress; } return 0; } // 特征定位 MiProcessLoaderEntry MiProcessLoaderEntry GetMiProcessLoaderEntry(ULONG64 StartAddress) { if (StartAddress == 0) { return NULL; } while (StartAddress < StartAddress + 0x600) { // 操作数MiProcessLoaderEntry内存地址是动态变化的 /* lyshark.com: kd> uf MiUnloadSystemImage fffff801`377fed19 33d2 xor edx,edx fffff801`377fed1b 488bcb mov rcx,rbx fffff801`377fed1e e84162b4ff call nt!MiProcessLoaderEntry (fffff801`37344f64) fffff801`377fed23 8b05d756f7ff mov eax,dword ptr [nt!PerfGlobalGroupMask (fffff801`37774400)] fffff801`377fed29 a804 test al,4 fffff801`377fed2b 7440 je nt!MiUnloadSystemImage+0x3ed (fffff801`377fed6d) Branch E8 call | 8B 05 mov eax */ // fffff801`377fed1e | fffff801`377fed23 // 判断特征 0xE8(call) | 0x8B 0x05(mov eax) if (*(UCHAR*)StartAddress == 0xE8 && *(UCHAR *)(StartAddress + 5) == 0x8B && *(UCHAR *)(StartAddress + 6) == 0x05) { // 跳过一个字节call的E8 StartAddress++; // StartAddress + 1 + 4 return (MiProcessLoaderEntry)(*(LONG*)StartAddress + StartAddress + 4); } ++StartAddress; } return NULL; } VOID UnDriver(PDRIVER_OBJECT driver) { DbgPrint("卸载完成... \n"); } NTSTATUS DriverEntry(IN PDRIVER_OBJECT Driver, PUNICODE_STRING RegistryPath) { DbgPrint("hello lyshark.com \n"); ULONG64 MiUnloadSystemImageAddress = GetMiUnloadSystemImageAddress(); DbgPrint("MiUnloadSystemImageAddress = %p \n", MiUnloadSystemImageAddress); MiProcessLoaderEntry MiProcessLoaderEntryAddress = GetMiProcessLoaderEntry(MiUnloadSystemImageAddress); DbgPrint("MiProcessLoaderEntryAddress = %p \n", (ULONG64)MiProcessLoaderEntryAddress); Driver->DriverUnload = UnDriver; return STATUS_SUCCESS; } - 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

- 80

- 81

- 82

- 83

- 84

- 85

- 86

- 87

- 88

- 89

- 90

- 91

- 92

- 93

- 94

- 95

- 96

- 97

- 98

- 99

- 100

- 101

- 102

- 103

- 104

- 105

- 106

- 107

- 108

- 109

- 110

- 111

- 112

- 113

- 114

- 115

- 116

- 117

- 118

- 119

- 120

- 121

- 122

- 123

- 124

- 125

- 126

- 127

- 128

- 129

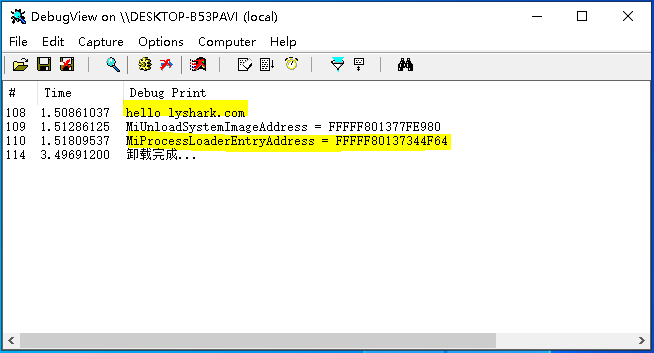

运行驱动程序,即可得到

MiProcessLoaderEntryAddress的内存地址。

得到内存地址之后,直接破坏掉自身驱动的入口地址等,即可实现隐藏自身。

// PowerBy: LyShark // Email: me@lyshark.com #include#include typedef NTSTATUS(*NTQUERYSYSTEMINFORMATION)( IN ULONG SystemInformationClass, OUT PVOID SystemInformation, IN ULONG_PTR SystemInformationLength, OUT PULONG_PTR ReturnLength OPTIONAL); NTSYSAPI NTSTATUS NTAPI ObReferenceObjectByName( __in PUNICODE_STRING ObjectName, __in ULONG Attributes, __in_opt PACCESS_STATE AccessState, __in_opt ACCESS_MASK DesiredAccess, __in POBJECT_TYPE ObjectType, __in KPROCESSOR_MODE AccessMode, __inout_opt PVOID ParseContext, __out PVOID* Object ); typedef struct _SYSTEM_MODULE_INFORMATION { HANDLE Section; PVOID MappedBase; PVOID Base; ULONG Size; ULONG Flags; USHORT LoadOrderIndex; USHORT InitOrderIndex; USHORT LoadCount; USHORT PathLength; CHAR ImageName[256]; } SYSTEM_MODULE_INFORMATION, *PSYSTEM_MODULE_INFORMATION; typedef struct _LDR_DATA_TABLE_ENTRY { LIST_ENTRY InLoadOrderLinks; LIST_ENTRY InMemoryOrderLinks; LIST_ENTRY InInitializationOrderLinks; PVOID DllBase; PVOID EntryPoint; }LDR_DATA_TABLE_ENTRY, *PLDR_DATA_TABLE_ENTRY; extern POBJECT_TYPE *IoDriverObjectType; typedef NTSTATUS(__fastcall *MiProcessLoaderEntry)(PVOID pDriverSection, BOOLEAN bLoad); ULONG64 MiUnloadSystemImageAddress = 0; // 取出指定函数地址 PVOID GetProcAddress(WCHAR *FuncName) { UNICODE_STRING u_FuncName = { 0 }; PVOID ref = NULL; RtlInitUnicodeString(&u_FuncName, FuncName); ref = MmGetSystemRoutineAddress(&u_FuncName); if (ref != NULL) { return ref; } return ref; } // 特征定位 MiUnloadSystemImage ULONG64 GetMiUnloadSystemImageAddress() { CHAR MmUnloadSystemImage_Code[] = "\x83\xCA\xFF\x48\x8B\xCF\x48\x8B\xD8\xE8"; ULONG_PTR MmUnloadSystemImageAddress = 0; ULONG_PTR MiUnloadSystemImageAddress = 0; ULONG_PTR StartAddress = 0; MmUnloadSystemImageAddress = (ULONG_PTR)GetProcAddress(L"MmUnloadSystemImage"); if (MmUnloadSystemImageAddress == 0) { return 0; } // 在MmUnloadSystemImage中搜索特征码寻找MiUnloadSystemImage StartAddress = MmUnloadSystemImageAddress; while (StartAddress < MmUnloadSystemImageAddress + 0x500) { if (memcmp((VOID*)StartAddress, MmUnloadSystemImage_Code, strlen(MmUnloadSystemImage_Code)) == 0) { StartAddress += strlen(MmUnloadSystemImage_Code); MiUnloadSystemImageAddress = *(LONG*)StartAddress + StartAddress + 4; break; } ++StartAddress; } if (MiUnloadSystemImageAddress != 0) { return MiUnloadSystemImageAddress; } return 0; } // 特征定位 MiProcessLoaderEntry MiProcessLoaderEntry GetMiProcessLoaderEntry(ULONG64 StartAddress) { if (StartAddress == 0) { return NULL; } while (StartAddress < StartAddress + 0x600) { if (*(UCHAR*)StartAddress == 0xE8 && *(UCHAR *)(StartAddress + 5) == 0x8B && *(UCHAR *)(StartAddress + 6) == 0x05) { StartAddress++; return (MiProcessLoaderEntry)(*(LONG*)StartAddress + StartAddress + 4); } ++StartAddress; } return NULL; } // 根据驱动名获取驱动对象 BOOLEAN GetDriverObjectByName(PDRIVER_OBJECT *DriverObject, WCHAR *DriverName) { PDRIVER_OBJECT TempObject = NULL; UNICODE_STRING u_DriverName = { 0 }; NTSTATUS Status = STATUS_UNSUCCESSFUL; RtlInitUnicodeString(&u_DriverName, DriverName); Status = ObReferenceObjectByName(&u_DriverName, OBJ_CASE_INSENSITIVE, NULL, 0, *IoDriverObjectType, KernelMode, NULL, &TempObject); if (!NT_SUCCESS(Status)) { *DriverObject = NULL; return FALSE; } *DriverObject = TempObject; return TRUE; } BOOLEAN SupportSEH(PDRIVER_OBJECT DriverObject) { PDRIVER_OBJECT Object = NULL;; PLDR_DATA_TABLE_ENTRY LdrEntry = NULL; GetDriverObjectByName(&Object, L"\\Driver\\tdx"); if (Object == NULL) { return FALSE; } // 将获取到的驱动对象节点赋值给自身LDR LdrEntry = (PLDR_DATA_TABLE_ENTRY)DriverObject->DriverSection; LdrEntry->DllBase = Object->DriverStart; ObDereferenceObject(Object); return TRUE; } VOID InitInLoadOrderLinks(PLDR_DATA_TABLE_ENTRY LdrEntry) { InitializeListHead(&LdrEntry->InLoadOrderLinks); InitializeListHead(&LdrEntry->InMemoryOrderLinks); } VOID Reinitialize(PDRIVER_OBJECT DriverObject, PVOID Context, ULONG Count) { MiProcessLoaderEntry m_MiProcessLoaderEntry = NULL; ULONG *p = NULL; m_MiProcessLoaderEntry = GetMiProcessLoaderEntry(MiUnloadSystemImageAddress); if (m_MiProcessLoaderEntry == NULL) { return; } SupportSEH(DriverObject); m_MiProcessLoaderEntry(DriverObject->DriverSection, 0); InitInLoadOrderLinks((PLDR_DATA_TABLE_ENTRY)DriverObject->DriverSection); // 破坏驱动对象特征 DriverObject->DriverSection = NULL; DriverObject->DriverStart = NULL; DriverObject->DriverSize = 0; DriverObject->DriverUnload = NULL; DriverObject->DriverInit = NULL; DriverObject->DeviceObject = NULL; DbgPrint("驱动隐藏 \n"); } VOID UnDriver(PDRIVER_OBJECT driver) { DbgPrint("卸载完成... \n"); } NTSTATUS DriverEntry(IN PDRIVER_OBJECT Driver, PUNICODE_STRING RegistryPath) { DbgPrint("hello lyshark.com \n"); MiUnloadSystemImageAddress = GetMiUnloadSystemImageAddress(); MiProcessLoaderEntry MiProcessLoaderEntryAddress = GetMiProcessLoaderEntry(MiUnloadSystemImageAddress); // 无痕隐藏 IoRegisterDriverReinitialization(Driver, Reinitialize, NULL); Driver->DriverUnload = UnDriver; return STATUS_SUCCESS; } - 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

- 80

- 81

- 82

- 83

- 84

- 85

- 86

- 87

- 88

- 89

- 90

- 91

- 92

- 93

- 94

- 95

- 96

- 97

- 98

- 99

- 100

- 101

- 102

- 103

- 104

- 105

- 106

- 107

- 108

- 109

- 110

- 111

- 112

- 113

- 114

- 115

- 116

- 117

- 118

- 119

- 120

- 121

- 122

- 123

- 124

- 125

- 126

- 127

- 128

- 129

- 130

- 131

- 132

- 133

- 134

- 135

- 136

- 137

- 138

- 139

- 140

- 141

- 142

- 143

- 144

- 145

- 146

- 147

- 148

- 149

- 150

- 151

- 152

- 153

- 154

- 155

- 156

- 157

- 158

- 159

- 160

- 161

- 162

- 163

- 164

- 165

- 166

- 167

- 168

- 169

- 170

- 171

- 172

- 173

- 174

- 175

- 176

- 177

- 178

- 179

- 180

- 181

- 182

- 183

- 184

- 185

- 186

- 187

- 188

- 189

- 190

- 191

- 192

- 193

- 194

- 195

- 196

- 197

- 198

- 199

- 200

- 201

- 202

- 203

- 204

- 205

- 206

- 207

- 208

- 209

运行驱动程序,让后看到如下输出信息;

读者需要注意一点,这种进程隐藏技术可能会有一定的风险和复杂性。在实际应用中,需要对目标系统的内核结构和版本有深入的了解,并确保在合适的时机进行调用,避免对系统稳定性和安全性造成负面影响。

其次,这种方式并非无痕隐藏,如果仅仅只是针对应用层进行隐藏效果较好,当然有读者反馈某些ARK工具是可以扫描到的,读者在使用时需谨慎。

- 寻找

-

相关阅读:

人人开源后台项目maven构建(yyds)

EPS功能开发与测试(基于ModelBase实现)

【数据库】Redis基础知识全解

Vue2和Vue3的路由跳转及路由传参

[深度学习][软件工具]pytorch-unet傻瓜式训练工具使用教程

input输入框小写字母自动转换成大写字母的几种方式

[附源码]java毕业设计乡村振兴惠农推介系统

YOLO目标检测——VOC2007数据集+已标注VOC格式标签下载分享

学习MySQL-第四章

如何使用STL中的模板类

- 原文地址:https://blog.csdn.net/lyshark_csdn/article/details/127499849