-

Vulnhub Empire Lupin One渗透测试

靶机搭建

靶场下载地址:https://www.vulnhub.com/series/empire,507/ 自行导入

看到靶机ip为:192.168.226.129

nmap扫描一下开放的服务

开放80和22端口,访问80端口

目录扫描

访问robots.txt文件

访问/~myfiles文件

感觉还有目录未被爆破出来,再次用大字典爆破

爆破出新的路径

看到用户名,让通过ssh登录,爆破ssh文件

大字典还是很重要的

访问.mysecret.txt文件

base58进行解码

对解密好的密钥进行爆破

成功爆破出密码

这里很怪,要修改权限才可以登录成功

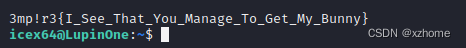

这里很怪,要修改权限才可以登录成功 查看到第一个flag

查看到第一个flag

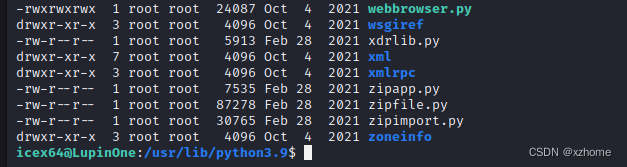

查看其他文件夹,发现存在heist.py文件,查看无修改权限,但是调用了webbrowser模块,我们查看这个模块文件

找到该模块文件,发现是root权限

进行内容覆盖

执行进行切换用户

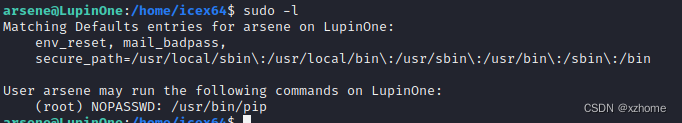

查看sudo -l,发现有pip,进行pip提权

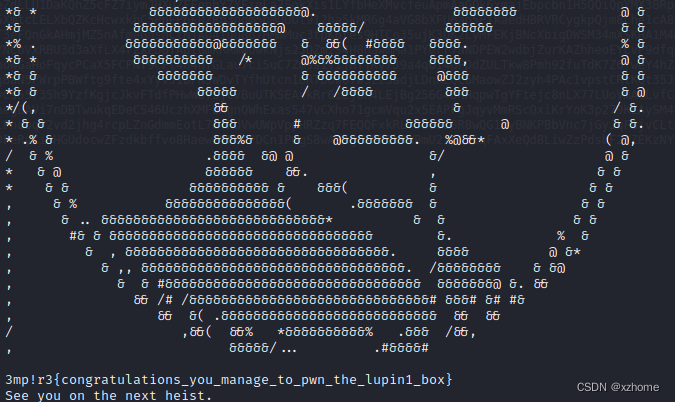

进行提权

进行提权

提权成功,获得flag

-

相关阅读:

算法-煤球数目

awk RS,ORS RT,FS,OFS 含义

以mpVue、Taro为代表的小程序开发效率提升工具

Java自动化测试框架有哪几类、区别是什么?

Jmeter常用线程组设置策略

线上数据监测,可以监测哪些平台

GBASE南大通用签约广东省某城市商业银行

数据通信网络之IPv6以太网多层交换

Perl学习教程之单行命令详解

【每日一练】组队竞赛 && 删除公共字符(C++实现)

- 原文地址:https://blog.csdn.net/qq_48985780/article/details/126588315