-

7.9 - 访问控制实现方式 7.10 - 用户口令保护策略

目录

一、访问控制

作为下午题考的知识点进行学习1、访问控制的概念

-

防止对计算机或者计算机系统进行非授权的访问和存储。

2、访问控制的实现方式

(1)限制访问系统的人员-

例如输入用户名和密码,输入正确就可以进入系统访问;输入错误就会被拦截在系统之外。

(2)限制进入系统的用户所能做的操作-

例如进入系统后,限制普通用户只能查询个人相关的财务信息;财务经理可以查询公司内所有人的财务信息。

二、限制访问系统人员的实现方式1、用户标识与验证-

对用户进行身份合法性验证;

-

是执行访问控制的基础;

2、用户标识与验证的的三种常见方法可以按你知道什么、你有什么、你的特征是什么来记忆(1)要求用户输入一些保密信息;

-

例如输入密码

(2)采用物理识别设备;

-

例如IC卡

(3)采用生物统计学设备;

-

例如指纹、虹膜

3、身份验证方式

(1)用户名/密码方式;

-

实现简单,安全性不高,密码很容易泄露。

(2)IC卡认证;

-

基于物理设备,由于IC本身需要专门的设备写入,所以安全性相对较高;

-

但是IC卡内部的信息是静态的,所以验证通过后,这个信息就可能会留在高速缓存或者内存中,此时黑客让仍然能捕获到静态信息,从而利用它,所以安全性也不是很高;

-

另外IC卡使用起来不是很方便,总要有一个设备去读物理设备的信息。

(3)动态密码;

-

客户端和服务器之间,进行验证时,基于密码的使用次数、时间,运用相同的算法产生对应的动态密钥。然后基于这个动态密钥来进行验证,安全性较高。

-

但由于动态密钥是算法生成的,所以可能很复杂,用户容易输入错误,所以使用不是很方便;

-

另外如果客户端和服务器的时间存在偏差,由于这种生成动态密钥的算法也基于时间,所以生成的密钥可能无法通过客户端的验证。

(4)USB Key 认证;

-

一种软件件结合的方式。通过USB中一些关键的认证信息,就将软件和硬件的方式相结合,从而保证了一个比较高的安全性。

-

同时又降低了使用的难度,提高了易用性。

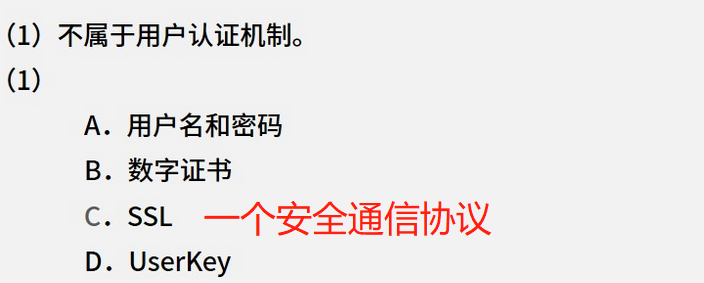

4、身份验证考点:用户认证机制的类型和特点

三、限制进入系统的用户所能做操作的实现方式

1、存取控制

2、存取控制的两种常见方法

(1)隔离技术法;

-

密码隔离

-

物理隔离

-

时间隔离

-

逻辑隔离

(2)限制权限法;

四、用户口令保护策略

关于通过密码进行身份验证的扩展1、安全密码

满足以下条件:-

密码长度:一般要求在8个字符以上。

-

密码复杂度:就是密码至少由大写、小写、数字、特殊符号中的三种构成。

-

不用完整的单词。

-

密码有效期:在密码使用一定时间后进行修改,可以有效降低被破解的可能性。

-

不带联想色彩:不要用电话号码、生日等作为密码。

2、口令保护策略

-

最大口令时效:相当于密码有效期。

-

最小口令时效:保证在特定的时间内密码不会被修改。用于特殊用途,利用给用户使用的演示系统。

-

口令历史:与修改密码相关,能够有效防止密码的重复使用。在实际使用中,用户会通过将密码改成上一次的密码的方式,来规避最大口令时效的制约;口令历史就是为了防止这种情况的出现。

-

最小口令长度:相当于密码长度。

-

口令复杂度:相当于密码复杂度。

-

加密选项:会降低系统的安全性,一般不建议使用,用于特殊情况。我们的系统默认是单向加密,密码是不可还原的,但是在一些特殊情况下有些系统要求,密码是可还原的状态,此时就需要配置加密选项。

-

口令锁定:有利于防止枚举攻击。也就是可以设置在约定的时间之内,输入几次账户就会被锁定。

3、考点:用户口令防护策略

-

-

相关阅读:

Qt作业九

Go语言基础入门

详解设计模式:代理模式

docker容器无法访问软链接问题

Spring 核心与设计思想 以及 创建和使用

RT-Thread 中断管理(学习一)

SpringBoot的异常处理方式

系统入门到实战学习某项技术、有问题找“百度“、学习优秀的技术博客、找开源代码等资料

stl string内存空间增长探索

go 包的引入

- 原文地址:https://blog.csdn.net/qq_46071165/article/details/126592454