-

分析SSH登录日志

SSH(Secure Shell)是远程连接服务器的常用工具,通过查看系统的认证日志,我们可以了解到系统上的SSH登录活动。使用以下命令可以检索相关信息:

grep -E "sshd.*Accepted password|pam_unix\(sshd:auth\): authentication failure" /var/log/auth.log* /var/log/secure* /var/log/auth.log /var/log/audit/audit.log 2>/dev/null | awk '{print $(NF-3)}' | sort | uniq -c | sort -nr- 1

让我们一步步分析这个命令:

-

grep -E "sshd.*Accepted password|pam_unix\(sshd:auth\): authentication failure":使用正则表达式匹配包含"sshd.Accepted password"或"pam_unix(sshd:auth): authentication failure"的日志条目。 -

awk '{print $(NF-3)}':使用awk提取每行中倒数第三个字段,这通常是IP地址。 -

sort:对提取出的IP地址进行排序。 -

uniq -c:统计每个唯一的IP地址出现的次数,并在前面显示出现次数。 -

sort -nr:按照出现次数进行逆序排序,以便最高频次的IP地址在前面显示。

通过运行这个命令,我们可以得到一个按照SSH登录次数排序的IP地址列表。这对于监控和检测潜在的安全问题非常有用。

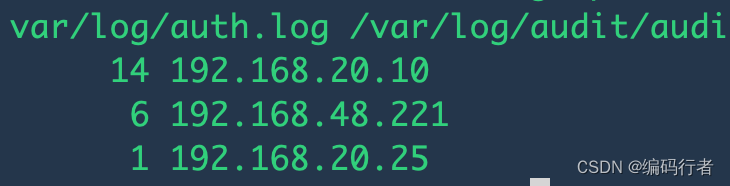

执行效果

第一列是登录成功的次数,后面是ip.

脚本也可以改成统计登录失败的次数,方式暴力破解服务器,

总结起来,这个命令帮助系统管理员追踪SSH登录活动,尤其是关注失败的认证尝试。通过分析登录频率,管理员可以及时发现异常登录行为,加强系统的安全性。 -

相关阅读:

计算机视觉系列 -OpenMMLab 之 MMRazor 模型轻量化瑞士军刀 蒸馏、剪枝、网络结构搜索全方向覆盖

疫情放开,新冠防治药推荐,中医治疫病的准则

【无标题】

【数据分析】时间序列

小型水库雨水情测报和大坝安全监测解决方案

Java关键字、转义字符与运算符优先级

人工智能AI库Spleeter免费人声和背景音乐分离实践(Python3.10)

Tomcat经验2

安装MongDB教程(zip版本)

Python Opencv实践 - 视频文件操作

- 原文地址:https://blog.csdn.net/mbh12333/article/details/136499096