-

<网络安全>《35 网络攻防专业课<第一课 - 网络攻防准备>》

1 主要内容

认识黑客

认识端口

常见术语与命令

网络攻击流程

VMWare虚拟环境靶机搭建2 认识黑客

2.1 白帽、灰帽和黑帽黑客

白帽黑客是指有能力破坏电脑安全但不具恶意目的黑客。

灰帽黑客是指对于伦理和法律态度不明的黑客。

黑帽黑客经常用于区别于一般(正面的)理性黑客,一个犯罪和黑客的合成词。2.2 黑客、红客、蓝客和骇客

黑客:Hacker,水平超高的电脑专家,尤其是程序设计人员,是一个统称。

红客:维护国家利益,代表中国人民意志,热爱自己的祖、热爱民族、热爱和平,极力维护国家安全与尊严。

蓝客:信信仰自由,提倡受国主义,用自己的力量来维护网络的和平。

骇客:Cracker,破解者,从事恶意破解商业软件、恶意入侵他人 的网站等事务。3 认识端口

3.1 端口的分类

a. 按端口号分布划分:

公认端口:0~1023,紧密绑定于一些服务。

注册端口:1024~49151,松散地绑定于一些服务。

动态和/或私有端口:49152~65535,理论上,不应为服务分配这些端口,但一些木马和病毒比较喜欢这样的端口,不易引起注意,也容易屏蔽。服务器常见的端口:

b. 按协议类型划分:

常见TCP端口:FTP、Telnet、SMTP、POP3

常见UDP端口:HTTP、DNS、SNMP(161)、QQ(8000\4000)。3.2 查看端口

命令

netstat –a -n- 1

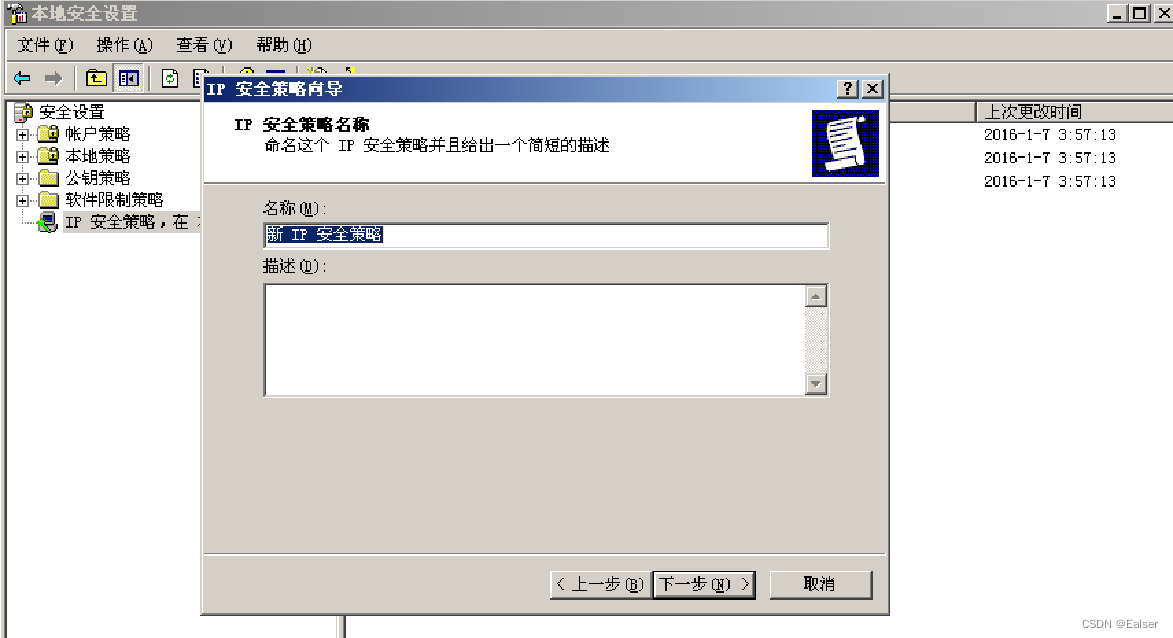

3.3 开启和关闭端口

3.4 端口限制

IP安全策略:如限制3389

4 常见术语与命令

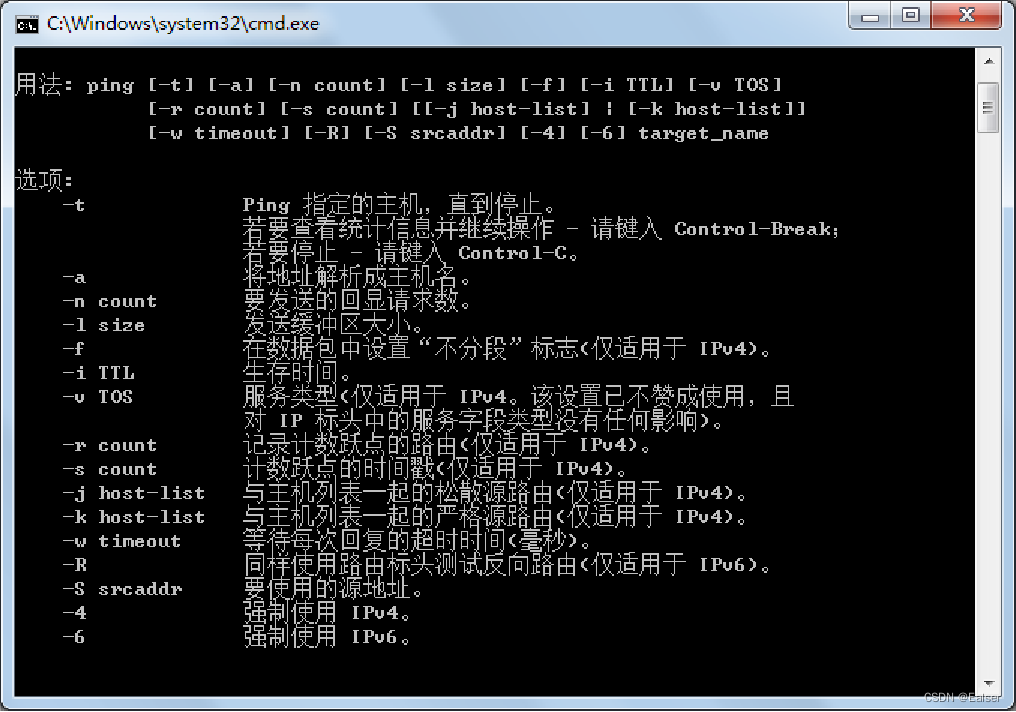

4.1 Ping命令

4.2 netstat命令

4.3 net命令

1、Net View

作用:显示域列表、计算机列表或指定计算机的共享资源列表。

命令格式:Net view [\\computername | /domain[:domainname]]- 1

2、Net User

作用:添加或更改用户帐号或显示用户帐号信息。

命令格式:Net user [username [password | *] [options]] [/domain]- 1

3、Net Use

作用:连接计算机或断开计算机与共享资源的连接,或显示计算机的连接信息。

命令格式:Net use [devicename | *] [\\computername\sharename[\volume]] [password|*]][/user:[domainname\]username][[/delete]| [/persistent:{yes | no}]]- 1

4、Net Start

作用:启动服务,或显示已启动服务的列表。

命令格式:Net start service- 1

5、net stop:停止网络服务

6、Net Share

作用:创建、删除或显示共享资源。

命令格式:Net share sharename=drive:path [/users:number | /unlimited] [/remark:"text"]- 1

4.4 telnet命令

允许用户登录进入远程主机系统。

命令格式:telnet IP地址/主机名称- 1

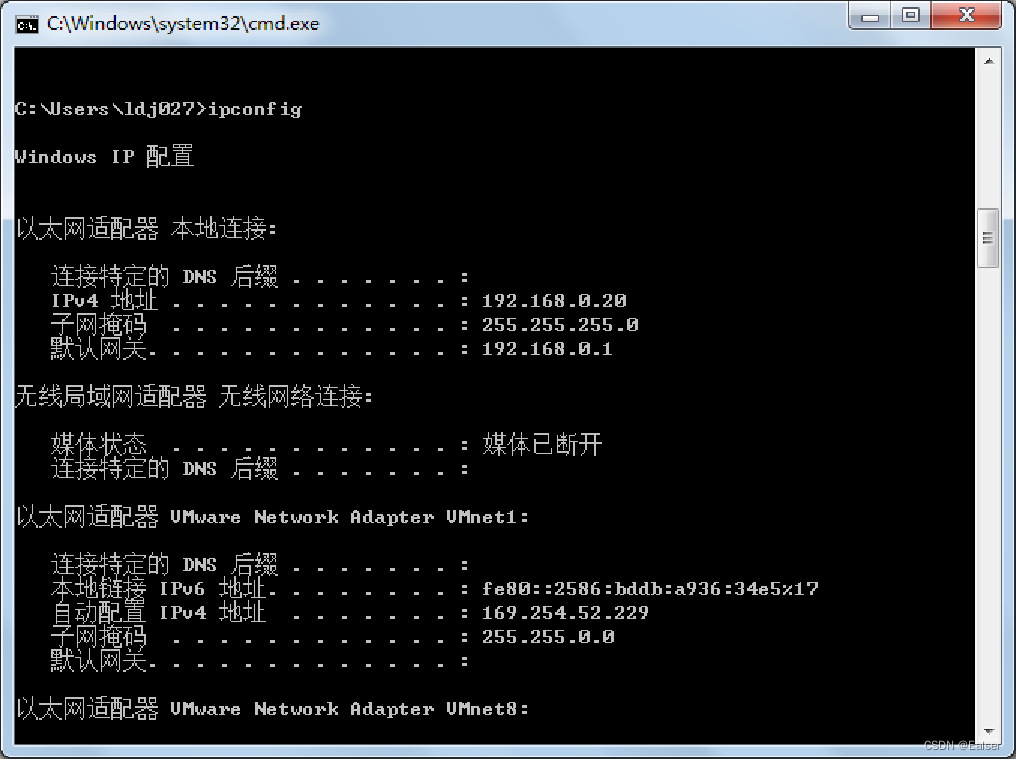

4.5 ipconfig命令

Ipconfig是调试计算机网络的常用命令,通常用于显示计算机中网络适配器的IP地址、子网掩码及默认网关。

5 网络攻击流程

5.1 攻击的过程

5.2 踩点-信息收集

- 什么要收集信息

a. 获取攻击目标大概信息

网络信息

主机信息

是否存在漏洞

密码脆弱性等等b. 指导下一步攻击行为

- 信息收集的方式

社会工程学

媒体(如搜索引擎、广告介绍等)

网络工具的探测

5.3 入侵-多种多样的入侵方式

针对配置错误的攻击-IPC$的攻击

针对应用漏洞的攻击-unicode

缓存溢出攻击-idq缓存溢出

电子欺骗攻击-ARP欺骗

拒绝服务攻击-syn flood

针对弱口令的攻击-口令破解

利用服务的漏洞-本地输入法漏洞

利用应用脚本开发的漏洞-SQL注入

利用人的心理-社会工程学攻击5.4 后门-方便下次进入

-

后门可以作什么

方便下次直接进入

监视用户所有行为、隐私

完全控制用户主机 -

后门放置方式

a. 如果已经入侵

简单!

b. 如果尚未入侵

手动放置

利用系统漏洞,远程植入

利用系统漏洞,诱骗执行 -

后面方式 - 特洛依木马

a. 随系统自启动

修改注册表

服务

Ini文件b. RootKit

c. 设备驱动

d. 脚本后门

e. 难以查找

f. 隐藏账号

g. 考验管理人员耐心与细心5.5 抹去痕迹

1、改写访问日志

例如:IIS访问日志位置%WinDir%\System32\LogFiles\W3SVC1\exyymmdd.log- 1

改写日志的技巧

修改系统日期- 1

2、删除中间文件

3、删除创建的用户6 VMWare虚拟环境靶机搭建

6.1 BT5、Kali安全平台搭建

Kali Linux是基于Debian的Linux发行版, 设计用于数字取证操作系统。由Offensive Security Ltd维护和资助。最先由Offensive Security的Mati Aharoni和Devon Kearns通过重写BackTrack来完成,BackTrack是他们之前写的用于取证的Linux发行版 。

Kali Linux预装了许多渗透测试软件,包括nmap 、Wireshark 、John the Ripper。

-

相关阅读:

1136 A Delayed Palindrome

计算机网络原理复习汇总

M有SQL(八) 索引下推

http直接调用paddlepaddle实现文字转语音,语音转文字

Spring中的循环依赖的解决办法

AI更改视频语言的神奇网址:让郭德纲讲英语成为现实!

【图像分割】基于神经气体网络的图像分割与量化(Matlab代码实现)

【IVI】15.1.5 系统稳定性优化篇(LMKD VI)Vmpressure监视器初始化及其工作原理

2022年全国大学生数学建模竞赛B题思路

java毕业设计毕业设计流程管理mybatis+源码+调试部署+系统+数据库+lw

- 原文地址:https://blog.csdn.net/tangcoolcole/article/details/136135688