-

分享几个常用的可以从外部攻击视角发现甲方公司安全问题的开源工具

资产管理平台-ARL

https://github.com/TophantTechnology/ARL

作为甲方,一定要有自己的资产平台,主要目的就是基于外部攻击视角不断发现风险,当然放在内网也可以,测试了很多开源的工具,最终还是选择了ARL,ARL也集成了nuclei扫描功能(近4000poc),除了对子域名、IP地址、开放端口以及服务、web指纹等资产进行收集,还可以发现存在的一些风险:

GitHub信息泄漏监控-码小六

https://github.com/4x99/code6

通过匹配关键字定期扫描 GitHub 发现代码泄露行为,为甲方企业安全保驾护航,防止GitHub出现敏感信息,只需添加GitHub token,关键字看自己需求,一般是域名+password等等

在实际过程中发现泄漏的用户名和密码:

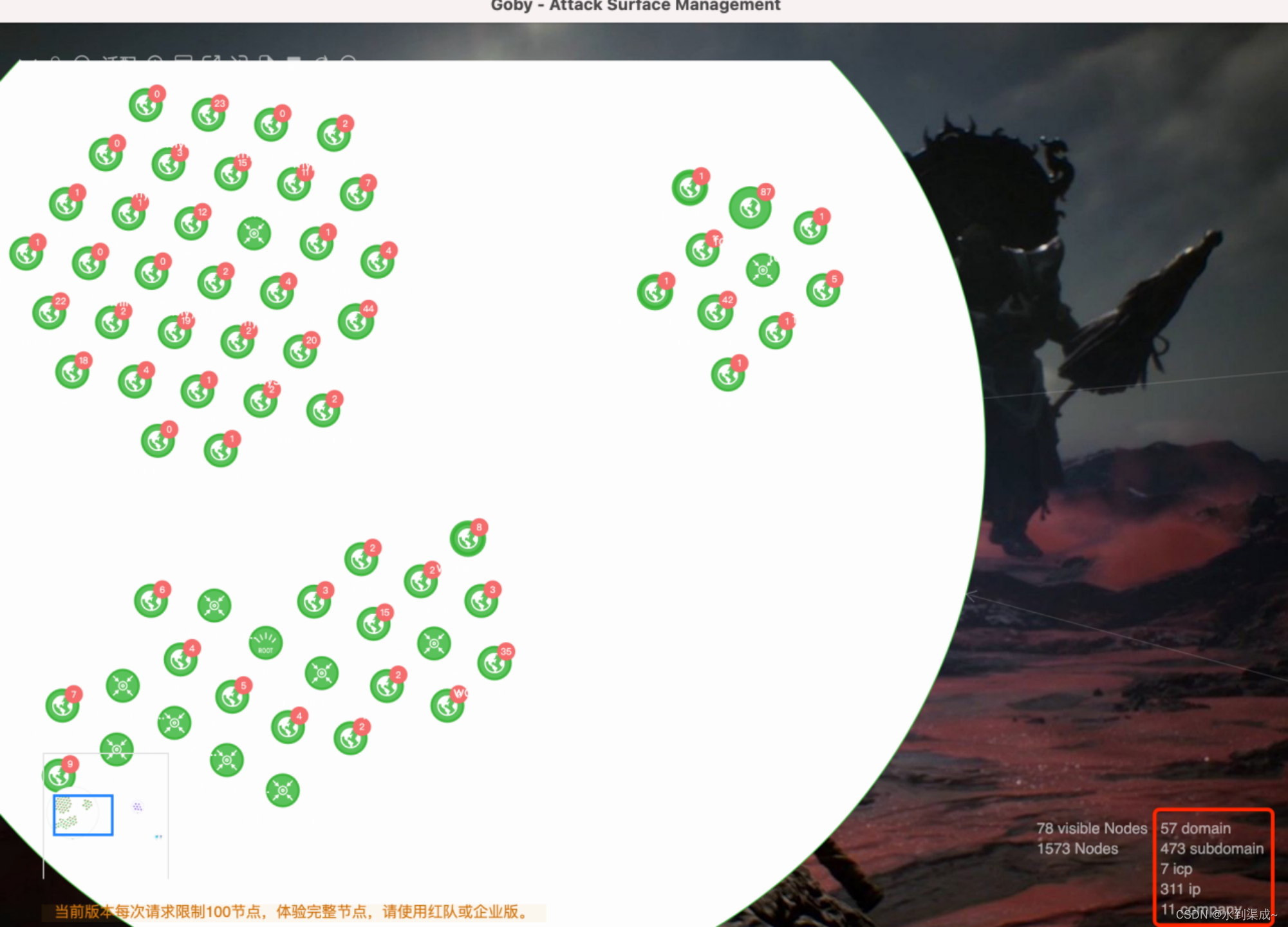

综合安全工具-goby

https://gobies.org/

Goby是一款新的网络安全测试工具,它能够针对一个目标企业梳理最全的攻击面信息,同时能进行高效、实战化漏洞扫描,能够对标黑客的实际能力,帮助企业来有效地理解和应对网络攻击。当然也可以快速识别内网资产,虽然没有nuclei漏洞库多,Goby并不关注漏洞库的数量有多么多,而是关注真正用于实际攻击的漏洞数量,以及漏洞的利用深度。

实战梳理公司、子公司的资产,只需输入一个公司名称,可视化展示:

poc的话普通版本目前3百多个,可以自行百度下载红队版本poc,加起来也有1000左右了

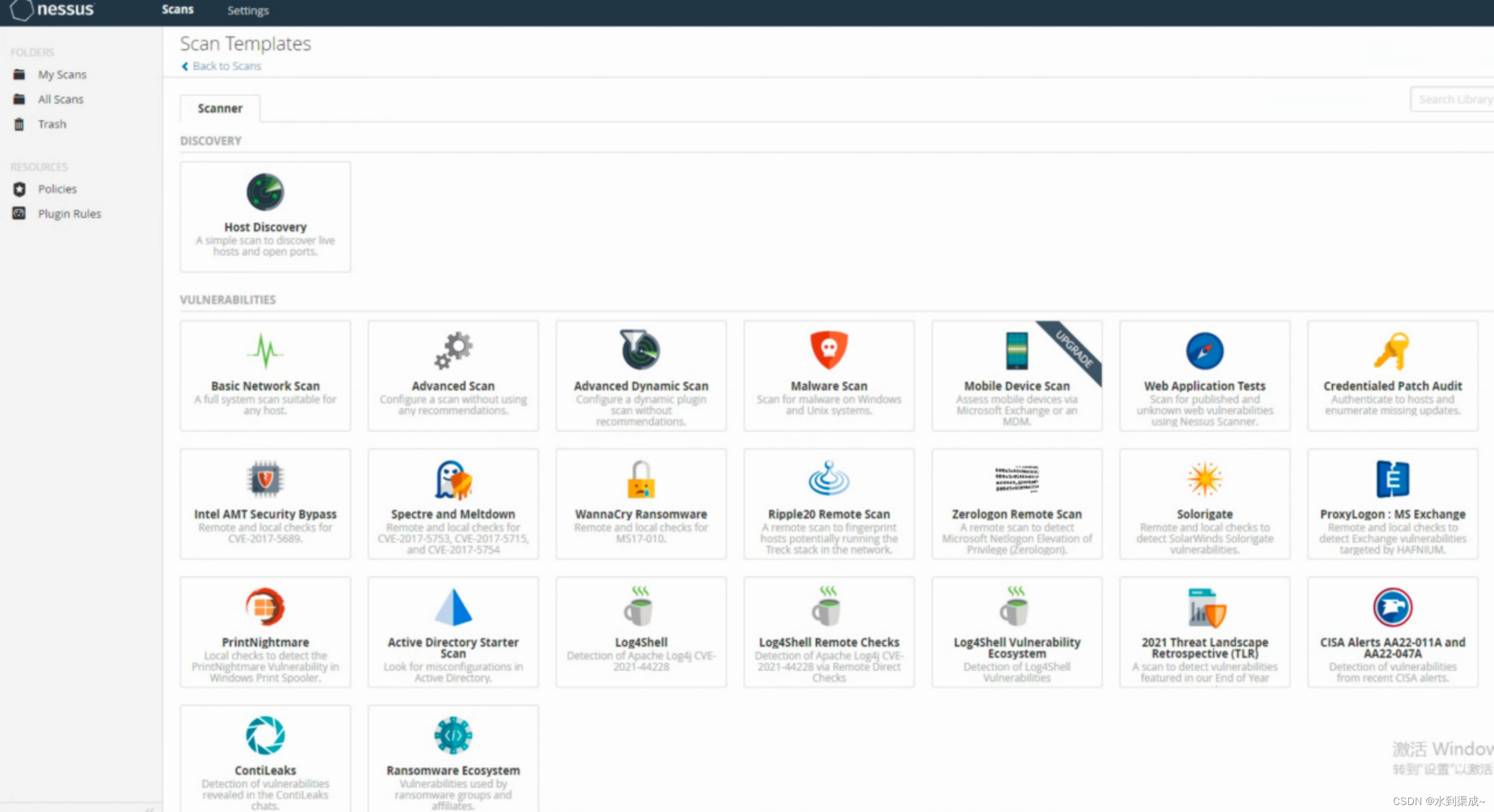

主机安全工具-Nessus

nessus就不介绍了,主要对windows、linux等主机,进行漏扫,包括登录扫描,虽然主机安全更多的是扫描内网,但是如果业务云上部署较多的话,而且不想用付费的主机漏洞扫描的话,也可以用Nessus扫描服务器的

-

相关阅读:

Linux---进程/磁盘管理

三十分钟带你玩转Python异常处理

ICC2: keepout、spacing_rules、clock_cell_spacing

加速attention计算的工业标准:flash attention 1和2算法的原理及实现

VS2019 如何添加自定义代码片段

物联网中的MQTT协议总结

ABP应用开发(Step by Step)-下篇

Java面向对象/类和对象/封装/private/public关键字

内存错误分析工具----asan(AddressSanitizer)的介绍和使用

Maven Wrapper 之 SpringBoot 项目下的 mvnw.cmd

- 原文地址:https://blog.csdn.net/weixin_45439432/article/details/127931210